### Aumento de los Ataques de Phishing Mediante Códigos QR: Un Vector en Alza para la Distribución de Malware

#### Introducción

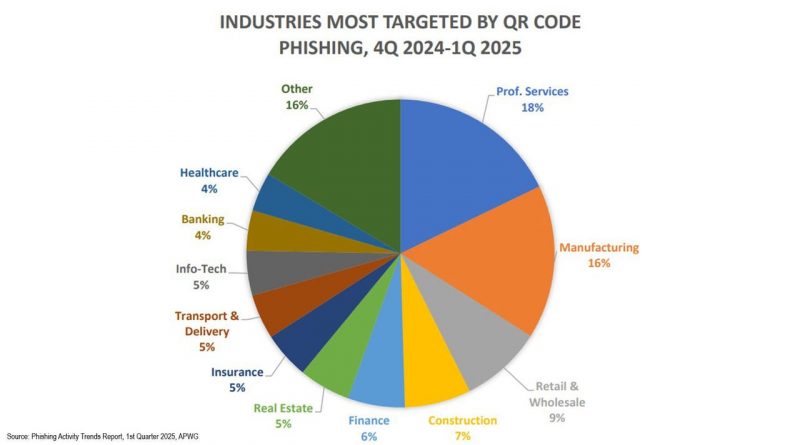

El uso de códigos QR como herramienta de ataque ha experimentado un crecimiento notable en los últimos meses, según el último informe del Anti-Phishing Working Group (APWG). A medida que empresas y particulares adoptan estos códigos para facilitar procesos digitales, los actores maliciosos han identificado en este canal una vía efectiva para llevar a cabo campañas de phishing y distribución de malware, eludiendo controles de seguridad tradicionales y dificultando la detección por parte de soluciones antiphishing convencionales.

#### Contexto del Incidente o Vulnerabilidad

El auge de los códigos QR, especialmente tras la pandemia de COVID-19, ha consolidado su uso en sectores como la hostelería, banca, publicidad y administración pública para simplificar pagos, descargas o acceso a información. Sin embargo, la falta de validación visual y la dificultad para previsualizar el destino del enlace han convertido a estos códigos en un vector de ataque cada vez más explotado por los ciberdelincuentes.

El APWG ha documentado un incremento del 51% en los ataques de phishing basados en QR durante el primer semestre de 2024, en comparación con el mismo periodo del año anterior. La tendencia muestra que tanto organizaciones como usuarios finales subestiman los riesgos asociados a la interacción con códigos QR desconocidos, facilitando el éxito de campañas de ingeniería social y explotación de vulnerabilidades.

#### Detalles Técnicos (CVE, vectores de ataque, TTP MITRE ATT&CK, IoC…)

El principal vector de ataque identificado es la sustitución o manipulación de códigos QR legítimos por otros maliciosos, ya sea en soportes físicos (carteles, menús, tickets) o digitales (correos electrónicos, mensajería instantánea, páginas web). Los atacantes emplean técnicas de impresión y pegatinas para sobrescribir códigos legítimos, redirigiendo a los usuarios a sitios web fraudulentos o facilitando la descarga de aplicaciones maliciosas.

En el ámbito MITRE ATT&CK, estas campañas se encuadran en la táctica T1566 (Phishing), concretamente en la técnica T1566.002 (Spearphishing Link), adaptada al canal QR. Asimismo, se ha observado la utilización de cadenas de ataque multi-etapa, donde el QR dirige a un sitio intermedio que recopila información del dispositivo antes de redirigir a un exploit específico, como CVE-2023-23397 en clientes de correo o CVE-2024-25081 en navegadores móviles.

Los indicadores de compromiso (IoC) más habituales incluyen URLs acortadas, dominios de reciente creación, certificados SSL autofirmados y aplicaciones APK no verificadas. Se ha detectado también la integración de frameworks como Metasploit y Cobalt Strike en la fase de post-explotación, permitiendo el control remoto del dispositivo comprometido.

#### Impacto y Riesgos

El impacto de estos ataques va más allá del robo de credenciales. Las campañas analizadas han permitido la distribución de troyanos bancarios, ransomware y herramientas de acceso remoto (RAT), afectando tanto a sistemas Android como iOS y a estaciones de trabajo Windows y macOS en entornos empresariales.

Para las empresas, los riesgos incluyen el compromiso de credenciales corporativas, filtración de datos personales sujetos a GDPR, acceso no autorizado a sistemas críticos y daños reputacionales. Según el informe del APWG, el coste medio de una brecha originada por phishing con QR en 2024 asciende a 1,2 millones de euros, considerando sanciones regulatorias, pérdida de negocio y gastos de remediación.

#### Medidas de Mitigación y Recomendaciones

La protección frente a ataques de phishing vía QR requiere una combinación de medidas técnicas y de concienciación:

– **Validación de códigos QR**: Utilizar aplicaciones de escaneo que permitan previsualizar el enlace antes de acceder, identificando posibles dominios sospechosos.

– **Desplegar soluciones EDR y filtros antiphishing**: Implementar herramientas capaces de analizar en tiempo real las URLs extraídas de códigos QR y detectar comportamientos anómalos.

– **Formación y concienciación**: Incluir la amenaza de los QR en los programas de ciberhigiene, destacando la importancia de no escanear códigos de origen desconocido.

– **Revisión de soportes físicos**: Auditar periódicamente los puntos de uso de QR en espacios públicos o privados para detectar manipulaciones.

– **Restricción de permisos en dispositivos móviles**: Limitar la instalación de aplicaciones desde fuentes externas y supervisar los permisos concedidos a aplicaciones de escaneo.

#### Opinión de Expertos

Raúl Siles, analista senior de seguridad y fundador de DinoSec, advierte: “Los códigos QR representan un canal de ataque subestimado. Su aparente inofensividad y ubicuidad facilitan la explotación de usuarios, incluso de perfil técnico. Es imprescindible incorporar la revisión de QR en los procedimientos de threat hunting y respuesta a incidentes”.

Asimismo, la consultora ISMS Forum subraya la importancia de revisar los controles de seguridad física y digital, especialmente en sectores regulados por NIS2 y GDPR, donde la negligencia en la protección de datos personales puede conllevar sanciones de hasta el 4% de la facturación anual global.

#### Implicaciones para Empresas y Usuarios

El crecimiento de este vector obliga a las organizaciones a revisar sus políticas de seguridad, incluyendo la gestión de activos digitales y físicos asociados a códigos QR. La supervisión de soportes y la integración de controles específicos en las soluciones antiphishing serán fundamentales para mitigar el riesgo.

Para los usuarios, la clave reside en la cautela y el escepticismo: no escanear códigos de origen dudoso, revisar cuidadosamente los enlaces antes de interactuar y actualizar periódicamente sus dispositivos y aplicaciones.

#### Conclusiones

El phishing mediante códigos QR supone un reto emergente para la ciberseguridad corporativa y personal. Su capacidad para evadir controles tradicionales y el bajo coste de implementación auguran una tendencia al alza en los próximos meses. La combinación de medidas técnicas, auditoría continua y formación será imprescindible para minimizar el impacto de este vector.

(Fuente: www.darkreading.com)