Paquete npm ‘node-ipc’ comprometido: versiones maliciosas detectadas en entornos de desarrollo

Introducción

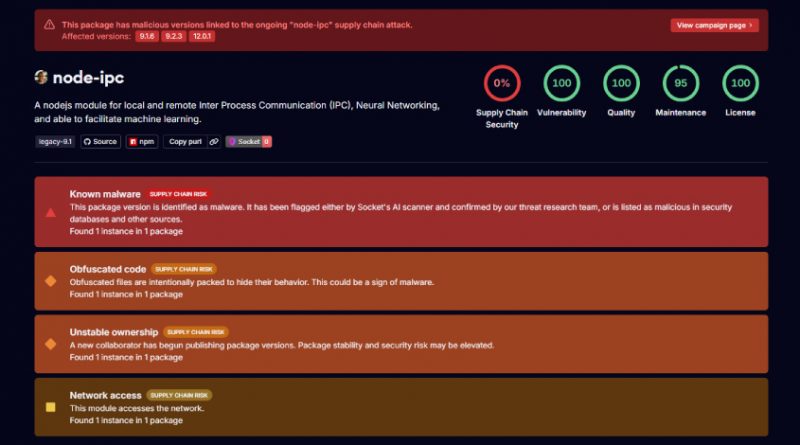

La comunidad de ciberseguridad ha encendido las alertas tras descubrir actividad maliciosa en versiones recientemente publicadas del paquete npm ‘node-ipc’, ampliamente utilizado en proyectos Node.js para la comunicación entre procesos. Investigadores de Socket y StepSecurity han confirmado que al menos tres versiones de node-ipc han sido alteradas con código malicioso, lo que representa una amenaza directa para la integridad de los entornos de desarrollo y despliegue de aplicaciones.

Contexto del Incidente

Node-ipc es un paquete esencial en el ecosistema Node.js, empleado por miles de proyectos para facilitar la comunicación entre procesos tanto en entornos locales como en producción. La distribución de software a través de npm ha sido objeto de atención en los últimos años debido al aumento de ataques de la cadena de suministro, y node-ipc no ha sido ajeno a estas amenazas. El incidente actual afecta a las versiones 9.1.6, 9.2.3 y 12.0.1 del paquete, que fueron publicadas en el repositorio oficial de npm y distribuidas ampliamente antes de ser identificadas como maliciosas.

Detalles Técnicos

Las versiones comprometidas de node-ipc contienen código inyectado de manera intencionada que realiza acciones no documentadas y potencialmente dañinas en los sistemas de los usuarios. El análisis preliminar indica la presencia de scripts que, tras la instalación del paquete, pueden exfiltrar información sensible, modificar archivos del sistema o establecer conexiones no autorizadas con servidores remotos controlados por actores maliciosos.

No se ha asignado aún un CVE específico, pero la naturaleza de la amenaza se alinea con las TTP (Tácticas, Técnicas y Procedimientos) documentadas en MITRE ATT&CK bajo el vector de ataque “Supply Chain Compromise” (T1195) y “Infection Chain” mediante scripts de post-instalación (T1059.006: Command and Scripting Interpreter: JavaScript). Los indicadores de compromiso (IoC) incluyen la presencia de solicitudes HTTP(s) hacia dominios anómalos tras la instalación y la modificación o creación de archivos con nombres sospechosos en directorios temporales o de usuario.

Impacto y Riesgos

El impacto de este incidente es significativo. Se estima que cientos de proyectos —incluidos frameworks y aplicaciones con gran base de usuarios— dependen directa o indirectamente de node-ipc, lo que multiplica el alcance potencial del ataque. Según datos preliminares, más del 30% de los entornos de desarrollo Node.js podrían haber descargado una de las versiones afectadas antes de la retirada del paquete.

Entre los riesgos principales se encuentran:

– Robo de credenciales y secretos de entorno.

– Ejecución remota de código en estaciones de desarrollo y servidores de integración continua (CI/CD).

– Modificación o destrucción de archivos críticos.

– Pérdida de integridad de la cadena de suministro de software.

La exposición a datos personales y empresariales podría, además, derivar en violaciones de normativas como el RGPD y la inminente NIS2, con potenciales sanciones económicas y reputacionales.

Medidas de Mitigación y Recomendaciones

Se recomienda a todos los equipos de desarrollo y operaciones realizar de inmediato las siguientes acciones:

1. Identificar y eliminar las versiones afectadas (9.1.6, 9.2.3, 12.0.1) de node-ipc en todos los entornos.

2. Forzar la actualización a versiones limpias y verificadas del paquete.

3. Analizar los logs de instalación y los archivos modificados en los sistemas, buscando IoCs específicos relacionados con node-ipc.

4. Revocar y renovar cualquier secreto o clave que haya podido quedar expuesta.

5. Implementar políticas de hardening en pipelines CI/CD, incluyendo el uso de herramientas de seguridad como npm audit, Snyk o escáneres de dependencias.

6. Monitorizar conexiones salientes sospechosas y reforzar la segmentación de red para minimizar el movimiento lateral.

Opinión de Expertos

Analistas de StepSecurity señalan que este incidente evidencia la urgente necesidad de aplicar el principio de mínimo privilegio en la gestión de dependencias externas. Según Socket, “la confianza ciega en paquetes ampliamente adoptados es una vulnerabilidad en sí misma”. Expertos en respuesta a incidentes recomiendan migrar hacia modelos de verificación continua y revisión de código fuente en paquetes críticos, así como el uso de herramientas como Lockfile o hash de integridad para evitar actualizaciones no autorizadas.

Implicaciones para Empresas y Usuarios

Las empresas tecnológicas que basan su infraestructura en Node.js deben considerar este incidente como un recordatorio de la fragilidad de la cadena de suministro digital. La dependencia de repositorios públicos puede convertirse en vector de ataque, afectando no solo a los desarrolladores sino también a los usuarios finales si la amenaza se propaga en aplicaciones desplegadas.

La expectativa de nuevas normativas, como NIS2, pone en el foco la responsabilidad legal de las organizaciones en la protección de sus activos digitales y la rápida notificación de incidentes. La gestión adecuada de dependencias y la monitorización proactiva se tornan imprescindibles en el contexto actual.

Conclusiones

El compromiso de node-ipc subraya la importancia de la vigilancia permanente en la cadena de suministro de software. La colaboración entre la comunidad de ciberseguridad, desarrolladores y proveedores de soluciones es clave para mitigar riesgos y responder con agilidad ante nuevas amenazas. Adoptar prácticas de seguridad robustas y mantener una cultura de actualización y revisión continua es la mejor defensa frente a incidentes de este tipo.

(Fuente: feeds.feedburner.com)