Fallo crítico en cuentas dMSA de Windows Server 2025 permite movimiento lateral y persistencia en Active Directory

Introducción

La seguridad de las infraestructuras basadas en Active Directory vuelve a situarse en el centro de la atención tras la reciente publicación de una investigación de Semperis, que alerta sobre un grave defecto de diseño en las Delegated Managed Service Accounts (dMSA) introducidas en Windows Server 2025. Esta vulnerabilidad, catalogada como crítica, expone a organizaciones de todo el mundo a ataques de movimiento lateral entre dominios y persistencia indetectable, comprometiendo la integridad y confidencialidad de recursos y servicios gestionados bajo Active Directory (AD).

Contexto del Incidente o Vulnerabilidad

Windows Server 2025 incorpora como novedad las cuentas dMSA, diseñadas para simplificar la gestión de credenciales en servicios y aplicaciones distribuidas. A diferencia de las Group Managed Service Accounts (gMSA) tradicionales, las dMSA permiten la delegación de privilegios en entornos complejos o multi-dominios, facilitando la administración a gran escala. Sin embargo, el equipo de Semperis ha detectado que el modelo de delegación de privilegios implementado presenta un defecto estructural que puede ser explotado por actores maliciosos internos o externos con acceso parcial al entorno.

Detalles Técnicos

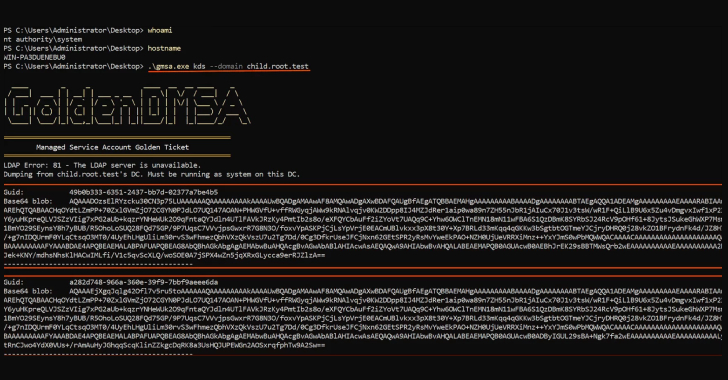

La vulnerabilidad afecta a la gestión de derechos de acceso y rotación de credenciales de las dMSA. Según la investigación, el fallo no reside en un error de codificación aislado, sino en la propia arquitectura del sistema de delegación, lo que impide solucionarlo con un simple parche. Los atacantes que logren comprometer una cuenta con permisos delegados sobre dMSAs pueden:

– Obtener acceso persistente y escalar privilegios dentro de cualquier dominio gestionado.

– Utilizar técnicas de movimiento lateral (MITRE ATT&CK T1075: Pass the Hash, T1550: Use Alternate Authentication Material).

– Acceder o modificar recursos y servicios asociados a todas las Managed Service Accounts, afectando servidores críticos, bases de datos y aplicativos.

– Mantener acceso indefinido incluso tras la rotación de contraseñas o la revocación de permisos en cuentas comprometidas.

No se ha asignado aún un CVE oficial, pero la comunidad de ciberseguridad ya clasifica el defecto como una amenaza de alto impacto. También se han detectado PoC (Proof of Concept) abiertos que demuestran la viabilidad del ataque, y se prevé su integración en frameworks como Metasploit o Cobalt Strike en próximas semanas. Los Indicadores de Compromiso (IoC) incluyen registros anómalos en los eventos de delegación, actividad inusual de cuentas de servicio y modificaciones en los atributos msDS-ManagedServiceAccount.

Impacto y Riesgos

El fallo afecta a todas las organizaciones que hayan desplegado dMSA en entornos Windows Server 2025, especialmente aquellas con arquitecturas multi-dominio o con alta rotación de cuentas de servicio. Semperis estima que, dada la adopción temprana de las dMSA, el potencial de afectación podría alcanzar al 17% de los entornos empresariales que ya han implementado versiones preliminares o están en fase de pruebas piloto.

El riesgo principal reside en la posibilidad de que un atacante, tras comprometer un único dominio o cuenta delegada, obtenga persistencia y acceso privilegiado a recursos críticos a lo largo de toda la infraestructura AD. Esto supone un vector ideal para el despliegue de ransomware, robo de datos sensibles, sabotaje interno y elusión de controles forenses, con un impacto estimado de millones de euros en caso de incidentes graves.

Medidas de Mitigación y Recomendaciones

Hasta la publicación de un rediseño oficial por parte de Microsoft, los expertos recomiendan:

– Evitar el despliegue de dMSA en entornos de producción.

– Monitorizar exhaustivamente los logs de delegación y eventos asociados a msDS-ManagedServiceAccount.

– Restringir los privilegios delegados sobre cuentas de servicio, aplicando el principio de mínimo privilegio.

– Implementar controles de acceso condicional y segmentación de redes para limitar el movimiento lateral.

– Realizar auditorías periódicas de cuentas y delegaciones en Active Directory, identificando permisos excesivos o anómalos.

– Preparar planes de contingencia para rotación y revocación masiva de credenciales ante incidentes.

Opinión de Expertos

Fernando Cabezudo, CISO de una multinacional tecnológica, advierte: “Este tipo de defectos de diseño son especialmente peligrosos porque no pueden ser mitigados con soluciones reactivas. Es esencial revisar las estrategias de adopción de nuevas funcionalidades y exigir a los fabricantes revisiones de seguridad independientes antes de su despliegue masivo”.

Desde Semperis subrayan que “la arquitectura de delegación en dMSA amplifica la superficie de ataque. Hasta que no se corrija el diseño, cualquier control añadido será insuficiente en escenarios de amenaza avanzada”.

Implicaciones para Empresas y Usuarios

Las empresas bajo el ámbito de GDPR y NIS2 deben considerar el impacto potencial en la privacidad y la continuidad del negocio, ya que un acceso global y persistente a cuentas de servicio puede traducirse en filtraciones masivas de datos, interrupciones operativas y sanciones regulatorias. Los equipos de seguridad deben priorizar la revisión de sus políticas de gestión de identidades y retrasar la adopción de las dMSA hasta la publicación de una solución definitiva.

Conclusiones

La introducción de las Delegated Managed Service Accounts en Windows Server 2025, lejos de reforzar la seguridad, ha abierto una puerta crítica a ataques avanzados y persistentes en Active Directory. La comunidad profesional debe extremar la precaución, reforzar los controles de monitorización y presionar para que se rediseñe el modelo de delegación antes de adoptar masivamente esta funcionalidad.

(Fuente: feeds.feedburner.com)