Europol desarticula infraestructura clave del grupo hacktivista pro-ruso NoName057(16) tras una ola de ataques DDoS

Introducción

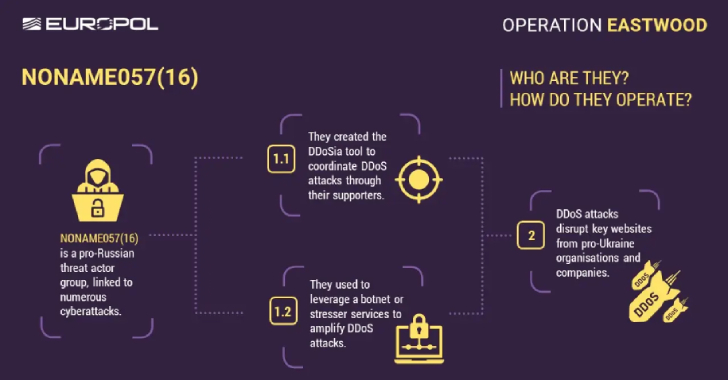

En una operación coordinada a nivel internacional, Europol ha conseguido desmantelar parte fundamental de la infraestructura utilizada por el conocido grupo hacktivista pro-ruso NoName057(16). Este colectivo ha sido vinculado a campañas sostenidas de ataques distribuidos de denegación de servicio (DDoS) dirigidas contra infraestructuras críticas de Ucrania y sus aliados en Europa Occidental, América del Norte y otros países que han mostrado apoyo político o militar a Kiev desde el inicio del conflicto con Rusia. La acción policial ha supuesto la intervención de más de 100 sistemas en todo el mundo y la neutralización de servidores centrales empleados por el grupo para coordinar sus operaciones.

Contexto del Incidente o Vulnerabilidad

NoName057(16) ha estado activo desde al menos 2022, erigiéndose como uno de los principales actores hacktivistas vinculados a intereses rusos. Su actividad se ha centrado en la disrupción de servicios digitales esenciales, desde portales gubernamentales hasta infraestructuras financieras y de transporte en países considerados hostiles por el Kremlin. La notoriedad del grupo se incrementó especialmente tras los ataques masivos a bancos, medios de comunicación y organismos públicos en Polonia, Lituania, República Checa y, más recientemente, Alemania y España.

El modus operandi de NoName057(16) suele consistir en campañas coordinadas de DDoS, a menudo respaldadas por campañas de propaganda en Telegram y foros de la dark web, en las que reclutan y movilizan a simpatizantes para participar en ataques distribuidos mediante herramientas automatizadas.

Detalles Técnicos (CVE, vectores de ataque, TTP MITRE ATT&CK, IoC…)

Hasta la fecha, NoName057(16) no ha explotado vulnerabilidades específicas (CVE) para comprometer sistemas, sino que ha centrado sus esfuerzos en el abuso de redes de bots y la explotación de servicios vulnerables para lanzar ataques DDoS volumétricos y de capa de aplicación.

Los vectores de ataque documentados incluyen:

– UDP Floods y TCP SYN Floods contra servidores web y API públicas.

– HTTP GET/POST Floods mediante herramientas como LOIC y variantes personalizadas de bots distribuidos.

– Utilización de proxies y VPN para anonimizar el origen del tráfico y dificultar la atribución.

– Coordinación a través de canales de Telegram, donde distribuyen scripts y credenciales temporales a sus seguidores.

De acuerdo con el framework MITRE ATT&CK, las tácticas empleadas se corresponden principalmente con:

– TA0040: Impact, subcategoría «Denial of Service: Network DoS (T1498)»

– TA0011: Command and Control, mediante la utilización de canales encriptados y servidores C2 redundantes.

Los Indicadores de Compromiso (IoC) identificados en la operación incluyen direcciones IP asociadas a servidores de comando y control, dominios utilizados para la coordinación de ataques y hashes de herramientas empleadas en las campañas.

Impacto y Riesgos

La operación de Europol ha supuesto la neutralización de más de un centenar de sistemas en diversas jurisdicciones, lo que representa un duro golpe para la capacidad operativa de NoName057(16). Sin embargo, el riesgo de resiliencia y rearme es elevado, dado que el grupo ha demostrado una notable adaptabilidad, reconstruyendo infraestructuras en la nube y recurriendo a servicios de alojamiento offshore.

Entre los riesgos más destacados para las organizaciones objetivo se encuentran:

– Interrupción prolongada de servicios críticos, con impactos económicos superiores a los 100 millones de euros en el último año según estimaciones del ENISA.

– Exposición a ataques de saturación secundaria y campañas de desinformación paralelas.

– Cumplimiento normativo y notificación de incidentes bajo el marco del GDPR y la Directiva NIS2, especialmente en sectores esenciales.

Medidas de Mitigación y Recomendaciones

A raíz de la operación, se recomienda a las empresas y organismos públicos:

– Revisar los controles perimetrales y reforzar las capacidades de absorción y mitigación de tráfico malicioso mediante soluciones anti-DDoS especializadas.

– Implementar filtrado de tráfico en capa 7 y servicios de CDN con capacidad de scrubbing.

– Monitorizar activamente los IoCs publicados por Europol y los CSIRTs nacionales.

– Establecer procedimientos de respuesta rápida y comunicación con los proveedores de servicios de Internet para filtrar ataques a nivel de backbone.

– Mantener actualizado el plan de continuidad de negocio y realizar simulacros específicos ante incidentes de denegación de servicio.

Opinión de Expertos

Especialistas en ciberinteligencia destacan que la acción coordinada de Europol es un hito importante, pero subrayan la necesidad de una cooperación internacional sostenida para combatir la naturaleza transfronteriza de estos grupos. “La desarticulación de infraestructura es efectiva a corto plazo, pero el fenómeno del hacktivismo requiere una respuesta global y el refuerzo de capacidades defensivas en sectores críticos”, señala Elena Martínez, analista principal de amenazas en S21sec.

Implicaciones para Empresas y Usuarios

La operación envía un mensaje claro respecto a la capacidad de Europa para coordinar respuestas frente a amenazas híbridas, pero también evidencia la exposición creciente de organizaciones públicas y privadas. Las empresas deben adoptar un enfoque proactivo, invirtiendo en inteligencia de amenazas, segmentación de red y planes de resiliencia frente a ataques DDoS.

Conclusiones

La desarticulación de la infraestructura central de NoName057(16) por parte de Europol es un avance significativo en la lucha contra el hacktivismo geopolítico, aunque no supone la eliminación definitiva del riesgo. La adaptabilidad de estos actores exige una vigilancia constante, colaboración internacional y la actualización continua de medidas técnicas y organizativas para reducir la superficie de exposición y el impacto de futuros ataques.

(Fuente: feeds.feedburner.com)