**Malware sin sistema operativo: un nuevo paradigma en la amenaza persistente**

—

### 1. Introducción

El concepto tradicional de malware está intrínsecamente ligado a la existencia de un sistema operativo (SO). Sin embargo, la hipótesis de un malware capaz de operar independientemente del SO abre un escenario de amenazas completamente diferente y plantea desafíos sin precedentes para la ciberseguridad. Este artículo explora cómo sería el panorama de amenazas si el malware no dependiera de un SO, analizando su funcionamiento, vectores de detección y mitigación, y el impacto en la defensa de infraestructuras críticas.

—

### 2. Contexto del Incidente o Vulnerabilidad

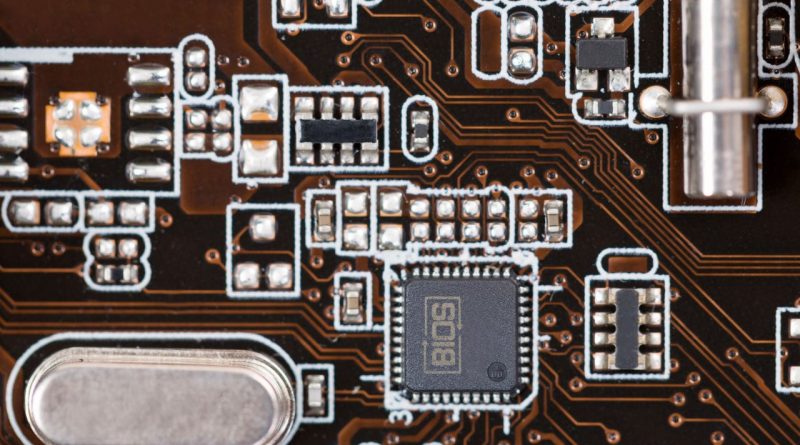

En la actualidad, la mayoría de ataques y agentes maliciosos —ransomware, troyanos, rootkits, etc.— requieren de un SO para ejecutarse, ya que dependen de APIs, servicios, y privilegios de usuario/administrador. Sin embargo, desde hace años existen ejemplos de malware que operan a un nivel inferior, como los bootkits o los firmware rootkits (por ejemplo, los ataques a la UEFI/BIOS). Estos ataques demuestran que el malware puede sobrevivir a formateos e incluso a la reinstalación del sistema operativo, ya que residen en componentes de hardware o firmware.

La evolución hacia un malware completamente independiente del SO —es decir, que pueda ejecutarse en hardware puro, microcontroladores, firmware, o incluso en dispositivos periféricos (teclados, tarjetas de red, discos SSD)— supondría una disrupción radical en las estrategias tradicionales de defensa.

—

### 3. Detalles Técnicos (CVE, vectores de ataque, TTP MITRE ATT&CK, IoC…)

Un malware independiente del SO podría operar en diversas capas:

– **Firmware/UEFI Rootkits**: Ataques documentados como LoJax (CVE-2018-8653) y MosaicRegressor (APT41) han comprometido UEFI, permitiendo persistencia tras reinstalaciones completas del SO. Estos ataques suelen explotar vulnerabilidades en la actualización del firmware, falta de protección por Secure Boot, o manipulación física del dispositivo.

– **Implantes de hardware**: Casos como los implantes en tarjetas de red (CVE-2019-6260, vulnerabilidad en BMC de Supermicro) o dispositivos USB “maliciosos” (Rubber Ducky, Bash Bunny) permiten la ejecución de payloads directamente sobre el bus de comunicación, al margen del SO.

– **Ataques a memoria persistente y periféricos**: Se han documentado ataques a chipsets de SSD (por ejemplo, ataques a firmware de discos Crucial y Samsung) donde el malware puede sobrevivir a formateos completos.

**Vectores de ataque**: Estos ataques requieren generalmente acceso físico o privilegios elevados, aunque existen exploits remotos para ciertas vulnerabilidades de firmware expuestas a red (como iDRAC de Dell, HPE iLO, etc.).

**TTP según MITRE ATT&CK**:

– TA0003 (Persistence)

– T1542 (Pre-OS Boot)

– T1207 (Hardware Additions)

– T1543 (Create or Modify System Process)

**Indicadores de Compromiso (IoCs)**:

– Cambios en hashes de firmware

– Anomalías en el arranque (bootkits)

– Comunicaciones inusuales desde controladores de hardware

—

### 4. Impacto y Riesgos

El impacto de un malware independiente del SO es devastador:

– **Evasión de herramientas tradicionales**: Los EDR, antivirus y sistemas de monitorización basados en agentes del SO serían ineficaces, ya que el malware no dejaría rastros en el sistema operativo.

– **Persistencia extrema**: La única forma de erradicar la amenaza podría ser reemplazando físicamente los componentes afectados (placa base, discos, periféricos).

– **Ataques dirigidos y espionaje**: Amenaza especialmente relevante para infraestructuras críticas, cadenas de suministro, sector defensa y entornos OT.

– **Cumplimiento normativo**: Incidentes de este tipo pueden desencadenar violaciones graves de la GDPR y NIS2, con potenciales sanciones millonarias y la obligación de notificar la brecha a las autoridades y afectados.

—

### 5. Medidas de Mitigación y Recomendaciones

Mitigar malware independiente del SO requiere estrategias avanzadas:

– **Verificación de integridad de firmware**: Usar herramientas como CHIPSEC para comprobar hashes de firmware y UEFI.

– **Implementar Secure Boot y TPM**: Para dificultar la manipulación del firmware y garantizar la integridad del arranque.

– **Firmware hardening**: Restringir la capacidad de actualización de firmware solo a personal autorizado y firmware firmado digitalmente.

– **Monitoreo de red fuera del host**: Sistema IDS/IPS a nivel de red para detectar comportamientos anómalos de hardware comprometido.

– **Desinfección física**: En casos extremos, realizar un reemplazo completo de hardware.

—

### 6. Opinión de Expertos

Expertos como John Loucaides (Eclypsium) y Alex Matrosov (Binarly) han advertido reiteradamente sobre el auge de ataques a firmware. Según sus investigaciones, el 70% de las empresas no controla adecuadamente las actualizaciones de firmware, y más del 35% de los incidentes reportados en hardware de servidores están relacionados con vulnerabilidades de bajo nivel. La tendencia de los APTs es clara: moverse hacia la capa de firmware para lograr evasión y persistencia avanzadas.

—

### 7. Implicaciones para Empresas y Usuarios

Para CISOs, SOCs y equipos de respuesta, este paradigma implica:

– Revisar los procedimientos de inventario y control de hardware.

– Incrementar la formación en análisis forense de firmware.

– Aplicar políticas de Zero Trust a nivel de hardware.

– Revisar acuerdos de cadena de suministro para exigir pruebas de integridad de firmware.

Para usuarios, el principal cambio será la necesidad de confiar en fabricantes que apliquen buenas prácticas de seguridad en la cadena de suministro y actualizaciones de firmware.

—

### 8. Conclusiones

La existencia de malware que no depende del sistema operativo redefine el perímetro de defensa y exige una aproximación “hardware-first” en la protección de activos críticos. La industria debe acelerar la adopción de tecnologías de protección y monitorización de firmware, así como reforzar la legislación y los estándares de seguridad en hardware. La detección y respuesta ante estas amenazas requerirá capacidades avanzadas de análisis forense y colaboración estrecha con fabricantes.

(Fuente: www.darkreading.com)