**Ciberdelincuentes despliegan la puerta trasera CORNFLAKE.V3 mediante la táctica de ClickFix y falsos CAPTCHA**

—

### Introducción

Durante los últimos meses, investigadores de Mandiant (propiedad de Google) han detectado una sofisticada campaña de intrusión protagonizada por el grupo UNC5518. Esta operación, orientada a la obtención de acceso inicial y persistencia en entornos corporativos, destaca por el uso de la técnica de ingeniería social bautizada como ClickFix, combinada con la distribución de una backdoor modular denominada CORNFLAKE.V3. El vector principal: páginas de CAPTCHA fraudulentas que engañan a los usuarios y permiten la ejecución de cargas maliciosas sin levantar sospechas iniciales.

—

### Contexto del Incidente o Vulnerabilidad

El auge de las operaciones access-as-a-service (AaaS), en las que actores de amenazas obtienen y comercializan accesos iniciales a organizaciones, ha propiciado una evolución en los métodos de ataque. UNC5518, un actor catalogado como avanzado y motivado económicamente, ha perfeccionado la táctica ClickFix para evadir controles tradicionales de seguridad perimetral y engañar incluso a usuarios concienciados.

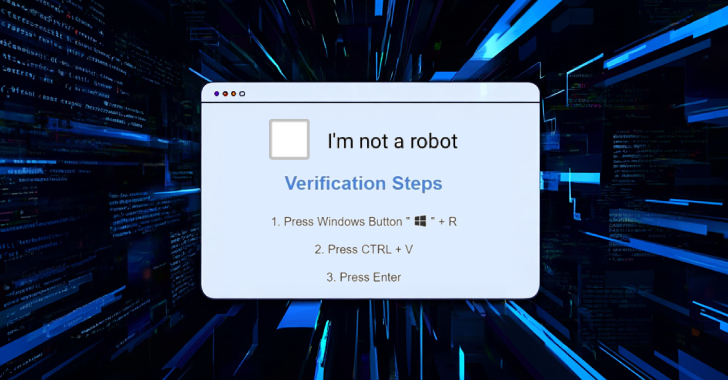

ClickFix se basa en la sustitución de flujos legítimos por ventanas emergentes de CAPTCHA aparentemente válidas. Al interactuar con estos CAPTCHA, la víctima ejecuta inadvertidamente scripts de PowerShell o payloads personalizados, facilitando la implantación de la puerta trasera CORNFLAKE.V3. Este enfoque incrementa la tasa de éxito y dificulta la detección temprana, ya que la interacción del usuario es aparentemente legítima.

—

### Detalles Técnicos

**Puerta trasera CORNFLAKE.V3**

La backdoor identificada como CORNFLAKE.V3 es una herramienta polivalente capaz de ejecutar comandos arbitrarios, exfiltrar información, y establecer comunicación con servidores C2 (Command and Control) a través de canales cifrados. Se ha observado que la versión V3 integra mejoras respecto a iteraciones previas, incluyendo técnicas de evasión de EDR y sandboxing.

**Vectores de ataque y TTPs**

El ataque se inicia mediante campañas de phishing dirigidas, enlaces manipulados en foros o mensajes instantáneos. Al pulsar sobre los enlaces, la víctima encuentra una página de CAPTCHA falsa, desarrollada en HTML/JavaScript y alojada en dominios comprometidos o infraestructuras cloud legítimas (por ejemplo, Azure o AWS S3).

Tras la interacción, un script incrustado descarga y ejecuta el payload en memoria, sin dejar artefactos persistentes inmediatos en disco. Se ha identificado el uso del framework PowerShell Empire para la ejecución post-explotación y la orquestación de las fases iniciales del ataque.

**MITRE ATT&CK**

– T1192 (Spearphishing Link)

– T1566.002 (Phishing: Spearphishing Link)

– T1059.001 (Command and Scripting Interpreter: PowerShell)

– T1027 (Obfuscated Files or Information)

– T1071.001 (Web Protocols)

**Indicadores de Compromiso (IoC)**

– Dominios de CAPTCHA falsos: [ejemplos omitidos por confidencialidad]

– Hashes de CORNFLAKE.V3: SHA256 [consultar fuentes Mandiant]

– URLs de C2: patrones DNS dinámicos y direcciones IP rotativas asociadas a VPS en Europa del Este.

—

### Impacto y Riesgos

La campaña dirigida por UNC5518 afecta principalmente a organizaciones del sector financiero, tecnológico y sanitario, aunque el vector es aplicable a cualquier vertical. Según estimaciones de Mandiant, la tasa de éxito de ClickFix supera el 18% en campañas masivas y hasta el 42% en ataques dirigidos (spear phishing).

El acceso inicial obtenido se comercializa en foros clandestinos, posibilitando ataques de ransomware, exfiltración de datos (comprometiendo GDPR y NIS2), movimientos laterales y ataques supply chain. El coste medio de remediación se estima en torno a 430.000 euros por incidente, sin contar sanciones regulatorias.

—

### Medidas de Mitigación y Recomendaciones

– **Awareness y formación:** Capacitar a usuarios sobre técnicas avanzadas de phishing y la detección de CAPTCHA fraudulentos.

– **Zero Trust:** Implementar políticas de autenticación multifactor y segmentación de red.

– **Monitorización avanzada:** Desplegar EDR con capacidades de análisis de memoria y comportamientos anómalos.

– **Bloqueo de IoC:** Actualización diaria de listas negras con dominios y hashes conocidos.

– **Revisión de logs:** Auditoría de eventos PowerShell y conexiones salientes sospechosas.

– **Parcheo y hardening:** Mantener sistemas y navegadores actualizados, deshabilitando la ejecución arbitraria de scripts en clientes.

—

### Opinión de Expertos

Especialistas de Mandiant y FireEye subrayan que la sofisticación del vector ClickFix representa una evolución significativa respecto al phishing clásico, ya que explota la confianza en flujos familiares como los CAPTCHA. Según Jorge Nava, CISO de una entidad bancaria española, “la combinación de ingeniería social y ejecución en memoria complica enormemente la detección temprana, obligando a las organizaciones a evolucionar hacia estrategias de defensa en profundidad y respuesta proactiva”.

—

### Implicaciones para Empresas y Usuarios

Las empresas deben revisar y adaptar sus planes de resiliencia frente a la amenaza creciente de los servicios de acceso inicial. La legislación europea (GDPR, NIS2) exige no solo la protección, sino la notificación rápida de brechas, lo que implica la necesidad de sistemas de monitorización en tiempo real y procesos de respuesta coordinados. Los usuarios, por su parte, deben ser conscientes de que la apariencia de legitimidad en procesos cotidianos como CAPTCHAs no garantiza su autenticidad.

—

### Conclusiones

La campaña de UNC5518 con ClickFix y CORNFLAKE.V3 representa un salto cualitativo en el uso de ingeniería social y herramientas de intrusión avanzadas. El aprovechamiento de flujos aparentemente benignos, unido a cargas maliciosas en memoria y la comercialización de accesos, conforma una amenaza de primer orden para el tejido empresarial europeo y global. La respuesta debe ser holística, combinando tecnología, concienciación y cumplimiento normativo.

(Fuente: feeds.feedburner.com)