**QuirkyLoader: Nuevo Loader de Malware Potencia Campañas de Phishing y Amenaza a Entornos Empresariales**

—

### Introducción

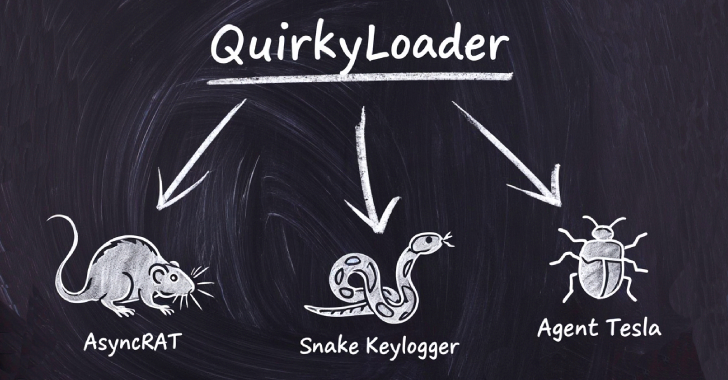

Desde finales de 2024, los analistas de ciberseguridad han identificado una nueva amenaza en el panorama malware: QuirkyLoader. Este loader, diseñado con sofisticación y modularidad, se está utilizando como vector primario en campañas de email phishing para distribuir una amplia gama de cargas útiles maliciosas, incluyendo conocidos stealers y troyanos de acceso remoto (RATs). Su aparición supone un nuevo reto para los equipos de seguridad, ya que facilita la entrega de malware avanzado y aumenta la eficiencia de las campañas de compromiso inicial.

—

### Contexto del Incidente o Vulnerabilidad

El descubrimiento de QuirkyLoader se remonta a noviembre de 2024, tras una oleada de campañas de spam dirigidas principalmente a empresas europeas y latinoamericanas. El objetivo primario: comprometer endpoints corporativos y personales mediante correos electrónicos con archivos adjuntos maliciosos o enlaces a descargas. Entre las familias de malware desplegadas mediante QuirkyLoader destacan Agent Tesla, AsyncRAT, Formbook, Masslogger y Remcos RAT, lo que evidencia la versatilidad y peligrosidad de este loader como herramienta de distribución.

—

### Detalles Técnicos

QuirkyLoader se distribuye a través de campañas de phishing en las que se emplean documentos ofimáticos con macros maliciosas o archivos comprimidos que contienen ejecutables. Una vez que el usuario interactúa con el archivo, el loader se ejecuta y establece comunicación con un servidor C2 (Command and Control). Las variantes analizadas hasta la fecha emplean técnicas de evasión de sandbox, cifrado de los payloads y uso de técnicas anti-análisis como el empaquetado mediante UPX o compresión personalizada.

**CVE y vectores de ataque:**

Actualmente, QuirkyLoader no explota vulnerabilidades específicas (no existen CVEs asociadas a su vector inicial), sino que se apoya en ingeniería social y técnicas de spear phishing. Sin embargo, una vez desplegado, puede descargar y ejecutar malware adicional que sí explota vulnerabilidades conocidas, como CVE-2017-11882 (Microsoft Office) o CVE-2020-0601 (Windows CryptoAPI).

**TTP MITRE ATT&CK relevantes:**

– **Initial Access (T1566):** Spearphishing Attachment y Spearphishing Link.

– **Execution (T1204):** User Execution, Malicious File.

– **Defense Evasion (T1027):** Obfuscated Files or Information.

– **Command and Control (T1071):** Application Layer Protocol (HTTP/HTTPS).

– **Persistence (T1547):** Registry Run Keys/Startup Folder.

**Indicadores de Compromiso (IoC):**

– Hashes de archivos ejecutables identificados (SHA256)

– Dominios y direcciones IP de C2

– Nombres de archivos típicos: factura_.exe, pedido_.docm

– Registros sospechosos en HKCUSoftwareMicrosoftWindowsCurrentVersionRun

Las muestras de QuirkyLoader suelen incluir mecanismos para descargar cargas útiles secundarias, ejecutando scripts Powershell o DLLs maliciosas, y facilitando la integración con frameworks como Metasploit o Cobalt Strike para movimiento lateral y post-explotación.

—

### Impacto y Riesgos

El impacto de QuirkyLoader es significativo debido a su capacidad para desplegar múltiples familias de malware en entornos corporativos. El riesgo principal reside en la rápida escalada de privilegios y robo de credenciales, datos bancarios o información sensible. Los RATs distribuidos permiten el control remoto total del sistema comprometido, lo que puede desencadenar en ataques de ransomware, exfiltración de datos o incluso ataques dirigidos a la cadena de suministro.

Se estima que, desde su aparición, QuirkyLoader ha sido utilizado en campañas que han afectado al menos a un 5% de las empresas del sector financiero y manufacturero en Europa Occidental, generando pérdidas económicas directas por encima de los 2 millones de euros, según datos de consorcios sectoriales.

—

### Medidas de Mitigación y Recomendaciones

– **Actualización y parcheo**: Mantener sistemas operativos y suites ofimáticas actualizadas para evitar la explotación de vulnerabilidades conocidas.

– **Filtrado de correo**: Configurar soluciones de seguridad perimetral para filtrar adjuntos sospechosos y enlaces maliciosos.

– **Restricción de macros**: Deshabilitar la ejecución de macros en documentos provenientes de fuentes externas.

– **Monitorización de IoC**: Implementar reglas de detección en SIEM (Splunk, Sentinel, QRadar) para la identificación de hashes, dominios y patrones de tráfico asociados.

– **Concienciación del usuario**: Formación continua en detección de phishing y buenas prácticas.

– **Protección endpoint avanzada (EDR)**: Uso de soluciones EDR capaces de detener la ejecución de procesos sospechosos y analizar comportamiento anómalo.

—

### Opinión de Expertos

Expertos del sector, como CISOs y responsables de equipos SOC, coinciden en señalar la creciente sofisticación y modularidad de los loaders malware como QuirkyLoader. “El verdadero peligro reside en la facilidad con la que los actores de amenazas pueden cambiar los payloads y adaptar sus campañas, haciendo muy difícil la detección basada en firmas tradicionales”, señala un analista de amenazas de SANS Institute. Los investigadores alertan sobre la integración de QuirkyLoader con herramientas de post-explotación ampliamente utilizadas en el mercado clandestino, lo que incrementa el riesgo para infraestructuras críticas.

—

### Implicaciones para Empresas y Usuarios

La propagación de QuirkyLoader subraya la necesidad de un enfoque holístico en ciberseguridad que combine tecnologías avanzadas de detección y respuesta, formación de usuarios y cumplimiento normativo. Para las organizaciones sujetas a GDPR y NIS2, un incidente relacionado con QuirkyLoader podría derivar en sanciones significativas por incumplimiento en la protección de datos personales y servicios esenciales.

Los administradores de sistemas y responsables de GRC deben priorizar la revisión de políticas anti-phishing, la implantación de doble factor de autenticación y la monitorización de logs ante intentos de acceso anómalos.

—

### Conclusiones

QuirkyLoader representa una evolución significativa en los mecanismos de entrega de malware, ampliando la superficie de ataque y facilitando la infiltración en entornos corporativos. Su modularidad, junto a la rápida adopción por parte de actores de amenazas, demanda una respuesta inmediata y coordinada por parte de los equipos de ciberseguridad. En el contexto actual, la resiliencia frente a loaders como QuirkyLoader será un elemento diferenciador en la protección de activos críticos y continuidad de negocio.

(Fuente: feeds.feedburner.com)