### VexTrio: El Ecosistema de TDS Maliciosos que Revoluciona la Distribución de Malware

#### Introducción

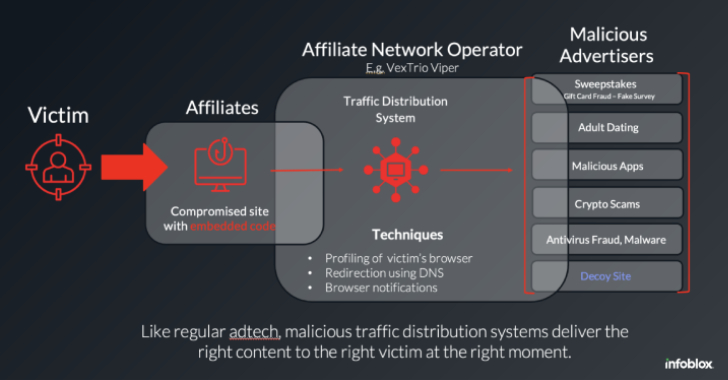

La sofisticación y profesionalización del cibercrimen ha quedado patente con la investigación reciente sobre VexTrio, una red de servicios de distribución de tráfico (Traffic Distribution Service, TDS) que ha logrado erigirse como un actor central en la cadena de distribución de malware a escala global. Lejos de tratarse de un solo servicio clandestino, VexTrio opera como un conglomerado con vínculos directos a otros TDS como Help TDS y Disposable TDS, configurando así un ecosistema dedicado a la propagación masiva de amenazas mediante campañas de malvertising, phishing y exploits en cadena.

#### Contexto del Incidente o Vulnerabilidad

Los TDS maliciosos han evolucionado de simples redireccionadores de tráfico a verdaderas plataformas SaaS criminales. Su objetivo es canalizar usuarios desde webs legítimas comprometidas, anuncios publicitarios o campañas de spam hacia destinos controlados por los atacantes, donde se entrega el payload malicioso. VexTrio, en concreto, ha sido identificado como uno de los mayores facilitadores de campañas de malware y fraude online desde 2017. Su modelo de operación —basado en la compartición y monetización del tráfico— le ha permitido establecer colaboraciones con otros servicios de TDS, maximizando la eficacia de la cadena de infección.

#### Detalles Técnicos

##### Arquitectura y funcionamiento

VexTrio funciona como un intermediario entre actores amenazantes (threat actors) y los operadores de campañas maliciosas, ofreciendo un panel de control avanzado para gestionar y segmentar el tráfico según múltiples criterios: geolocalización, navegador, sistema operativo, reputación de la IP, etc. El TDS analiza las peticiones entrantes y redirige a los usuarios a la carga útil más adecuada, ya sea un exploit kit, una página de phishing, o una descarga de malware.

##### Vectores de ataque y MITRE ATT&CK

Los principales TTPs (tácticas, técnicas y procedimientos) observados incluyen:

– **T1189: Drive-by Compromise** – El usuario es redirigido tras interactuar con contenido web comprometido.

– **T1598.002: Search Engine Advertisement** – Uso de publicidad maliciosa para capturar tráfico.

– **T1204: User Execution** – Descarga e instalación de ejecutables tras engañar al usuario.

– **T1566: Phishing** – Redirección a sitios de phishing personalizados.

##### Indicadores de Compromiso (IoC) y exploits conocidos

Las investigaciones han identificado cientos de dominios y subdominios rotativos bajo control de VexTrio y sus asociados. Se han observado campañas que aprovechan CVEs recientes, como CVE-2023-4863 (buffer overflow en WebP en navegadores Chrome y derivados) y CVE-2024-0614 (RCE en WordPress plugins). Herramientas como Metasploit y frameworks comerciales como Cobalt Strike han sido empleados para la entrega de payloads y post-explotación.

#### Impacto y Riesgos

VexTrio y sus servicios asociados han facilitado campañas de ransomware, troyanos bancarios y stealers, afectando a miles de organizaciones en Europa y América. Se estima que el 15% de los incidentes de malvertising detectados en 2023 estuvieron vinculados directa o indirectamente a este ecosistema TDS. Además, su modelo de negocio de “tráfico como servicio” ha reducido la barrera de entrada para cibercriminales menos experimentados.

El impacto económico es significativo: se calculan pérdidas que superan los 300 millones de euros anuales en fraude y mitigación de incidentes asociados. A nivel de cumplimiento normativo, la exposición de datos personales a través de estos ataques puede suponer sanciones multimillonarias bajo el GDPR y la nueva directiva NIS2.

#### Medidas de Mitigación y Recomendaciones

– **Bloqueo de dominios y IPs**: Mantener listas negras actualizadas con los IoC relacionados.

– **Threat Intelligence**: Integrar feeds de inteligencia de amenazas que monitoricen la actividad de TDS maliciosos.

– **Revisión de la cadena de suministro web**: Auditar y monitorizar integraciones de terceros y proveedores de publicidad.

– **Parcheo proactivo**: Priorizar la remediación de vulnerabilidades explotadas en campañas activas (CVE-2023-4863, CVE-2024-0614…).

– **Hardening de navegadores y endpoints**: Restringir la ejecución de scripts y descargas automáticas.

– **Concienciación y formación**: Capacitar a usuarios y personal técnico en la identificación de redirecciones sospechosas y malvertising.

#### Opinión de Expertos

Expertos de firmas como Group-IB, Kaspersky y S21sec coinciden en que el auge de TDS como VexTrio ilustra el grado de madurez y especialización del cibercrimen organizado. “El modelo de negocio as a service de estos actores facilita una segmentación y personalización de ataques sin precedentes, lo que complica enormemente la atribución y respuesta”, apunta Luis Corrons, analista de amenazas.

#### Implicaciones para Empresas y Usuarios

Para los responsables de seguridad (CISOs), el fenómeno TDS exige una revisión profunda de los controles perimetrales, la arquitectura de defensa en profundidad y la monitorización de integridad de activos web. Los analistas SOC deben estar atentos a patrones de tráfico anómalos, mientras que los administradores de sistemas deben reforzar la higiene de endpoints y actualizar continuamente los controles de acceso.

Los usuarios, por su parte, se enfrentan a un entorno digital donde la simple navegación puede ser vector de infección, subrayando la importancia de la formación continua y el uso de soluciones de seguridad multicapa.

#### Conclusiones

El caso VexTrio es paradigmático de la nueva era del cibercrimen como industria, donde los servicios de distribución de tráfico malicioso potencian la eficacia y alcance de campañas globales. Su detección y neutralización requiere una combinación de inteligencia de amenazas, colaboración intersectorial y adaptación continua de las estrategias defensivas, en un contexto regulatorio cada vez más exigente.

(Fuente: feeds.feedburner.com)