Ciberdelincuentes emplean ClickFix para propagar Amatera Stealer y NetSupport RAT en campañas dirigidas

Introducción

Durante el mes de junio de 2025, investigadores de ciberseguridad han detectado una serie de campañas maliciosas que aprovechan la técnica de ingeniería social conocida como ClickFix, con el objetivo de distribuir el malware Amatera Stealer y el troyano de acceso remoto NetSupport RAT. Este nuevo patrón de actividad, monitorizado por eSentire bajo el identificador EVALUSION, representa una sofisticación notable en la cadena de infección y una amenaza significativa para empresas y usuarios, especialmente en entornos corporativos orientados a la protección de datos sensibles.

Contexto del Incidente o Vulnerabilidad

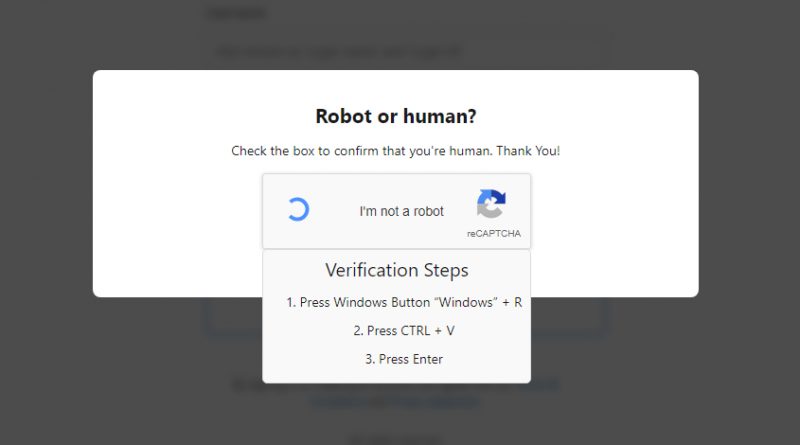

La táctica ClickFix, ahora muy extendida, se basa en engañar a las víctimas para que realicen acciones correctivas falsas, como descargar parches o utilidades de «reparación» que en realidad son cargas maliciosas. Este vector, altamente efectivo, se ha visto integrado en campañas recientes que combinan el robo de información (infostealer) y el control remoto de sistemas comprometidos, logrando así un doble impacto: exfiltración de datos y persistencia en los sistemas afectados.

Amatera Stealer, identificado por primera vez en junio de 2025, es considerado una evolución del conocido ACR Stealer (AcridRain), que anteriormente se distribuyó en foros clandestinos y canales de Telegram. NetSupport RAT, por su parte, es una herramienta legítima de acceso remoto que, al ser abusada, permite a los atacantes mantener control sobre los dispositivos comprometidos, ejecutar comandos, transferir archivos y desplegar otras cargas maliciosas.

Detalles Técnicos

Las campañas EVALUSION emplean correos electrónicos de phishing y sitios web comprometidos como vectores iniciales de ataque. Las víctimas son incitadas a descargar supuestas actualizaciones de seguridad o parches críticos. El enlace malicioso descarga un ejecutable camuflado (generalmente un archivo .exe o .zip), que tras su ejecución despliega Amatera Stealer o NetSupport RAT.

Amatera Stealer:

– Exfiltra credenciales almacenadas en navegadores (Chrome, Edge, Firefox), carteras de criptomonedas, datos de formularios y cookies.

– Utiliza técnicas de evasión como empaquetado polimórfico y ejecución en memoria (fileless).

– Comunica los datos sustraídos a través de canales cifrados (TLS) hacia servidores de comando y control (C2) alojados en dominios registrados recientemente y servicios de anonimización (TOR, Bulletproof Hosting).

NetSupport RAT:

– Permite control remoto total mediante protocolos cifrados.

– Se despliega lateralmente dentro de la red aprovechando credenciales robadas y acceso a recursos compartidos.

– Suele estar empaquetado con scripts de PowerShell ofuscados para evadir soluciones EDR y antivirus tradicionales.

TTPs relacionados con MITRE ATT&CK:

– Initial Access (T1566.001: Phishing)

– Defense Evasion (T1027: Obfuscated Files or Information)

– Credential Access (T1555: Credentials from Password Stores)

– Command and Control (T1071: Application Layer Protocol)

Indicadores de Compromiso (IoC):

– Hashes de Amatera y NetSupport RAT (SHA256)

– Dominios C2 recientes (.xyz, .top)

– Rutas de archivos sospechosos: %AppData%RoamingMicrosoftWindowsStart MenuProgramsStartup

– Conexiones salientes a IPs asociadas a bulletproof hosting

Impacto y Riesgos

Las consecuencias de estas campañas son especialmente graves para entornos empresariales:

– Robo de credenciales corporativas, acceso a cuentas privilegiadas y potencial para movimientos laterales.

– Exfiltración de información confidencial, con riesgo de brechas de GDPR y sanciones económicas asociadas (hasta el 4% de la facturación anual según el RGPD).

– Instalación de herramientas adicionales para ransomware o ataques de extorsión.

– Persistencia prolongada en la red, dificultando la detección y respuesta.

Según los datos de eSentire, se han identificado cientos de intentos de infección en organizaciones de sectores financiero, sanitario y tecnológico en Europa y América del Norte, con un porcentaje estimado de éxito del 3-5% en entornos no protegidos por soluciones avanzadas de EDR o XDR.

Medidas de Mitigación y Recomendaciones

– Bloqueo de dominios y direcciones IP identificadas como C2 en los dispositivos perimetrales y proxies.

– Despliegue de soluciones EDR/XDR con capacidad de detección de ejecución en memoria y análisis de comportamiento.

– Educación continua a los empleados sobre las tácticas de ingeniería social y verificación de la autenticidad de actualizaciones y parches.

– Restricción de privilegios de usuario y segmentación de red para limitar el movimiento lateral.

– Revisión periódica de logs y uso de SIEM para identificar patrones anómalos asociados a la extracción de credenciales y conexiones inusuales.

Opinión de Expertos

Expertos en ciberseguridad, como el CISO de eSentire, destacan la sofisticación de la cadena EVALUSION: “La combinación de ingeniería social avanzada y cargas modulares como Amatera y NetSupport RAT representa una evolución en las campañas de acceso inicial. Las organizaciones deben reforzar no sólo la protección tecnológica, sino también la capacitación y concienciación de sus equipos”.

Implicaciones para Empresas y Usuarios

El impacto de estas campañas trasciende la mera infección inicial: pueden desembocar en brechas de datos masivas, fraude financiero y daños reputacionales. Además, la nueva directiva NIS2 sobre ciberseguridad en la UE exige mecanismos de reporte rápido y medidas de protección proactiva, por lo que las empresas afectadas pueden enfrentarse a sanciones adicionales por falta de diligencia.

Conclusiones

La utilización de ClickFix como vector de ingeniería social, combinada con la distribución de malware avanzado como Amatera Stealer y NetSupport RAT, evidencia una creciente profesionalización del cibercrimen. La prevención y la respuesta rápida, apoyadas en herramientas de detección avanzada y una cultura de ciberseguridad robusta, son esenciales para minimizar riesgos y cumplir con la legislación vigente.

(Fuente: feeds.feedburner.com)