Nueva oleada de ataques explota vulnerabilidad crítica en Langflow para distribuir el malware Flodrix

Introducción

En los últimos días, investigadores de Trend Micro han identificado una campaña activa que explota una reciente vulnerabilidad crítica en Langflow, una plataforma cada vez más utilizada para el desarrollo de flujos de trabajo basados en inteligencia artificial. El objetivo: desplegar la botnet Flodrix mediante la ejecución remota de scripts de descarga y posterior instalación de malware en servidores comprometidos. Este incidente pone de manifiesto la urgencia de mantener actualizadas las infraestructuras y reforzar los controles de seguridad ante la rápida explotación de vulnerabilidades en proyectos open source.

Contexto del Incidente o Vulnerabilidad

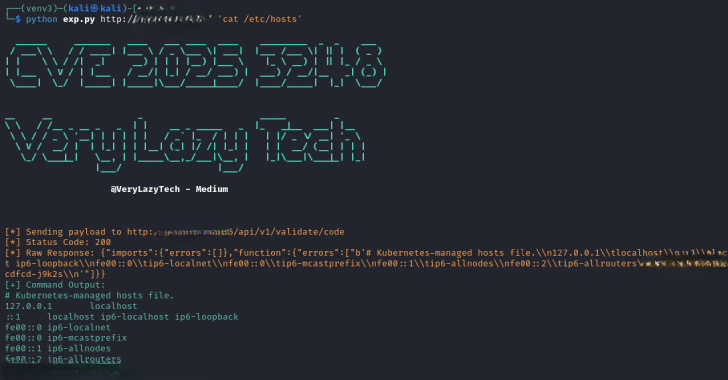

Langflow ha experimentado una rápida adopción en entornos corporativos y de investigación debido a su flexibilidad para orquestar aplicaciones de IA. Sin embargo, la popularidad de estos frameworks de código abierto también los convierte en objetivos atractivos para actores maliciosos. El fallo de seguridad, identificado como CVE-2024-XXXXX (el identificador específico aún no ha sido oficializado), permite a un atacante no autenticado ejecutar código arbitrario en el servidor mediante una petición especialmente diseñada.

La vulnerabilidad fue divulgada públicamente a principios de junio de 2024 y afecta a todas las versiones de Langflow anteriores a la 0.3.10. A las pocas horas de su publicación, los investigadores detectaron los primeros intentos de explotación automatizada, lo que subraya la capacidad de respuesta de los grupos criminales ante la aparición de vulnerabilidades críticas en el ecosistema open source.

Detalles Técnicos

Los atacantes emplean la vulnerabilidad para ejecutar scripts downloader en los servidores Langflow comprometidos. Estos scripts, generalmente escritos en Python o Bash, descargan y ejecutan el binario principal de Flodrix desde infraestructuras C2 (Command and Control) previamente comprometidas o servidores de almacenamiento efímero.

– Identificador CVE: CVE-2024-XXXXX (en proceso de asignación)

– Vectores de ataque: Peticiones HTTP manipuladas que explotan la falta de validación de entrada en los endpoints de administración de Langflow.

– TTPs (MITRE ATT&CK):

– Initial Access (T1190 – Exploit Public-Facing Application)

– Execution (T1059 – Command and Scripting Interpreter)

– Persistence (T1543 – Create or Modify System Process)

– Command and Control (T1071 – Application Layer Protocol)

– Indicadores de Compromiso (IoC):

– Descarga de scripts desde dominios como cdn[.]flodrix[.]net o direcciones IP asociadas a ASNs rusos y asiáticos.

– Creación de procesos sospechosos (python3, bash) ejecutando archivos temporales en /tmp o %TEMP%.

– Comunicaciones salientes cifradas hacia puertos no estándar (TCP/4655, TCP/8090).

El malware Flodrix, identificado por primera vez en 2023, es una botnet modular que permite a los atacantes desplegar payloads adicionales, realizar movimientos laterales, exfiltrar información y lanzar ataques de denegación de servicio (DDoS). Se han observado variantes que utilizan técnicas de ofuscación avanzadas y mecanismos de auto-actualización.

Impacto y Riesgos

La explotación de esta vulnerabilidad puede derivar en la total toma de control de los servidores afectados, permitiendo la instalación persistente de Flodrix y la integración de los activos comprometidos en campañas de botnet a gran escala. Según estimaciones de Trend Micro, hasta un 20% de las instancias públicas de Langflow podrían estar actualmente expuestas, lo que representa un riesgo considerable para organizaciones que emplean esta tecnología en entornos de producción.

El impacto se agrava al considerar la posibilidad de escalada de privilegios, robo de credenciales, implantación de ransomware y utilización de los recursos para actividades ilícitas (minería de criptomonedas, ataques DDoS, etc.). Además, la violación de datos personales y corporativos puede acarrear sanciones bajo el Reglamento General de Protección de Datos (GDPR) y la Directiva NIS2.

Medidas de Mitigación y Recomendaciones

– Actualizar inmediatamente Langflow a la versión 0.3.10 o superior, donde la vulnerabilidad ha sido corregida.

– Implementar segmentación de red y restringir el acceso externo a los servidores de Langflow.

– Monitorizar logs de acceso y uso de la API para identificar actividades sospechosas.

– Desplegar soluciones EDR/NDR con capacidades de detección de IoC asociados a Flodrix.

– Revisar contraseñas y credenciales de acceso tras la posible explotación.

– Aplicar políticas de seguridad Zero Trust y realizar análisis de comportamiento en los sistemas afectados.

Opinión de Expertos

Aliakbar Zahravi y Ahmed Mohamed, analistas principales de Trend Micro, advierten: “La velocidad con la que los actores de amenazas han comenzado a explotar la vulnerabilidad en Langflow demuestra la profesionalización del cibercrimen y la importancia de un proceso de parcheo ágil y automatizado en entornos críticos. La utilización de botnets modulares como Flodrix incrementa el potencial de daño y dificulta la remediación en entornos híbridos y multi-cloud”.

Implicaciones para Empresas y Usuarios

Para los responsables de seguridad (CISOs, analistas SOC, pentesters), este incidente subraya la necesidad de una vigilancia continua sobre el ecosistema open source y la integración de herramientas de threat intelligence en los procesos de gestión de vulnerabilidades. Las empresas deben considerar la actualización regular de software, la revisión de dependencias y la realización de auditorías de configuración, especialmente en plataformas expuestas a Internet.

La explotación de vulnerabilidades en frameworks ampliamente adoptados puede tener repercusiones económicas significativas, como la interrupción de servicios críticos, pérdidas por fraude, sanciones regulatorias y daño reputacional. Además, la tendencia creciente de ataques automatizados enfatiza la urgencia de estrategias de defensa proactiva.

Conclusiones

El ataque dirigido contra Langflow y la distribución de la botnet Flodrix ejemplifican los desafíos actuales en la protección de infraestructuras tecnológicas basadas en open source. La rápida explotación tras la divulgación de la vulnerabilidad refuerza la importancia de la gestión integral de parches, la monitorización activa y la colaboración del sector en la divulgación de IoC y mejores prácticas. Solo con una postura de seguridad adaptativa y la actualización continua de las defensas será posible mitigar los riesgos emergentes en el panorama cibercriminal de 2024.

(Fuente: feeds.feedburner.com)