Descubiertas vulnerabilidades críticas en Fluent Bit que amenazan la seguridad de infraestructuras cloud

Introducción

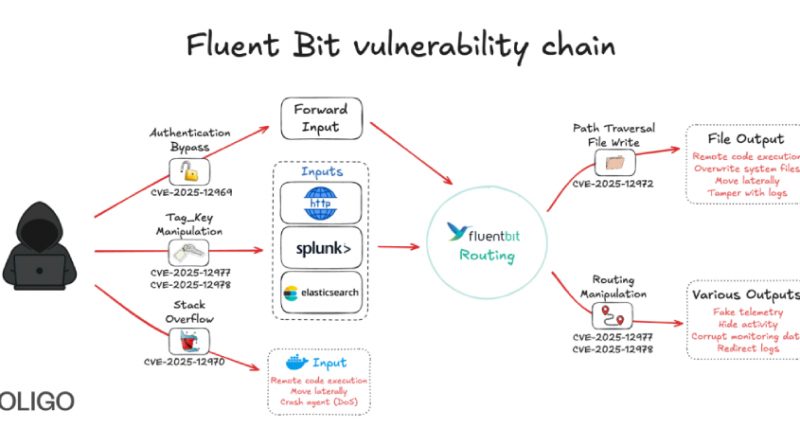

En las últimas semanas, Fluent Bit, uno de los agentes de telemetría más utilizados en entornos cloud, ha sido objeto de atención tras el descubrimiento de cinco vulnerabilidades críticas que podrían comprometer seriamente la integridad de infraestructuras empresariales. Estas vulnerabilidades, identificadas y reportadas por Oligo Security, afectan tanto a la autenticación como a la integridad de los datos procesados, permitiendo ataques que van desde la ejecución remota de código hasta la denegación de servicio. La relevancia de este hallazgo es especialmente alta para organizaciones que emplean Fluent Bit como parte de sus pipelines de observabilidad y logging en arquitecturas multinube y de microservicios.

Contexto del incidente o vulnerabilidad

Fluent Bit es un agente de recopilación y procesamiento de logs ampliamente adoptado en arquitecturas modernas, especialmente en clústeres Kubernetes, plataformas serverless y entornos cloud nativos. Su popularidad se debe a su bajo consumo de recursos y su capacidad para integrarse con soluciones como Elasticsearch, Splunk, Amazon CloudWatch, Google Cloud Logging y otras. Según estimaciones recientes, más del 30% de las organizaciones Fortune 500 integran Fluent Bit en sus pipelines de datos. Sin embargo, esta ubicuidad convierte a Fluent Bit en una superficie de ataque atractiva para actores maliciosos, especialmente aquellos que buscan persistencia o movimiento lateral en entornos cloud.

Los investigadores de Oligo Security alertaron sobre cinco vulnerabilidades presentes en versiones recientes de Fluent Bit, incluidas las ramas 2.0.x y 2.1.x, que permiten a un atacante remoto encadenar exploits para comprometer la seguridad de toda la infraestructura cloud donde el agente esté desplegado.

Detalles técnicos

Las vulnerabilidades identificadas impactan directamente en el endpoint de la API HTTP de Fluent Bit, habilitado por defecto en numerosas implementaciones. A continuación, se detallan los vectores de ataque y sus implicaciones:

1. Bypass de autenticación (CVE-2024-4322): Permite a un atacante remoto acceder a la API sin necesidad de credenciales válidas, eludiendo los controles de autenticación HTTP básicos.

2. Path Traversal (CVE-2024-4323): Utilizando técnicas de traversal (‘../’), es posible acceder a archivos arbitrarios en el sistema de archivos del host, incluyendo configuraciones y datos sensibles.

3. Ejecución remota de código (RCE) (CVE-2024-4324): Mediante la manipulación de ciertas rutas o parámetros de la API, un atacante puede inyectar y ejecutar comandos arbitrarios en el entorno donde se ejecuta Fluent Bit.

4. Denegación de servicio (DoS) (CVE-2024-4325): El envío de cargas especialmente diseñadas a la API puede agotar los recursos del agente, provocando la caída del servicio y la interrupción del pipeline de logs.

5. Manipulación de etiquetas (CVE-2024-4326): Permite alterar los metadatos asociados a los logs, lo que puede emplearse para eludir sistemas de correlación o para camuflar la actividad maliciosa.

Los TTPs observados encajan principalmente con las técnicas MITRE ATT&CK T1190 (Exploit Public-Facing Application), T1059 (Command and Scripting Interpreter) y T1086 (PowerShell), especialmente en escenarios donde se emplean frameworks automatizados como Metasploit o Cobalt Strike para la explotación. Entre los principales IoC destacan patrones inusuales en las rutas de la API, logs de acceso no autorizado y modificaciones inesperadas en los archivos de configuración.

Impacto y riesgos

El impacto potencial es severo, dado que la explotación exitosa de estas vulnerabilidades permite al atacante asumir el control del agente Fluent Bit, manipular o exfiltrar información sensible, interrumpir la visibilidad sobre incidentes y, mediante movimiento lateral, comprometer otros recursos cloud. Según estimaciones de Oligo Security, cerca del 40% de las implementaciones de Fluent Bit en entornos productivos permanecen expuestas, lo que representa un riesgo significativo de brecha de datos y violación de normativas como el GDPR y la inminente NIS2.

Medidas de mitigación y recomendaciones

Se recomienda a los equipos de seguridad y operaciones aplicar las siguientes medidas de inmediato:

– Actualizar Fluent Bit a la versión más reciente disponible, donde los fallos han sido corregidos.

– Restringir el acceso a la API HTTP únicamente a redes y usuarios autorizados, deshabilitando la interfaz pública siempre que sea posible.

– Implementar controles de autenticación robustos y limitar el uso de credenciales predeterminadas.

– Supervisar de forma continua los logs de acceso y error de Fluent Bit en busca de patrones anómalos o intentos de explotación.

– Integrar reglas de detección específicas en SIEM y otras herramientas SOC para identificar intentos de path traversal, ejecución de código y manipulación de etiquetas.

– Realizar auditorías periódicas de seguridad sobre los agentes de telemetría y los pipelines de logs.

Opinión de expertos

Expertos en ciberseguridad como Daniel Miessler y consultores de SANS Institute han destacado la gravedad de este incidente, subrayando que “la cadena de vulnerabilidades en Fluent Bit permite a un atacante obtener persistencia y control total sobre los flujos de datos críticos en la nube, lo que es especialmente preocupante en sectores regulados”. Además, señalan la importancia de considerar la seguridad de los agentes de telemetría y monitorización como parte integral de la superficie de ataque, y no solo de los sistemas de producción y aplicaciones.

Implicaciones para empresas y usuarios

Las organizaciones deben considerar estos hallazgos como una llamada de atención para revisar la seguridad de sus propias arquitecturas de observabilidad y logging. Una explotación exitosa puede no solo interrumpir servicios críticos, sino también facilitar la evasión de controles de detección y respuesta, lo que incrementa el riesgo de brechas de datos y sanciones regulatorias. Es fundamental integrar la gestión de vulnerabilidades y la monitorización proactiva de estos agentes en los procesos habituales de ciberseguridad.

Conclusiones

El descubrimiento de estas vulnerabilidades en Fluent Bit subraya la necesidad de adoptar una visión holística de la seguridad en entornos cloud, donde cada componente, por pequeño que sea, representa un potencial vector de ataque. La respuesta rápida, la actualización de los sistemas y la concienciación sobre la importancia de la seguridad en agentes de telemetría resultan claves para mitigar riesgos y proteger los activos corporativos frente a amenazas avanzadas.

(Fuente: feeds.feedburner.com)