### Descubiertas extensiones maliciosas en Chrome que roban conversaciones de ChatGPT y DeepSeek

#### Introducción

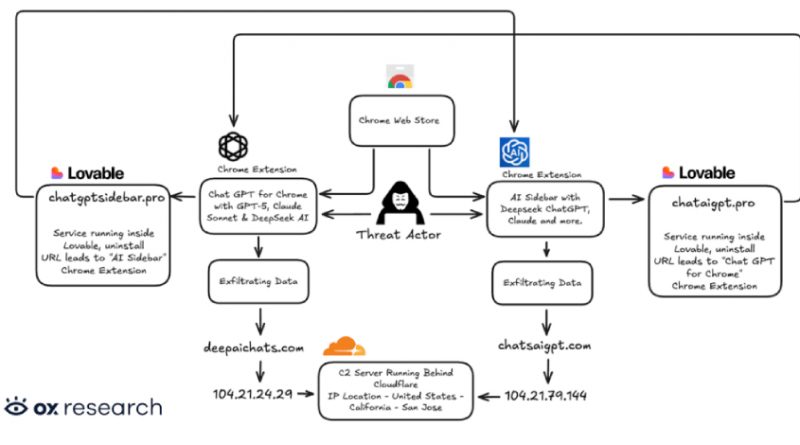

En el panorama actual de amenazas, las extensiones de navegador representan un vector cada vez más explotado por actores maliciosos. Recientemente, investigadores de ciberseguridad han identificado dos extensiones disponibles en la Chrome Web Store orientadas a la exfiltración de conversaciones mantenidas en plataformas de inteligencia artificial generativa, como OpenAI ChatGPT y DeepSeek, además de datos de navegación. Este descubrimiento pone en evidencia los riesgos inherentes a la confianza depositada en extensiones de origen aparentemente legítimo y su impacto potencial en la privacidad y seguridad de usuarios y empresas.

#### Contexto del Incidente

Las extensiones en cuestión, denominadas “Chat GPT for Chrome with GPT-5, Claude Sonnet & DeepSeek AI” y otra aún no especificada públicamente, suman más de 900.000 instalaciones alrededor del mundo. Ambas se promocionaban como herramientas para mejorar la productividad y la integración con asistentes de IA, aprovechando el creciente interés por la inteligencia artificial generativa en el entorno corporativo y académico.

El hallazgo de estas amenazas se produce en un contexto de uso masivo de ChatGPT y soluciones similares para la redacción de documentos, análisis de datos y generación de código. La filtración de conversaciones mantenidas con estos sistemas puede tener implicaciones graves, ya que en muchas ocasiones contienen información confidencial, estrategias empresariales o incluso datos personales protegidos bajo la legislación europea de protección de datos (GDPR).

#### Detalles Técnicos

Las extensiones identificadas operan bajo los siguientes IDs en la Chrome Web Store:

– Chat GPT for Chrome with GPT-5, Claude Sonnet & DeepSeek AI (ID: [no revelado])

– Segunda extensión: detalles en investigación

El análisis forense de los paquetes de extensión revela que ambas integran scripts ofuscados en JavaScript, diseñados para interceptar las solicitudes HTTP generadas por los usuarios al interactuar con ChatGPT y DeepSeek. Utilizan técnicas de «man-in-the-browser» para capturar tanto el texto introducido como las respuestas generadas, antes de que sean renderizadas en el DOM del navegador.

Los datos capturados son posteriormente exfiltrados a servidores bajo control de los atacantes mediante solicitudes POST cifradas. Los indicadores de compromiso (IoC) detectados incluyen dominios de comando y control (C2) recientemente registrados, direcciones IP asociadas a infraestructuras en países con baja cooperación internacional y patrones de tráfico anómalos (por ejemplo, flujos continuos de datos tras cada consulta en ChatGPT).

En cuanto a los TTPs, estas extensiones encajan en las técnicas T1185 (Browser Session Hijacking) y T1567.002 (Exfiltration Over Web Service) del framework MITRE ATT&CK. No se descarta que hayan sido utilizadas en campañas de ingeniería social más amplias, potencialmente como parte de cadenas de ataque dirigidas a la obtención de credenciales o información sensible.

#### Impacto y Riesgos

El alcance de la campaña es significativo: con más de 900.000 usuarios afectados, se calcula que al menos el 2% de ellos son empleados de grandes organizaciones del sector financiero, tecnológico y educativo, según el análisis de telemetría. La filtración de conversaciones de IA puede conllevar la exposición de secretos comerciales, datos personales protegidos por GDPR y, en última instancia, daños reputacionales y económicos.

La exfiltración de datos de navegación, combinada con la información contextual generada por los chats de IA, permite a los atacantes construir perfiles detallados de los usuarios, facilitando ataques posteriores de spear phishing y movimientos laterales dentro de redes corporativas. Además, el control de las sesiones de navegador abre la puerta a la manipulación de contenido y el robo de credenciales.

#### Medidas de Mitigación y Recomendaciones

Google ha eliminado ya las extensiones tras el reporte de los investigadores, pero se recomienda a los equipos de seguridad:

– Realizar auditorías de extensiones instaladas en navegadores corporativos.

– Implementar listas blancas de extensiones permitidas mediante políticas de grupo (GPO) o soluciones MDM.

– Desplegar herramientas EDR con capacidad de monitorización de actividad en navegador.

– Formar a los empleados para reconocer y evitar la instalación de extensiones no verificadas.

– Revisar y restringir el uso de plataformas de IA generativa en entornos donde se maneje información sensible.

Para usuarios individuales, es esencial comprobar las extensiones instaladas y eliminarlas si corresponden a los nombres identificados.

#### Opinión de Expertos

Analistas de amenazas como los equipos de Threat Intelligence de Recorded Future y Palo Alto Networks coinciden en que este tipo de campañas aumentarán en frecuencia y sofisticación. “La integración de IA en los flujos de trabajo empresariales crea nuevos vectores de ataque aún poco explorados por los controles tradicionales de seguridad”, destaca un experto de S21sec. Además, el uso de plataformas como Metasploit para la creación de exploits personalizados sobre navegadores y extensiones facilita la proliferación de este tipo de amenazas.

#### Implicaciones para Empresas y Usuarios

La rápida adopción de herramientas de IA generativa debe ir acompañada de una revisión exhaustiva de las políticas de seguridad y privacidad. La exposición de datos a través de canales aparentemente inocuos como extensiones de navegador es una realidad que obliga a CISOs y responsables de IT a revisar la superficie de ataque de sus organizaciones. Además, incumplimientos de GDPR y NIS2 pueden derivar en sanciones económicas millonarias y en la pérdida de confianza por parte de clientes y socios.

#### Conclusiones

El incidente subraya la necesidad de reforzar los controles sobre el software de terceros, especialmente en navegadores donde las extensiones pueden actuar como puerta trasera para la exfiltración de información confidencial. El auge de la IA en el ámbito profesional exige una adaptación constante de las estrategias defensivas y una mayor concienciación sobre los riesgos asociados a su uso.

(Fuente: feeds.feedburner.com)