GootLoader emplea archivos ZIP malformados para eludir detección y desplegar malware JavaScript

Introducción

En el último ciclo de actividad maliciosa detectado, el loader de JavaScript conocido como GootLoader ha incorporado una técnica innovadora para evadir herramientas de detección y análisis forense: el uso de archivos ZIP malformados construidos mediante la concatenación de cientos de archivos comprimidos. Esta táctica, identificada recientemente por el equipo de seguridad de Expel, apunta a dificultar la labor de los analistas de seguridad y aumentar la tasa de éxito en la entrega de cargas maliciosas en entornos corporativos y gubernamentales. El presente artículo desglosa los pormenores técnicos de esta campaña, sus implicaciones y las estrategias recomendadas para mitigar este vector de ataque.

Contexto del Incidente o Vulnerabilidad

GootLoader, activo desde al menos 2020, es una plataforma modular de distribución de malware, empleada principalmente para desplegar ransomware (como REvil), troyanos bancarios (GootKit, Cobalt Strike), y facilitar el acceso inicial a redes comprometidas. Su funcionamiento habitual involucra la explotación de técnicas de SEO poisoning y la distribución de archivos maliciosos disfrazados de documentos legítimos. La reciente observación de archivos ZIP malformados marca un salto cualitativo en sus técnicas de evasión, dificultando la detección tanto por motores antivirus como por sistemas automatizados de análisis.

Detalles Técnicos

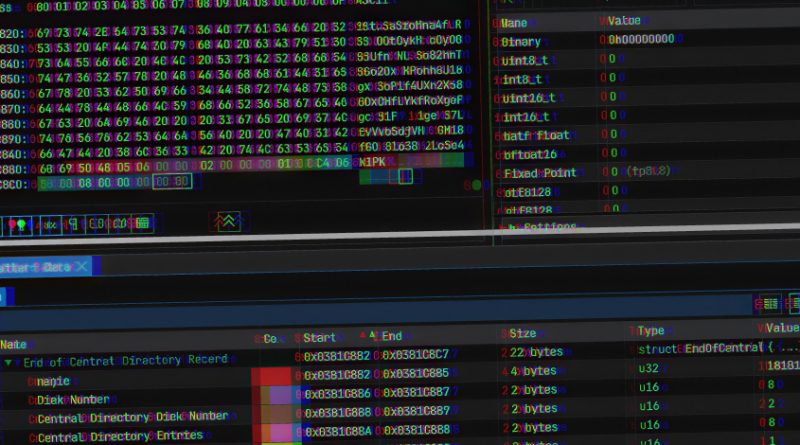

El vector de ataque se inicia mediante el envío o descarga de un archivo ZIP manipulado. Según el informe de Aaron Walton, investigador de Expel, el archivo en cuestión está conformado por la concatenación de entre 500 y 1.000 archivos ZIP en un solo contenedor. Este enfoque genera ambigüedad en la interpretación del archivo por parte de las herramientas de descompresión y los motores de análisis automatizado (sandboxing), ya que:

– Muchas utilidades estándar (como 7-Zip, WinRAR o incluso el descompresor nativo de Windows) pueden fallar, mostrar errores o ignorar los archivos maliciosos contenidos.

– El archivo malicioso suele contener un único archivo JavaScript (.js) incrustado en una de las secciones válidas, cuya ejecución desencadena la cadena de infección.

El malware extraído es un loader JavaScript que, una vez ejecutado, descarga payloads adicionales desde infraestructuras de comando y control (C2) protegidas mediante cifrado TLS. Se han observado TTPs alineados con MITRE ATT&CK como:

– T1059 (Command and Scripting Interpreter)

– T1105 (Ingress Tool Transfer)

– T1566 (Phishing)

– T1027 (Obfuscated Files or Information)

Indicadores de compromiso (IoC) identificados incluyen hashes SHA256 de los archivos ZIP y JS, así como direcciones IP y dominios asociados a la infraestructura C2 de GootLoader.

Impacto y Riesgos

La sofisticación de la técnica de archivo ZIP malformado presenta un desafío considerable para los sistemas tradicionales de protección perimetral y endpoint. Algunos de los riesgos concretos son:

– Evasión de controles de seguridad basados en firmas y heurística, incrementando el riesgo de infección masiva.

– Dificultad para la respuesta y análisis forense, ya que los archivos malformados pueden corromper procesos de análisis automatizado.

– Uso de GootLoader como punto de entrada para ransomware y exfiltración de datos, lo que puede derivar en incidentes de cumplimiento de GDPR y sanciones asociadas.

– Potencial para la entrega de herramientas post-explotación como Cobalt Strike, facilitando movimientos laterales y persistencia avanzada.

Medidas de Mitigación y Recomendaciones

Para contrarrestar esta amenaza, se recomienda a los equipos de seguridad:

– Actualizar los motores de detección y descompresión para reconocer patrones de archivos ZIP malformados.

– Implementar soluciones EDR/XDR con capacidades de análisis de comportamiento y machine learning.

– Bloquear la ejecución de scripts JavaScript no firmados o provenientes de ubicaciones sospechosas.

– Restringir la descarga y apertura de archivos comprimidos de fuentes no verificadas.

– Monitorizar logs de endpoints y red en busca de artefactos e IoC asociados a GootLoader.

– Desplegar reglas de YARA y Sigma específicas para la detección de archivos ZIP anómalos o scripts ofuscados.

– Realizar campañas de concienciación para evitar la ejecución de archivos procedentes de correos electrónicos o sitios web no confiables.

Opinión de Expertos

Investigadores de Expel y otras firmas de ciberseguridad como Kaspersky y Group-IB coinciden en que la técnica de ZIP malformado representa una evolución significativa en las capacidades de evasión de GootLoader. Según Walton, “es previsible que esta metodología sea adoptada por otros actores, dada su eficacia y bajo costo de implementación”, anticipando su propagación en campañas de malware orientadas a sectores críticos.

Implicaciones para Empresas y Usuarios

La proliferación de este vector de ataque exige una revisión urgente de los procedimientos de análisis de archivos comprimidos y de los flujos de trabajo en los SOC. Las empresas sujetas a normativas como GDPR y NIS2 deben reforzar sus capacidades de detección y respuesta ante incidentes para evitar filtraciones de datos y sanciones regulatorias. Asimismo, los usuarios corporativos deben extremar la precaución ante la recepción y apertura de archivos comprimidos, incluso si aparentan ser legítimos.

Conclusiones

La adopción de archivos ZIP malformados por parte de GootLoader supone un nuevo reto en la detección y respuesta ante amenazas avanzadas. Resulta imprescindible que los profesionales de ciberseguridad actualicen sus procedimientos, herramientas y políticas para enfrentar esta técnica de evasión, minimizando así el riesgo de infecciones y brechas de seguridad. La colaboración sectorial y el intercambio de inteligencia serán claves para anticipar la evolución de este y otros vectores de ataque emergentes.

(Fuente: feeds.feedburner.com)