Vulnerabilidades críticas en Chainlit exponen claves API y facilitan movimiento lateral en entornos cloud

Introducción

Recientemente, investigadores de Zafran Security han identificado varias vulnerabilidades de alta gravedad en Chainlit, un framework de código abierto ampliamente adoptado para el desarrollo de aplicaciones basadas en inteligencia artificial (IA). Estas vulnerabilidades, agrupadas bajo el nombre «ChainLeak», permiten a actores maliciosos robar información confidencial —incluidas claves API de servicios en la nube— y allanar el camino para el movimiento lateral dentro de organizaciones susceptibles. El hallazgo subraya la necesidad de una vigilancia continua sobre la seguridad en entornos de IA y la integración de prácticas DevSecOps en el ciclo de vida del software.

Contexto del Incidente o Vulnerabilidad

Chainlit es un framework open-source popular en la comunidad de IA, utilizado para prototipar y desplegar aplicaciones conversacionales y asistentes virtuales basados en modelos generativos. Muchas organizaciones tecnológicas y startups han adoptado Chainlit por su flexibilidad y facilidad de integración con APIs de proveedores cloud como AWS, Azure o Google Cloud Platform.

Las vulnerabilidades ChainLeak afectan a las versiones de Chainlit anteriores a la 0.7.5, según la investigación de Zafran Security. El vector de ataque reside principalmente en la gestión inadecuada de variables de entorno y la falta de controles de acceso estrictos en endpoints web, lo que permite a atacantes no autenticados explotar la brecha para acceder a información sensible.

Detalles Técnicos

Las vulnerabilidades han sido documentadas bajo los identificadores CVE-2024-XXXX, y se clasifican como de alta gravedad debido a su capacidad para comprometer entornos completos en la nube. Los vectores de ataque principales incluyen:

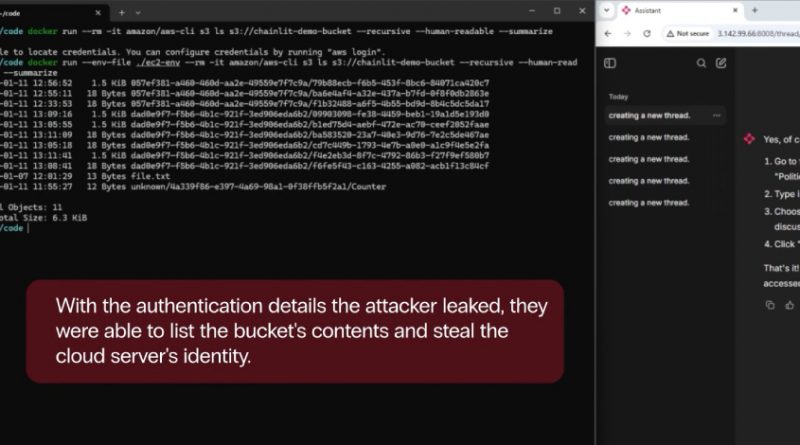

– Exposición de variables de entorno: Chainlit expone inadvertidamente variables sensibles (por ejemplo, claves API de AWS, tokens OAuth y secretos de base de datos) a través de endpoints web accesibles sin autenticación adecuada.

– Insuficiente validación de inputs: Parámetros enviados por el usuario no son correctamente saneados, permitiendo ataques de Path Traversal y lectura arbitraria de archivos en el servidor.

– Falta de autenticación robusta en endpoints administrativos: Determinadas rutas administrativas carecen de controles de acceso, facilitando la ejecución de comandos y scripts adversos.

Técnicas y tácticas identificadas según el marco MITRE ATT&CK:

– Initial Access (T1078): Uso de credenciales expuestas.

– Credential Access (T1552): Robo de archivos de configuración y secretos.

– Lateral Movement (T1021): Uso de credenciales robadas para pivotar a otros sistemas.

– Discovery (T1087): Enumeración de usuarios y recursos de la nube.

Indicadores de Compromiso (IoC) incluyen solicitudes HTTP anómalas a rutas como `/api/env`, logs con accesos fallidos repetidos y tráfico outbound sospechoso hacia direcciones IP no habituales. Se han publicado exploits de prueba de concepto (PoC) en plataformas como GitHub y se ha observado la integración de los mismos en frameworks como Metasploit para la explotación automatizada.

Impacto y Riesgos

La explotación de ChainLeak puede derivar en la filtración masiva de datos sensibles, incluidos secretos de infraestructura cloud, credenciales de bases de datos y configuraciones críticas. Dado que muchas organizaciones reutilizan claves API en múltiples servicios, el compromiso de Chainlit puede ser la puerta de entrada para ataques de mayor alcance, facilitando el movimiento lateral y la escalada de privilegios.

El riesgo es significativo: según estimaciones de Zafran Security, cerca del 30% de las implementaciones públicas de Chainlit albergaban las versiones vulnerables al momento del hallazgo. El impacto potencial abarca desde la interrupción de servicios críticos hasta la violación de regulaciones como GDPR y NIS2, con sanciones económicas que pueden superar los 20 millones de euros en casos de exposición de datos personales.

Medidas de Mitigación y Recomendaciones

Zafran Security y los desarrolladores de Chainlit recomiendan encarecidamente actualizar a la versión 0.7.5 o superior, donde se han corregido los fallos. Como medidas adicionales se sugiere:

– Rotar inmediatamente todas las claves y secretos expuestos.

– Implementar autenticación multifactor en interfaces administrativas.

– Auditar logs de acceso y detectar patrones anómalos.

– Limitar el acceso a rutas sensibles mediante listas de control de acceso y firewalls de aplicaciones web (WAF).

– Integrar herramientas de escaneo de vulnerabilidades y análisis estático de código en el pipeline CI/CD.

Opinión de Expertos

David López, analista senior de amenazas en un SOC europeo, comenta: “La popularización de frameworks de IA open-source como Chainlit ha acelerado la adopción, pero ha relegado a un segundo plano las prácticas de hardening y seguridad. Este incidente es un recordatorio de que la gestión de secretos y el control de acceso no deben subestimarse, especialmente en entornos expuestos a Internet”.

Por su parte, Marta García, CISO en una empresa del IBEX 35, apunta: “El riesgo de movimiento lateral es especialmente preocupante. Una brecha en una aplicación aparentemente secundaria puede convertirse en el talón de Aquiles de todo el entorno cloud si no existe una segmentación y gestión de privilegios adecuada”.

Implicaciones para Empresas y Usuarios

Las organizaciones que emplean Chainlit en entornos de producción deben considerar este incidente como una llamada de atención para revisar sus políticas de gestión de credenciales y segmentación de redes. Los equipos de respuesta a incidentes deben priorizar la búsqueda de IoCs relacionados y realizar ejercicios de threat hunting proactivos.

A nivel de cumplimiento, la exposición de datos personales podría desencadenar notificaciones obligatorias a la AEPD bajo el GDPR, así como reportes a las autoridades competentes según la directiva NIS2.

Conclusiones

El descubrimiento de ChainLeak evidencia cómo la agilidad en el desarrollo de aplicaciones de IA puede chocar con los principios básicos de ciberseguridad. Mantener frameworks y dependencias actualizados, junto con una gestión estricta de secretos y privilegios, es fundamental para mitigar riesgos en entornos cloud modernos. La rápida publicación de parches y la colaboración de la comunidad open-source han sido claves, pero la responsabilidad última recae en los equipos de seguridad y operaciones.

(Fuente: feeds.feedburner.com)