Grave vulnerabilidad en SmarterMail es explotada activamente días después del parche

Introducción

En el panorama actual de la ciberseguridad, la ventana entre la divulgación de una vulnerabilidad y su explotación activa se ha reducido drásticamente. Un caso reciente que ilustra este fenómeno es la aparición de un fallo crítico en SmarterMail, el software de correo electrónico de SmarterTools, que ha comenzado a ser explotado en entornos reales apenas dos días después de la publicación de su parche oficial. Esta situación pone en entredicho la eficacia de los procesos de gestión de parches y subraya la necesidad de una respuesta ágil por parte de los equipos de defensa.

Contexto del Incidente

El pasado 15 de enero de 2026, SmarterTools publicó el build 9511 de SmarterMail para corregir una vulnerabilidad de seguridad descubierta y reportada de manera responsable por el equipo de watchTowr Labs. Aunque la vulnerabilidad aún carece de identificador CVE, ha sido referenciada como WT-2026-0001. La divulgación inmediata del fallo y la rápida publicación del parche evidencian buenas prácticas de coordinación entre el proveedor y la comunidad de investigadores.

Sin embargo, la amenaza no se ha visto mitigada con la publicación del parche, ya que diversos actores maliciosos han comenzado a explotar activamente esta vulnerabilidad en instancias de SmarterMail que no han aplicado la actualización. Este comportamiento oportunista es coherente con tendencias recientes observadas por analistas SOC y equipos de threat intelligence, que advierten sobre la sofisticación y velocidad de explotación de vulnerabilidades de día cero y día uno.

Detalles Técnicos

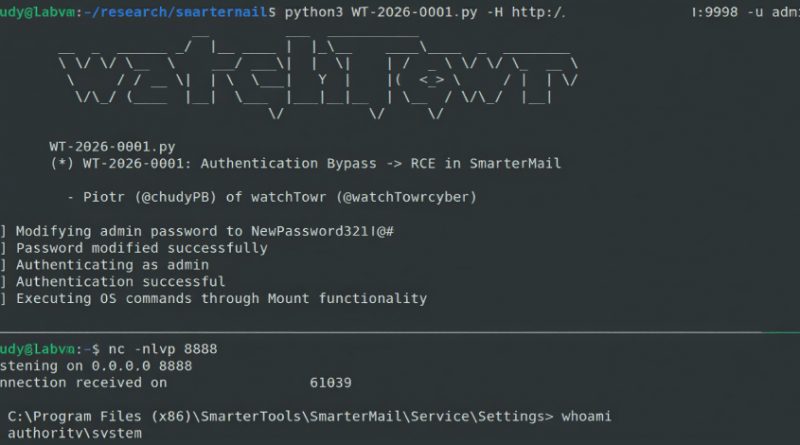

La vulnerabilidad WT-2026-0001 afecta directamente al componente de autenticación y gestión de sesiones de SmarterMail. Si bien los detalles técnicos completos no han sido publicados para evitar facilitar aún más la labor de los atacantes, se sabe que el vector de ataque está relacionado con una deficiente validación de las entradas en la interfaz web administrativa (OWA).

El fallo permite a actores no autenticados ejecutar código arbitrario en el servidor afectado, con privilegios del proceso de SmarterMail. Esta condición habilita la ejecución remota de comandos (RCE), facilitando la cadena de explotación mediante el despliegue de cargas maliciosas, instalación de webshells y movimientos laterales dentro del entorno comprometido.

Según los primeros análisis, la explotación de WT-2026-0001 se alinea con las técnicas y tácticas recogidas en el framework MITRE ATT&CK, especialmente las siguientes:

– T1190: Exploitation of Remote Services

– T1059: Command and Scripting Interpreter

– T1071: Application Layer Protocol

Se han detectado múltiples indicadores de compromiso (IoC), como direcciones IP asociadas a escaneo automatizado y hashes de payloads distribuidos a través de frameworks como Metasploit y Cobalt Strike. El exploit público aún no ha sido liberado, pero se han observado variantes privadas circulando en foros underground.

Impacto y Riesgos

SmarterMail es utilizado por miles de organizaciones a nivel global, especialmente en entornos de hosting, pymes y organismos dependientes de soluciones alternativas a Microsoft Exchange. Se estima que un 35% de las instancias públicas aún no han aplicado el build 9511, lo que expone potencialmente a decenas de miles de sistemas.

La explotación exitosa permite a los atacantes acceder a información sensible, interceptar comunicaciones, escalar privilegios y pivotar hacia otros sistemas internos. Además, representa una amenaza para el cumplimiento normativo, especialmente en relación al RGPD (GDPR) y la Directiva NIS2, ya que puede derivar en filtraciones masivas de datos personales y en la interrupción de servicios críticos.

Medidas de Mitigación y Recomendaciones

El principal mecanismo de mitigación es la actualización inmediata a la versión build 9511 o superior de SmarterMail. Se recomienda a los administradores de sistemas y responsables de seguridad:

– Verificar la versión desplegada y proceder a la actualización sin demora.

– Realizar un análisis de logs en busca de patrones anómalos o accesos no autorizados.

– Monitorizar los IoC publicados por watchTowr Labs y otros feeds de inteligencia.

– Segmentar y limitar el acceso a la interfaz administrativa de SmarterMail, restringiéndolo a rangos de IP internos o VPN.

– Implementar doble factor de autenticación y revisiones periódicas de configuración.

Opinión de Expertos

Expertos de equipos de respuesta a incidentes y consultores de ciberseguridad coinciden en que la explotación temprana de WT-2026-0001 evidencia la necesidad de acortar los tiempos de despliegue de parches. Según Jorge Rueda, analista senior de amenazas, «la ventana de exposición es ya cuestión de horas, no de días; la automatización de la gestión de vulnerabilidades debe ser una prioridad».

Asimismo, se subraya la importancia de la monitorización proactiva y la integración de feeds de threat intelligence en los SIEM corporativos para detectar actividad sospechosa en tiempo real.

Implicaciones para Empresas y Usuarios

Para las empresas, especialmente aquellas sujetas a obligaciones regulatorias, la explotación de esta vulnerabilidad puede implicar sanciones económicas y daños reputacionales severos. El coste medio de una brecha asociada a servidores de correo supera los 500.000 euros, según datos de ENISA.

Los usuarios finales, por su parte, podrían ser víctimas de ataques de phishing, suplantación de identidad y robo de credenciales si los atacantes logran interceptar o manipular el tráfico de correo.

Conclusiones

El caso de WT-2026-0001 en SmarterMail ejemplifica los retos actuales de la ciberdefensa: la velocidad de explotación obliga a automatizar y priorizar la gestión de vulnerabilidades, mientras que la visibilidad y monitorización continua resultan claves para la detección temprana. El cumplimiento normativo y la protección de la reputación corporativa pasan por una respuesta ágil y coordinada ante incidentes como este.

(Fuente: feeds.feedburner.com)