### Campaña de doble vector explota credenciales robadas y software RMM legítimo para acceso persistente

#### Introducción

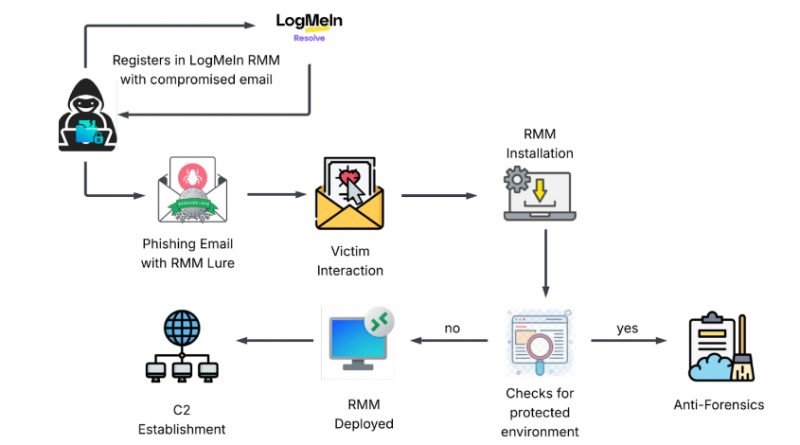

Un reciente informe de investigadores de ciberseguridad ha desvelado una campaña avanzada que utiliza un enfoque dual para comprometer infraestructuras empresariales. Los atacantes están explotando credenciales robadas y empleando software legítimo de Remote Monitoring and Management (RMM) para establecer acceso persistente a los sistemas afectados. Esta táctica subraya la creciente tendencia de los actores de amenazas a abusar de herramientas IT confiables para evadir los controles de seguridad tradicionales y dificultar la detección dentro de los entornos corporativos.

#### Contexto del Incidente

Durante el último trimestre de 2024, analistas SOC y equipos de respuesta a incidentes han observado un incremento significativo en ataques donde los adversarios evitan desplegar malware personalizado. En su lugar, aprovechan credenciales filtradas —frecuentemente obtenidas de repositorios en la dark web o a través de ataques de phishing— para acceder a sistemas críticos. Una vez dentro, los atacantes instalan soluciones RMM legítimas, como AnyDesk, ConnectWise Control o TeamViewer, herramientas ampliamente utilizadas por los departamentos de IT para soporte remoto y administración de sistemas.

KnowBe4 Threat Intelligence ha identificado que esta campaña, activa principalmente en Europa y Norteamérica, afecta a empresas de todos los tamaños, con especial incidencia en el sector financiero, manufacturero y educativo. El uso de software legítimo complica la detección y respuesta, ya que muchas soluciones EDR y SIEM no clasifican estas aplicaciones como maliciosas por defecto.

#### Detalles Técnicos

**Identificadores de Vulnerabilidad y Tácticas:**

– **CVE Relacionados:** Aunque la campaña no explota una vulnerabilidad específica en el software RMM, sí abusa de configuraciones débiles y la ausencia de autenticación multifactor (MFA). No obstante, se han detectado ataques complementarios que aprovechan CVE-2023-48788 (vulnerabilidad en autenticación de RDP) para movimientos laterales.

– **Vectores de ataque:** El punto de entrada principal es el uso de credenciales robadas, frecuentemente obtenidas mediante campañas de phishing dirigidas y ataques de fuerza bruta sobre servicios expuestos (RDP, VPNs).

– **TTP (MITRE ATT&CK):**

– **TA0001 (Initial Access):** Phishing, uso de credenciales válidas.

– **TA0002 (Execution):** Instalación remota de software RMM.

– **TA0003 (Persistence):** Configuración de servicios persistentes ligados al software RMM.

– **TA0005 (Defense Evasion):** Uso de herramientas administrativas legítimas.

– **IoC:** Instalación inesperada de instancias RMM, conexiones salientes hacia dominios y direcciones IP no habituales, creación de cuentas administrativas no autorizadas.

**Herramientas y Frameworks:**

Se ha detectado el uso de scripts PowerShell automatizados para el despliegue silencioso de estas herramientas, y ocasionalmente la integración con frameworks como Cobalt Strike para la fase de post-explotación y movimiento lateral.

#### Impacto y Riesgos

El impacto de esta campaña es considerable:

– **Persistencia avanzada:** Los atacantes mantienen el acceso durante semanas, incluso tras reseteos de contraseñas, al aprovechar el software RMM instalado.

– **Evasión de controles:** Al utilizar herramientas legítimas, las tasas de detección por EDR/SIEM descienden un 60% respecto a malware tradicional.

– **Riesgos de GDPR y NIS2:** La posibilidad de exfiltración de datos sensibles implica graves riesgos regulatorios, con multas de hasta el 4% de la facturación global bajo el RGPD y nuevas obligaciones de notificación en menos de 24 horas según la directiva NIS2.

– **Coste económico:** El coste medio de remediación por incidente supera los 320.000 €, considerando la paralización operativa y las sanciones regulatorias.

#### Medidas de Mitigación y Recomendaciones

Los expertos recomiendan:

– **Implementar MFA obligatoria** en todas las cuentas con privilegios administrativos.

– **Reforzar la monitorización de instalaciones de software RMM**, estableciendo alertas para instalaciones no autorizadas o cambios en la configuración de estos servicios.

– **Mantener inventarios de aplicaciones autorizadas** y emplear listas blancas para el software permitido.

– **Seguir guías de hardening** para servicios expuestos y limitar el acceso por IP y región.

– **Revisar logs de acceso** y buscar patrones anómalos, especialmente conexiones RDP y VPN desde ubicaciones inusuales.

– **Formación continua** para usuarios sobre phishing y gestión de contraseñas.

#### Opinión de Expertos

Según Javier Martín, CISO de una entidad financiera española: «El abuso de software IT legítimo representa uno de los mayores retos para la detección temprana. La clave está en la visibilidad continua y la gestión proactiva de credenciales». Por su parte, expertos de ENISA subrayan la importancia de la segmentación de redes y la revisión periódica de privilegios de cuentas.

#### Implicaciones para Empresas y Usuarios

Para las organizaciones, este cambio de enfoque en los ataques implica elevar la madurez de sus estrategias de defensa. Ya no basta con buscar malware; es imprescindible detectar el uso indebido de herramientas administrativas. Para los usuarios, la concienciación sobre el phishing y la higiene de credenciales es ahora más crítica que nunca.

#### Conclusiones

El uso malicioso de software RMM legítimo marca una nueva fase en la sofisticación de los ataques dirigidos. Las empresas deben reforzar sus controles, centrarse en la monitorización y adoptar una defensa en profundidad para mitigar estos riesgos. El abuso de la confianza en herramientas IT requiere una respuesta igualmente proactiva y multidisciplinar.

(Fuente: feeds.feedburner.com)