## Nueva campaña de phishing AitM y BEC ataca al sector energético explotando SharePoint

### Introducción

El equipo de investigación de seguridad de Microsoft Defender ha emitido una alerta sobre una sofisticada campaña de phishing adversary-in-the-middle (AitM) y compromiso de correo electrónico empresarial (BEC) dirigida específicamente a organizaciones del sector energético. Este ataque, detectado a mediados de 2024, destaca por el abuso de servicios legítimos de Microsoft SharePoint para distribuir cargas maliciosas y el uso de técnicas avanzadas de persistencia, lo que representa una amenaza significativa para la seguridad operativa y la protección de datos sensibles en un sector crítico.

### Contexto del Incidente

El sector energético es, desde hace años, uno de los principales objetivos de actores de amenazas debido a la criticidad de sus infraestructuras y el potencial impacto económico y social de cualquier incidente de ciberseguridad. En este contexto, Microsoft ha identificado una campaña que combina técnicas de adversary-in-the-middle —permitiendo el robo de credenciales y el secuestro de sesiones legítimas— con ataques de compromiso de correo electrónico empresarial (BEC), cuyo objetivo final es el fraude financiero y el acceso a información clave. A diferencia de campañas anteriores, en este caso los atacantes han aprovechado la confianza en servicios cloud internos, concretamente SharePoint, para eludir controles de seguridad tradicionales y aumentar la tasa de éxito.

### Detalles Técnicos

La campaña identificada explota varios vectores y técnicas de ataque descritas en el marco MITRE ATT&CK. Entre ellas destacan:

– **CVE y vectores de ataque**: Si bien no se ha identificado un CVE específico explotado en la infraestructura de SharePoint, el abuso se produce mediante la utilización legítima de las funciones de compartir archivos y enlaces. El AitM se ejecuta a través de proxies maliciosos interpuestos entre el usuario y los portales de autenticación de Microsoft 365, interceptando credenciales y tokens de sesión (T1557.002 – Adversary-in-the-Middle: Web Session Cookie).

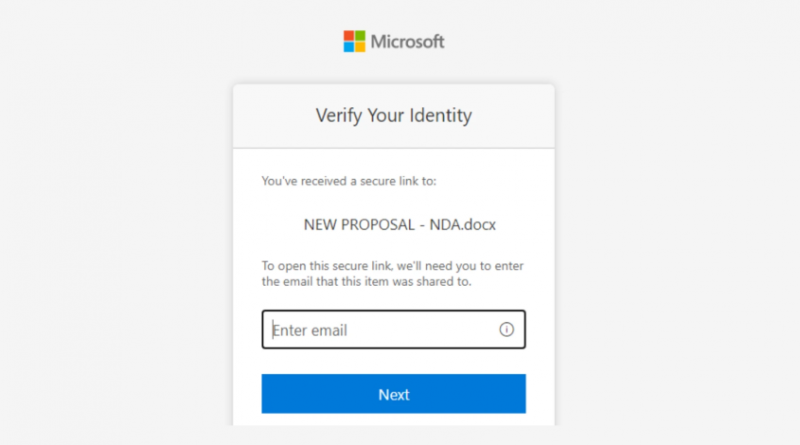

– **Phishing avanzado**: Los correos inicialmente distribuidos emulan notificaciones legítimas de SharePoint, invitando a la víctima a acceder a un documento o archivo compartido. El enlace dirige a una página intermedia bajo control del atacante, que replica el portal de autenticación de Microsoft (T1192 – Spearphishing Link).

– **Persistencia mediante reglas de bandeja de entrada**: Una vez obtenidas las credenciales, el atacante accede a la cuenta comprometida y crea reglas automáticas en la bandeja de entrada (T1114 – Email Collection y T1098 – Account Manipulation), redirigiendo correos clave y ocultando la actividad maliciosa al usuario.

– **Herramientas y frameworks**: Aunque no se ha confirmado uso de frameworks como Metasploit o Cobalt Strike directamente en la fase de explotación, sí se detecta automatización y orquestación de ataques mediante scripts personalizados y uso de infraestructura cloud comprometida.

– **Indicadores de compromiso (IoC)**: URLs de SharePoint inusuales, acceso a cuentas desde ubicaciones geográficas atípicas, reglas de reenvío creadas sin justificación y actividad de sesión múltiple en periodos cortos.

### Impacto y Riesgos

El impacto potencial de este tipo de campañas es elevado:

– **Compromiso de información sensible**: Acceso a documentos estratégicos, planos de infraestructuras, contratos y comunicaciones internas.

– **Fraude financiero**: Suplantación de identidad para solicitar transferencias, modificar datos bancarios de proveedores o interceptar pagos (según cifras de la FBI IC3, el BEC supuso pérdidas globales de $2.700 millones en 2023).

– **Persistencia y escalada**: La creación de reglas automáticas permite la permanencia del atacante sin ser detectado durante semanas o meses, facilitando movimientos laterales e incluso el acceso a sistemas OT (tecnología operativa).

– **Cumplimiento normativo**: Incidentes de este tipo pueden constituir una vulneración grave de la GDPR y la futura NIS2, con posibles sanciones millonarias y obligación de notificación a las autoridades competentes.

### Medidas de Mitigación y Recomendaciones

Microsoft y expertos independientes recomiendan:

– **Habilitar MFA robusta** (preferentemente con notificaciones push o tokens físicos, evitando SMS).

– **Monitorizar la creación y modificación de reglas de bandeja de entrada** mediante SIEM y alertas automáticas.

– **Auditoría periódica de accesos y ubicaciones geográficas** no habituales.

– **Formación continua en phishing dirigido para todos los empleados**, especialmente los que gestionan pagos o información crítica.

– **Reforzar controles en el uso de plataformas de colaboración cloud** como SharePoint, limitando la compartición externa y auditando los logs de acceso.

– **Desplegar soluciones de detección avanzada de amenazas** que analicen comportamientos anómalos y patrones de acceso.

### Opinión de Expertos

Analistas SOC y responsables de ciberseguridad destacan la sofisticación creciente de estas campañas. Según Javier Martín, CISO de una multinacional energética, “los atacantes ya no dependen tanto de vulnerabilidades técnicas, sino que explotan la confianza en plataformas internas y la ingeniería social, haciendo imprescindible una vigilancia continua y multifactorial”. Por su parte, Marta Gómez, consultora de ciberseguridad, advierte: “El abuso de reglas de bandeja de entrada sigue pasando desapercibido en muchas organizaciones; necesitamos más visibilidad y automatización en la detección”.

### Implicaciones para Empresas y Usuarios

Para las organizaciones energéticas, el incidente evidencia la urgencia de reforzar la seguridad en servicios cloud y la necesidad de una defensa en profundidad. La confianza excesiva en proveedores como Microsoft no debe sustituir una política activa de monitorización, segmentación de redes y respuesta ante incidentes. Para los usuarios, el riesgo reside en la ingeniería social y la falta de visibilidad sobre manipulaciones en sus cuentas.

### Conclusiones

La campaña adversary-in-the-middle y BEC detectada por Microsoft contra el sector energético ilustra la evolución de las amenazas dirigidas y la importancia de combinar controles técnicos, formación y monitorización activa. Las organizaciones deben anticipar este tipo de ataques adaptando sus estrategias de defensa y cumplimiento normativo, en un contexto de digitalización acelerada y exposición creciente a amenazas sofisticadas.

(Fuente: feeds.feedburner.com)