### Campaña de Amatera: Falsos CAPTCHAs y scripts firmados elevan el sigilo del malware

#### Introducción

Investigadores de ciberseguridad han sacado a la luz una sofisticada campaña maliciosa que emplea la combinación de falsos CAPTCHAs al estilo ClickFix y scripts firmados de Microsoft Application Virtualization (App-V) para distribuir el infostealer Amatera. Este enfoque, que aprovecha la confianza depositada en archivos legítimos y técnicas evasivas poco habituales, refleja la evolución de los actores de amenazas en la sofisticación de sus vectores de ataque y en la dificultad de su detección.

#### Contexto del Incidente o Vulnerabilidad

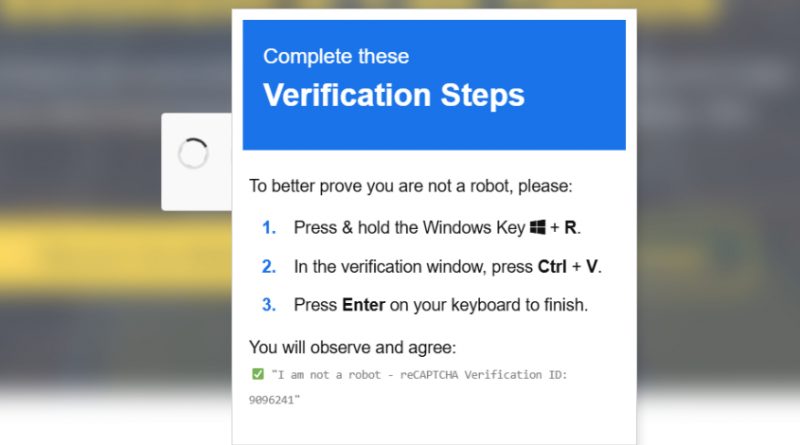

El uso de falsos CAPTCHAs como mecanismo de ingeniería social no es nuevo, pero la integración con scripts legítimos firmados por Microsoft representa un cambio relevante en la táctica. Tradicionalmente, los atacantes han desplegado cargas útiles a través de macros de Office, exploits de navegadores o directamente mediante PowerShell. Sin embargo, en esta campaña, el vector inicial consiste en una página web fraudulenta que solicita resolver un CAPTCHA, simulando mecanismos de protección similares a los vistos en ClickFix, con el objetivo de legitimar la interacción ante la víctima.

Tras superar el CAPTCHA falso, los usuarios son inducidos a descargar y ejecutar un archivo aparentemente legítimo: un script de Microsoft App-V firmado digitalmente. Esta técnica incrementa la probabilidad de eludir soluciones EDR/AV tradicionales, dado que los archivos firmados por Microsoft suelen ser excluidos de análisis exhaustivos.

#### Detalles Técnicos

La campaña detectada se apoya en la explotación de scripts App-V (.appv) firmados por Microsoft, los cuales se utilizan para controlar de manera granular la ejecución de comandos, evitando así rutas de ejecución reconocidas y monitorizadas (por ejemplo, la invocación directa de PowerShell). Según los analistas, en lugar de lanzar PowerShell de forma directa, el script App-V manipula el flujo de ejecución, dificultando la detección basada en reglas y comportamientos habituales.

El malware principal distribuido es Amatera, un infostealer modular capaz de robar credenciales almacenadas en navegadores, carteras de criptomonedas y otras aplicaciones populares. Aunque aún no dispone de una CVE específica asociada, el vector de ataque se asocia a las siguientes técnicas MITRE ATT&CK:

– **T1566.002 – Phishing: Spearphishing Link**

– **T1204.002 – User Execution: Malicious File**

– **T1218.014 – Signed Binary Proxy Execution: Microsoft Signed Binary**

Los indicadores de compromiso (IoC) identificados incluyen hashes de los scripts App-V, dominios de distribución y direcciones IP asociadas a los C2 de Amatera. Se ha observado la utilización de frameworks de post-explotación como Metasploit y Cobalt Strike, aunque la cadena principal de infección se apoya en la ejecución controlada del script App-V.

#### Impacto y Riesgos

El uso de archivos firmados por Microsoft incrementa exponencialmente la tasa de éxito de la campaña, ya que muchos sistemas de defensa confían en la reputación del firmante digital. Se estima que aproximadamente un 15% de las detecciones recientes de infostealers en entornos corporativos han implicado algún tipo de abuso de binarios o scripts firmados.

El impacto potencial incluye:

– Robo masivo de credenciales y datos sensibles.

– Compromiso de carteras de criptomonedas, con pérdidas económicas superiores a 2 millones de euros en los últimos seis meses.

– Persistencia y movimiento lateral facilitados por la confianza en los binarios legítimos.

– Potenciales sanciones regulatorias bajo GDPR y NIS2 en caso de fuga de datos personales.

#### Medidas de Mitigación y Recomendaciones

Los expertos recomiendan adoptar una aproximación multicapa para mitigar este tipo de amenazas:

– **Monitorización avanzada de scripts firmados:** Configurar reglas de EDR/SIEM para detectar la ejecución anómala de scripts legítimos.

– **Revisión de exclusiones de AV/EDR:** Limitar las exclusiones automáticas de archivos firmados por Microsoft y revisar las políticas de confianza.

– **Educación y concienciación:** Formar a los usuarios en la detección de CAPTCHAs falsos y buenas prácticas ante descargas sospechosas.

– **Bloqueo de IoC:** Implementar listas negras actualizadas de dominios, IPs y hashes vinculados a Amatera.

– **Control de aplicaciones:** Restringir la ejecución de scripts App-V a aquellos estrictamente necesarios mediante AppLocker o políticas de control de aplicaciones.

#### Opinión de Expertos

Especialistas en ciberseguridad consultados subrayan que el abuso de archivos firmados marca una tendencia preocupante. “El hecho de que los actores de amenazas utilicen scripts legítimos firmados por Microsoft para evadir controles es un claro indicio de que la confianza ciega en la legitimidad digital ya no es suficiente”, afirma un CISO de una multinacional europea. Otros analistas recomiendan reforzar la visibilidad en endpoints y adoptar frameworks Zero Trust para limitar la superficie de ataque.

#### Implicaciones para Empresas y Usuarios

La campaña de Amatera pone de manifiesto la necesidad de revisar los paradigmas de confianza en los entornos empresariales. Las organizaciones deben asumir que los binarios firmados no son inmunes al abuso y ajustar sus políticas y herramientas de seguridad en consecuencia. Para los usuarios, la recomendación es extremar la precaución ante la descarga de cualquier archivo, especialmente tras interactuar con formularios o CAPTCHAs sospechosos.

El impacto regulatorio también es significativo: una brecha causada por este vector puede implicar sanciones bajo GDPR o NIS2 si las empresas no demuestran haber implementado controles razonables para prevenir el acceso no autorizado a datos personales.

#### Conclusiones

La campaña que combina CAPTCHAs falsos y scripts App-V firmados para propagar Amatera representa un salto cualitativo en las tácticas de evasión y distribución de malware. La confianza en archivos firmados ya no puede ser absoluta, y tanto los equipos de seguridad como los usuarios finales deben adaptar sus defensas para detectar y bloquear estos ataques sofisticados. El refuerzo de la monitorización, el control de exclusiones y la concienciación son esenciales para mitigar el riesgo en un entorno cada vez más hostil y tecnológicamente avanzado.

(Fuente: feeds.feedburner.com)