Equipos de ciberseguridad adoptan la gestión continua de exposición ante amenazas reales

Introducción

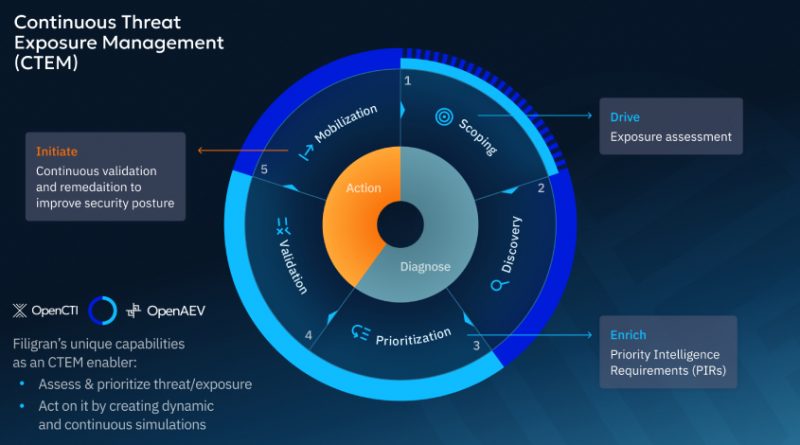

En la actualidad, los equipos de ciberseguridad afrontan un panorama de amenazas cada vez más complejo y dinámico. Hasta hace poco, la gestión de la seguridad se centraba en el análisis aislado de vulnerabilidades y amenazas, evaluando por separado qué fallos podían ser explotados (vulnerabilidades) y quiénes podían intentar hacerlo (actores de amenazas). Sin embargo, esta aproximación fragmentada ha demostrado ser insuficiente frente a las nuevas tácticas de los atacantes y la rápida evolución de los entornos corporativos. Por ello, está cobrando fuerza el concepto de Gestión Continua de la Exposición ante Amenazas (Continuous Threat Exposure Management, CTEM), una estrategia que integra el análisis de amenazas y vulnerabilidades, focalizándose en los vectores de ataque realmente explotables en cada entorno concreto.

Contexto del Incidente o Vulnerabilidad

El enfoque tradicional de gestión de vulnerabilidades se basa en la identificación de fallos conocidos, su priorización mediante el CVSS (Common Vulnerability Scoring System) y la aplicación de parches. Paralelamente, la inteligencia de amenazas proporciona información sobre actores maliciosos, sus motivaciones y técnicas. El problema surge cuando ambos mundos se gestionan de forma separada, lo que puede dejar expuestas brechas críticas que no se identifican como prioritarias por métodos convencionales.

La tendencia actual, impulsada por el aumento de ataques dirigidos, la sofisticación del ransomware y la proliferación de entornos híbridos y multi-cloud, obliga a los equipos de ciberseguridad a analizar de forma holística la intersección real entre amenazas y vulnerabilidades. El objetivo es identificar qué exposiciones son realmente explotables en su entorno, evaluando la efectividad de los controles y priorizando la respuesta en base al riesgo real.

Detalles Técnicos: CVEs, vectores de ataque y TTPs

La gestión continua de la exposición se apoya en una combinación de tecnologías y procesos avanzados. Herramientas como Attack Surface Management (ASM), Breach and Attack Simulation (BAS) y plataformas de Threat Intelligence integradas permiten cartografiar activos, detectar configuraciones erróneas, correlacionar vulnerabilidades (CVE recientes como CVE-2024-3400 en appliances de red) y simular ataques reales.

Frente a métodos tradicionales, la CTEM emplea marcos como MITRE ATT&CK para correlacionar técnicas, tácticas y procedimientos (TTPs) empleados por adversarios conocidos y modelar rutas de ataque posibles en el entorno específico de la organización. Por ejemplo, se identifican combinaciones de explotación de vulnerabilidades no parcheadas (por ejemplo, mediante exploits públicos en Metasploit o Cobalt Strike), con movimientos laterales y escaladas de privilegios que han sido observadas en campañas reales como las del grupo FIN7 o APT29.

Los Indicadores de Compromiso (IoC) se utilizan para detectar actividad sospechosa asociada a estas rutas de ataque, y la integración con SIEM/SOAR automatiza respuestas y parches. Esta visión continua y contextualizada permite determinar si las defensas actuales son efectivas frente a los vectores de ataque más probables.

Impacto y Riesgos

La falta de visibilidad sobre las exposiciones reales puede derivar en ataques exitosos incluso en organizaciones con un alto nivel de madurez en ciberseguridad. Según datos de Ponemon Institute y ENISA, más del 60% de las brechas recientes explotaron combinaciones de vulnerabilidades y configuraciones erróneas que no figuraban como prioritarias en la gestión tradicional.

El impacto va más allá de la simple explotación de un CVE. Se han documentado incidentes en los que los atacantes han aprovechado rutas de ataque compuestas, como la combinación de vulnerabilidades en VPN (por ejemplo, CVE-2023-27997 en Fortinet), credenciales filtradas y falta de segmentación, para comprometer entornos completos. Las pérdidas económicas derivadas de estas brechas superan los 3,5 millones de euros de media por incidente, sin contar sanciones regulatorias bajo GDPR o NIS2.

Medidas de Mitigación y Recomendaciones

La adopción de una estrategia de CTEM requiere la integración de diversas soluciones técnicas y la redefinición de procesos. Se recomienda:

– Implementar plataformas ASM y BAS para cartografiar y simular ataques en tiempo real.

– Mantener actualizado el inventario de activos y su exposición, incluyendo shadow IT y activos en la nube.

– Priorizar la remediación de exposiciones en función de su explotabilidad real, basada en inteligencia de amenazas contextualizada.

– Integrar la detección de TTPs mediante MITRE ATT&CK en los procesos de análisis y respuesta.

– Automatizar respuestas y parches críticos mediante SOAR y playbooks personalizados.

– Realizar simulacros regulares y ejercicios de red team para validar la efectividad de los controles.

Opinión de Expertos

Varios CISOs y analistas destacan que “la gestión continua de la exposición es esencial para pasar de una seguridad reactiva a una proactiva, alineando la defensa con las tácticas reales de los atacantes”. Josep Albors, director de investigación de ESET España, señala que “la integración de inteligencia de amenazas y simulaciones de ataque representa el siguiente salto evolutivo en ciberseguridad corporativa”.

Implicaciones para Empresas y Usuarios

Para las empresas, la adopción de CTEM puede suponer la diferencia entre detectar una amenaza a tiempo o sufrir una brecha crítica con graves consecuencias legales, reputacionales y económicas. En el contexto regulatorio actual, la capacidad de demostrar una gestión proactiva y basada en riesgos reales es clave para cumplir con GDPR, NIS2 y futuras normativas.

Los usuarios también se benefician indirectamente, al garantizarse la protección real de sus datos frente a ataques sofisticados y rutas de ataque no evidentes.

Conclusiones

La gestión continua de la exposición ante amenazas representa un cambio de paradigma en la defensa corporativa. Solo mediante la integración de inteligencia de amenazas, análisis continuo de vulnerabilidades y simulaciones de ataque es posible priorizar y mitigar los riesgos explotables en cada entorno. Esta aproximación, respaldada por estándares como MITRE ATT&CK y nuevos marcos regulatorios, marca el camino a seguir para los equipos de ciberseguridad en 2024 y más allá.

(Fuente: feeds.feedburner.com)