### Campaña de spear-phishing aprovecha Netbird para atacar a CFOs y ejecutivos financieros en múltiples sectores

#### Introducción

En las últimas semanas, expertos en ciberseguridad han identificado una sofisticada campaña de spear-phishing dirigida específicamente a Chief Financial Officers (CFOs) y altos ejecutivos financieros de sectores críticos como banca, energía, seguros y firmas de inversión. Esta operación, que afecta a organizaciones de Europa, África, Canadá, Oriente Medio y Asia Meridional, destaca por el uso malicioso de la herramienta legítima de acceso remoto Netbird, lo que complica su detección y respuesta.

#### Contexto del Incidente

La campaña, activa desde principios de 2024, ha sido detectada en múltiples informes de firmas de inteligencia de amenazas como Proofpoint y Group-IB. El vector de ataque principal es el spear-phishing, pero con una particularidad: los correos están cuidadosamente personalizados y suplantan comunicaciones internas o de socios de confianza, aprovechando datos previamente recolectados de filtraciones o ataques anteriores (técnica OSINT). El objetivo es desplegar Netbird en las estaciones de trabajo de ejecutivos financieros, obteniendo acceso remoto persistente y no autorizado a sistemas internos.

#### Detalles Técnicos

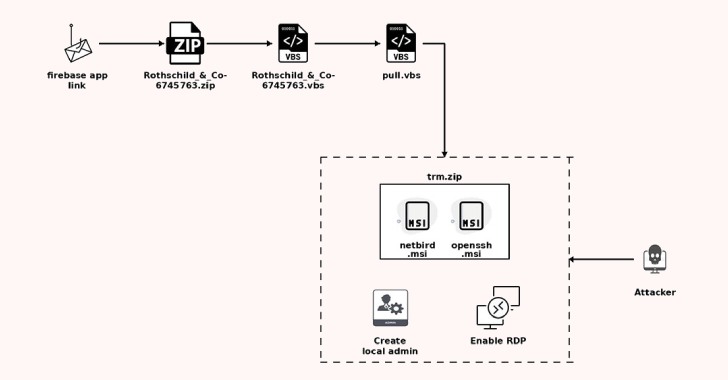

El modus operandi observado es de carácter multi-stage:

1. **Correo inicial**: El atacante envía un correo dirigido a CFOs y personal financiero, simulando una urgencia relacionada con transferencias, auditorías o incidencias regulatorias. Los correos contienen enlaces o adjuntos maliciosos.

2. **Vector de entrega**: Al interactuar con el enlace o documento, se descarga y ejecuta silenciosamente Netbird, una herramienta de acceso remoto peer-to-peer que utiliza el protocolo WireGuard para cifrar la comunicación.

3. **Persistencia y movimiento lateral**: Una vez desplegado, Netbird permite al atacante establecer túneles cifrados y persistentes, eludiendo soluciones de seguridad tradicionales. Se han observado técnicas de evasión como la ofuscación de scripts PowerShell, abuso de LOLBins (Living-off-the-Land Binaries), y manipulación de políticas de Windows.

4. **TTP según MITRE ATT&CK**:

– Phishing (T1566)

– Remote Access Software (T1219)

– Execution via Malicious File (T1204)

– Credential Access (T1110)

– Command and Control (T1071)

– Defense Evasion (T1027)

5. **Indicadores de Compromiso (IoC)**:

– Hashes de ejecutables Netbird modificados

– Dominios de C2 usando infraestructura cloud legítima

– Tráfico WireGuard inusual hacia IPs no autorizadas

Por el momento, no se han asignado CVE específicos, ya que la campaña explota la funcionalidad legítima de Netbird y no una vulnerabilidad en el software.

#### Impacto y Riesgos

El uso de Netbird dificulta la detección de accesos no autorizados, ya que la herramienta es legítima y el tráfico está cifrado. Se estima que, hasta el momento, al menos un 12% de los objetivos han presentado indicios de compromiso, según telemetría de honeypots y análisis forense. El riesgo principal radica en el acceso a sistemas financieros críticos, lo que puede derivar en robo de fondos, manipulación de transacciones, exfiltración de datos sensibles y afectación de la reputación corporativa.

Además, la campaña podría facilitar ataques secundarios como ransomware o fraude financiero a gran escala. El impacto económico potencial, considerando precedentes similares, podría superar los 10 millones de euros en pérdidas directas y sanciones derivadas por incumplimiento de normativas como el GDPR y la inminente NIS2.

#### Medidas de Mitigación y Recomendaciones

– Desplegar soluciones EDR capaces de identificar el uso anómalo de herramientas de acceso remoto.

– Restringir la instalación de software no autorizado mediante políticas de aplicación (AppLocker, WDAC).

– Monitorizar tráfico WireGuard y establecer alertas para conexiones inusuales.

– Revisar políticas de privilegios mínimos y segmentación de red.

– Concienciar al personal financiero sobre los riesgos del spear-phishing y realizar simulacros periódicos.

– Auditar logs de acceso remoto y revisar la actividad de cuentas privilegiadas.

#### Opinión de Expertos

Analistas de Threat Intelligence coinciden en que el uso de herramientas legítimas como Netbird marca una tendencia preocupante, ya que reduce la eficacia de controles basados en firmas y listas negras. Según Marta López, CISO de una entidad bancaria española, “el aprovechamiento de software legal con cifrado fuerte exige un enfoque de seguridad basado en comportamiento y contexto, más allá de la mera detección de malware”.

#### Implicaciones para Empresas y Usuarios

Las organizaciones deben revisar sus controles de acceso remoto y educar a sus equipos sobre la naturaleza cambiante de las amenazas, especialmente en roles críticos como finanzas o compliance. Un incidente de estas características puede desencadenar notificaciones obligatorias a la AEPD y a las autoridades nacionales de ciberseguridad, así como revisiones regulatorias bajo el paraguas de la NIS2.

#### Conclusiones

La campaña que utiliza Netbird como caballo de Troya evidencia la sofisticación creciente de los ataques dirigidos a altos ejecutivos. La defensa debe centrarse en la detección de anomalías, la gestión proactiva de riesgos y la formación continua del personal. La colaboración entre equipos de IT, seguridad y negocio será esencial para mitigar estos escenarios avanzados.

(Fuente: feeds.feedburner.com)