Ataques avanzados con herramientas open-source comprometen entidades financieras africanas

Introducción

A partir de julio de 2023, diversas entidades financieras africanas han sido objeto de una campaña sostenida de ciberataques caracterizada por el uso estratégico de herramientas open-source y utilidades públicas. El equipo de inteligencia de amenazas de Palo Alto Networks Unit 42 ha catalogado esta actividad como CL-CRI-1014, poniendo de relieve un modus operandi cada vez más frecuente en el panorama global: el aprovechamiento de recursos legítimos y de fácil acceso para evadir la detección y mantener la persistencia en redes de alto valor. Este artículo analiza en profundidad los detalles de la campaña, los vectores de ataque, los riesgos asociados y las mejores prácticas para mitigar incidentes de este tipo.

Contexto del Incidente

El grupo identificado como CL-CRI-1014, donde “CL” corresponde a “cluster” y “CRI” a “criminal motivation”, ha dirigido sus ataques principalmente a bancos, compañías aseguradoras y proveedores de servicios financieros en al menos cinco países africanos. Según los hallazgos de Unit 42, el objetivo principal parece ser la obtención de acceso persistente a infraestructuras críticas con fines que van desde el espionaje financiero hasta el robo de fondos y datos sensibles.

La campaña destaca por el empleo de herramientas y frameworks ampliamente reconocidos en la comunidad de ciberseguridad, tanto para el acceso inicial como para el movimiento lateral y la exfiltración de información. La facilidad de obtención y la amplia documentación de estos recursos complican la atribución y la detección temprana.

Detalles Técnicos

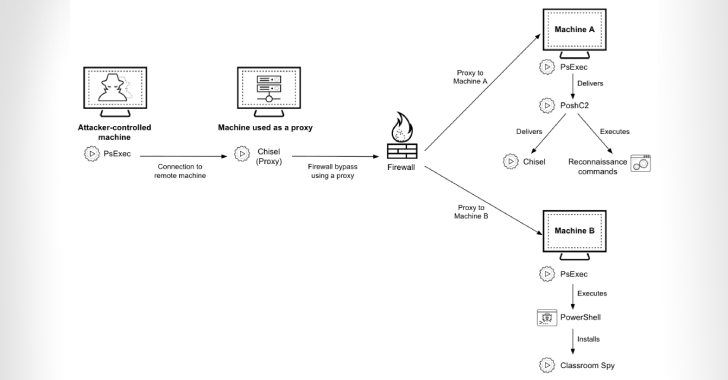

La investigación de Unit 42 revela que CL-CRI-1014 hace uso extensivo de herramientas de administración remota (RAT) como QuasarRAT, el framework Metasploit para explotación y post-explotación, y utilidades de tunneling como ngrok y Chisel para evadir controles de red. Asimismo, se han identificado scripts personalizados en Python y PowerShell diseñados para el reconocimiento y el despliegue de payloads adicionales.

El acceso inicial a menudo se logra mediante spear phishing dirigido, explotando vulnerabilidades conocidas en servidores de correo electrónico (CVE-2023-23397 en Microsoft Outlook y CVE-2023-28252 en Exchange Server, ambas críticas y con exploits públicos en circulación). Una vez dentro, los atacantes emplean técnicas asociadas a las tácticas MITRE ATT&CK, tales como:

– T1078 (Cuentas válidas): Uso de credenciales robadas para el movimiento lateral.

– T1219 (Remote Access Software): Instalación de RATs.

– T1041 (Exfiltration Over C2 Channel): Exfiltración de datos a través de canales cifrados.

– T1568 (Dynamic Resolution): Uso de DNS dinámico para eludir bloqueos IP.

Indicadores de Compromiso (IoC) identificados incluyen dominios maliciosos, hashes de ejecutables RAT, y patrones de tráfico característicos de herramientas como Cobalt Strike Beacon y Metasploit Meterpreter.

Impacto y Riesgos

La campaña CL-CRI-1014 ha comprometido al menos a una docena de instituciones financieras, con pérdidas estimadas superiores a los 4 millones de dólares en fraude y costes de remediación, según fuentes regionales. Más preocupante aún es el acceso a información sensible de clientes y transferencias internas, lo que podría desencadenar incidentes de cumplimiento bajo regulaciones como el GDPR (si afectan a clientes europeos) y la futura Directiva NIS2.

El uso de herramientas abiertas dificulta la distinción entre actividad legítima y maliciosa, lo que incrementa el tiempo medio de detección a más de 60 días en algunos casos. Además, la sofisticación de las técnicas de persistencia y exfiltración aumenta el riesgo de filtraciones masivas y fraudes bancarios.

Medidas de Mitigación y Recomendaciones

– Actualización inmediata de sistemas y aplicación de parches para vulnerabilidades conocidas (en especial las CVEs mencionadas).

– Implementación de políticas de Zero Trust y segmentación de red para limitar el movimiento lateral.

– Despliegue de soluciones EDR con capacidades de detección de herramientas dual-use y RATs.

– Monitorización activa de IoCs actualizados y revisión de logs de acceso remoto y uso de tunneling.

– Formación continua al personal para identificar intentos de spear phishing y técnicas de ingeniería social.

– Aplicación de MFA robusto en todos los accesos privilegiados.

Opinión de Expertos

Especialistas en ciberinteligencia remarcan que el uso de herramientas open-source y técnicas living-off-the-land (LoL) representa un desafío creciente para los equipos SOC y los responsables de ciberseguridad. “El bajo umbral de entrada y la facilidad de camuflaje plantean un nuevo paradigma en el que la defensa basada únicamente en firmas es insuficiente”, señala Carlos Pascual, analista senior en Threat Intelligence. La colaboración entre el sector financiero africano y organismos internacionales es clave para mejorar la visibilidad y la respuesta frente a este tipo de amenazas.

Implicaciones para Empresas y Usuarios

Para las entidades financieras, el incidente expone la necesidad de una gestión integral de riesgos cibernéticos, incluyendo la protección de la cadena de suministro y la verificación continua de la postura de seguridad. Los usuarios, por su parte, podrían verse afectados por el acceso no autorizado a datos personales y financieros, lo que podría derivar en campañas de fraude y suplantación de identidad.

Conclusiones

La campaña CL-CRI-1014 evidencia la profesionalización y el pragmatismo de los actores criminales en África, quienes maximizan el impacto recurriendo a herramientas ampliamente disponibles y técnicas avanzadas de evasión. Las organizaciones deben reforzar sus capacidades de detección, respuesta y concienciación para mitigar este tipo de amenazas, alineándose con las mejores prácticas internacionales y anticipando nuevas exigencias regulatorias.

(Fuente: feeds.feedburner.com)