Campaña de Phishing Avanzada en Rusia Despliega Ransomware y Amnesia RAT en Ataques Multietapa

Introducción

Durante las últimas semanas, los equipos de inteligencia de amenazas han detectado una sofisticada campaña de phishing dirigida a usuarios y organizaciones en Rusia. Este ataque, analizado en profundidad por Fortinet FortiGuard Labs, utiliza documentos de apariencia empresarial como vector inicial para desplegar malware de doble impacto: un ransomware personalizado y el conocido troyano de acceso remoto Amnesia RAT. Esta campaña representa una evolución significativa en las tácticas de ataque, combinando ingeniería social, múltiples etapas de infección y herramientas de control remoto para maximizar el daño y la persistencia en los sistemas comprometidos.

Contexto del Incidente

La campaña fue identificada a mediados de junio de 2024, en un contexto de incremento global de ataques dirigidos con fines de extorsión y espionaje. Los atacantes han optado por un enfoque dirigido, centrando sus esfuerzos en empleados de empresas rusas del sector financiero, tecnológico y energético. La elección de estos sectores sugiere una motivación tanto económica como estratégica, en línea con tendencias observadas en campañas APT (Advanced Persistent Threat) recientes en la región euroasiática.

Detalles Técnicos: CVE, Vectores y Tácticas

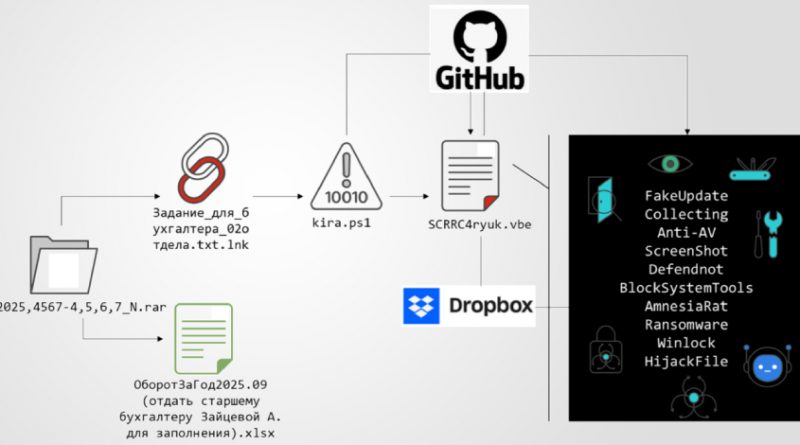

La cadena de ataque comienza con correos electrónicos cuidadosamente diseñados, que simulan comunicaciones internas o solicitudes de proveedores. Los archivos adjuntos suelen ser documentos ofimáticos (Word, Excel) con macros maliciosas. Al habilitar las macros, se ejecuta un script PowerShell ofuscado que descarga un payload inicial desde un servidor comprometido.

Este primer payload actúa como dropper y ejecuta dos cargas útiles en fases diferenciadas:

1. **Ransomware personalizado:** Cifra archivos críticos en el sistema infectado utilizando algoritmos híbridos (AES para los archivos, RSA para las claves de cifrado). El ransomware deja una nota de rescate en ruso, exigiendo el pago en Bitcoin y amenazando con la publicación de datos sensibles en caso de no recibir respuesta en 72 horas.

2. **Amnesia RAT:** Este troyano de acceso remoto, conocido por su modularidad y capacidad de evasión, establece un canal de comunicación cifrado (TLS) con servidores C2 (Command & Control) ubicados fuera de Rusia. Amnesia RAT permite a los atacantes realizar movimientos laterales, exfiltrar información y desplegar nuevas cargas útiles bajo demanda.

El análisis forense indica que los dominios C2 utilizados en esta campaña emplean técnicas de Fast Flux y rotación de direcciones IP, dificultando su bloqueo. Se han observado TTPs alineadas con MITRE ATT&CK, especialmente:

– **T1566 (Phishing):** Uso de correos electrónicos con documentos maliciosos.

– **T1204.002 (User Execution: Malicious File):** Requiere la interacción del usuario para habilitar macros.

– **T1059 (Command and Scripting Interpreter):** Empleo de PowerShell para la ejecución de payloads.

– **T1105 (Ingress Tool Transfer):** Descarga de herramientas adicionales desde internet.

– **T1219 (Remote Access Software):** Instalación y uso de Amnesia RAT.

Entre los Indicadores de Compromiso (IoC) destacan hashes SHA256 de los ejecutables, direcciones IP de los servidores C2 y firmas YARA asociadas a Amnesia RAT y variantes del ransomware.

Impacto y Riesgos

La campaña ha afectado a más de 400 organizaciones en Rusia, con un índice de éxito estimado del 8% en la ejecución de malware tras la apertura de los documentos. La combinación de cifrado de archivos y control remoto eleva el riesgo tanto de interrupciones operativas como de filtraciones de datos confidenciales. Se estima que los rescates solicitados oscilan entre 2 y 6 BTC (alrededor de 120.000 a 360.000 euros), con pérdidas potenciales multimillonarias en caso de incumplimiento de la ley de notificación de incidentes (NIS2) y la GDPR en empresas con operaciones en la UE.

Medidas de Mitigación y Recomendaciones

Para mitigar el impacto de esta campaña, se recomienda implementar las siguientes acciones:

– Bloquear macros por defecto en documentos ofimáticos y restringir la ejecución de scripts PowerShell no firmados.

– Emplear soluciones EDR con capacidades de detección de comportamiento anómalo y análisis forense automatizado.

– Monitorizar tráfico de red en busca de conexiones inusuales hacia dominios o IPs identificados como IoC.

– Segmentar la red y limitar los privilegios de los usuarios para minimizar movimientos laterales.

– Formar a los empleados en la identificación de correos de phishing avanzados y simular ataques periódicamente.

Opinión de Expertos

Desde Fortinet FortiGuard Labs, la investigadora Cara Lin destaca que «la sofisticación de los cebos y la integración de ransomware y RAT en una misma campaña incrementan exponencialmente el riesgo para las organizaciones». Analistas del sector subrayan la necesidad de adoptar una postura Zero Trust y de invertir en tecnologías de threat intelligence capaces de anticipar nuevas variantes de Amnesia RAT y ransomware personalizado.

Implicaciones para Empresas y Usuarios

Las empresas con operaciones en Rusia deben extremar la vigilancia y revisar sus políticas de respuesta ante incidentes. La doble amenaza de cifrado y robo de información implica que un simple error humano puede derivar en una crisis de reputación, sanciones regulatorias y pérdidas económicas considerables. Los usuarios finales, por su parte, continúan siendo el eslabón más débil de la cadena y requieren formación continua y acceso restringido a recursos críticos.

Conclusiones

La campaña de phishing multietapa detectada en Rusia representa un salto cualitativo en la convergencia de ransomware y RATs, utilizando técnicas avanzadas de ingeniería social y evasión para maximizar su eficacia. La detección temprana, la formación del personal y la actualización de controles técnicos son imprescindibles para limitar el impacto de este tipo de amenazas, que seguirán evolucionando a lo largo de 2024.

(Fuente: feeds.feedburner.com)