Campaña de phishing en Brasil usa extensiones maliciosas en navegadores Chromium para robar credenciales

Introducción

A principios de 2025, investigadores de Positive Technologies han detectado una sofisticada campaña de ciberataques dirigida específicamente a usuarios brasileños. El vector principal de ataque es la distribución de extensiones maliciosas para navegadores basados en Chromium —como Google Chrome, Microsoft Edge u Opera—, con la finalidad de robar datos de autenticación y otras credenciales sensibles. Este artículo detalla la operación, sus peculiaridades técnicas, el impacto potencial para las organizaciones y profesionales de la ciberseguridad, así como las recomendaciones para mitigar riesgos.

Contexto del Incidente

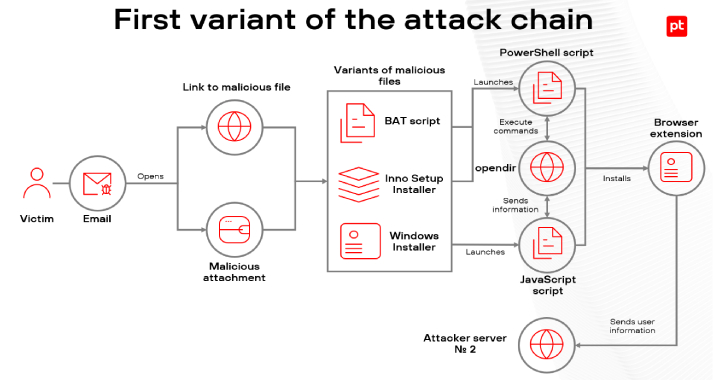

La campaña se caracteriza por el uso de correos de phishing cuidadosamente elaborados, enviados desde servidores legítimos de empresas previamente comprometidas. Esta táctica incrementa notablemente la tasa de éxito de los ataques, ya que los mensajes evaden filtros antispam tradicionales y generan confianza en las víctimas. El objetivo es que los usuarios descarguen e instalen una extensión aparentemente inofensiva, pero que en realidad incorpora funcionalidades de robo de información y exfiltración de credenciales.

Positive Technologies ha identificado que los atacantes han explotado vulnerabilidades en servidores de correo de organizaciones brasileñas, utilizando accesos ilegítimos para distribuir las campañas de phishing y dificultar su trazabilidad. El foco geográfico en Brasil responde tanto a la elevada penetración de servicios digitales como a la proliferación de operaciones bancarias y de comercio electrónico en el país.

Detalles Técnicos

La extensión maliciosa detectada se instala como complemento en navegadores Chromium y actúa mediante técnicas de inyección de scripts (JavaScript) en las sesiones activas del usuario. Entre las funcionalidades documentadas destacan:

– Captura de formularios de autenticación y datos introducidos en portales web.

– Robo de cookies de sesión y tokens OAuth.

– Monitorización de eventos de teclado (keylogging) en páginas específicas.

– Comunicación cifrada con servidores C2 (Command and Control) ubicados fuera de Brasil, dificultando la atribución.

Aunque aún no se ha asignado un CVE específico a la extensión, la campaña utiliza tácticas asociadas al framework MITRE ATT&CK, concretamente T1059 (Command and Scripting Interpreter), T1086 (PowerShell) y T1113 (Screen Capture).

Los indicadores de compromiso (IoC) incluyen hashes SHA-256 de archivos de la extensión, dominios de C2, y patrones de tráfico HTTPS inusual desde los navegadores afectados. Los investigadores han detectado también la presencia de scripts ofuscados para evadir controles de seguridad y una rápida rotación de los dominios utilizados.

Se han reportado exploits basados en herramientas como Metasploit para la obtención inicial de acceso a servidores y la posterior distribución del malware a través de campañas automatizadas.

Impacto y Riesgos

La principal consecuencia de esta campaña es la exfiltración de credenciales bancarias, corporativas y personales, así como el robo de tokens de sesión activos, lo que permite a los atacantes eludir mecanismos de autenticación multifactor (MFA) si las cookies son válidas. Según estimaciones preliminares, al menos un 12% de los usuarios que han recibido los correos han hecho clic en los enlaces maliciosos, y se calcula que entre 30.000 y 50.000 dispositivos podrían estar comprometidos en Brasil.

Desde el punto de vista empresarial, la filtración de credenciales puede derivar en accesos ilegítimos a sistemas internos, fraudes financieros y suplantación de identidad. Además, la exposición de datos personales se encuentra sujeta a sanciones bajo la Ley General de Protección de Datos brasileña (LGPD), equivalente al GDPR europeo.

Medidas de Mitigación y Recomendaciones

– Desplegar soluciones de EDR (Endpoint Detection and Response) con capacidades de monitoreo de extensiones y navegación web.

– Bloquear e inspeccionar el tráfico HTTPS saliente hacia dominios sospechosos o asociados a IoC reportados.

– Configurar políticas corporativas que restrinjan la instalación de extensiones a listas blancas verificadas.

– Implementar doble factor de autenticación robusto y monitorizar accesos anómalos a cuentas corporativas.

– Capacitar a empleados sobre campañas de phishing, haciendo hincapié en la detección de correos provenientes de remitentes aparentemente legítimos.

– Revisar y securizar la infraestructura de correo, aplicando actualizaciones y monitorizando accesos no autorizados.

Opinión de Expertos

Especialistas de Positive Technologies subrayan que el uso de servidores comprometidos eleva el nivel de sofisticación de las campañas, ya que no solo aumenta la tasa de apertura de los correos maliciosos, sino que también dificulta la atribución y respuesta temprana. Asimismo, destacan la necesidad de revisar las políticas de seguridad relacionadas con la instalación de extensiones y la protección de sesiones web.

Implicaciones para Empresas y Usuarios

Las empresas que operan en Brasil —especialmente bancos, fintechs y grandes retailers— deben reforzar sus controles de acceso y monitorización, así como revisar los procedimientos de respuesta ante incidentes relacionados con la filtración de credenciales. Los usuarios, por su parte, deben ser extremadamente cautelosos ante la instalación de extensiones y desconfiar de cualquier comunicación que solicite acciones inusuales, incluso si proviene de fuentes aparentemente fiables.

Conclusiones

La campaña detectada en Brasil evidencia una tendencia creciente en el uso de extensiones maliciosas como vector de ataque, aprovechando la confianza que los usuarios depositan en los navegadores y la facilidad de distribución mediante phishing avanzado. La respuesta efectiva requiere una combinación de tecnología, concienciación y políticas restrictivas sobre la gestión de extensiones y el acceso a sistemas críticos.

(Fuente: feeds.feedburner.com)