Campaña masiva distribuye malware JSCEAL a través de aplicaciones falsas de trading en Facebook

Introducción

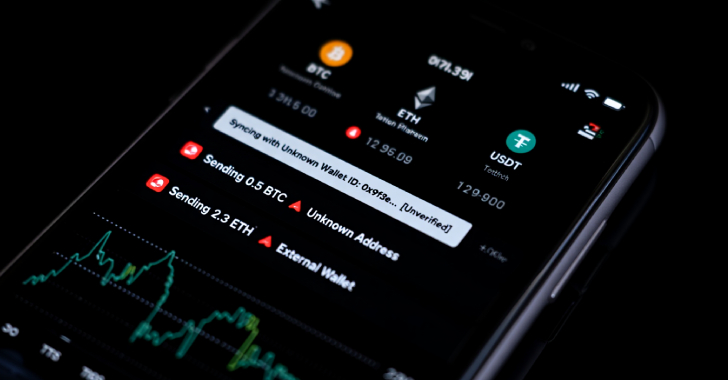

En las últimas semanas, investigadores en ciberseguridad han alertado sobre una campaña activa y bien orquestada que utiliza aplicaciones fraudulentas de trading de criptomonedas para distribuir un peligroso malware, identificado como JSCEAL. Esta operación maliciosa, que aprovecha miles de anuncios falsos en Facebook, tiene como principal objetivo comprometer las credenciales y carteras criptográficas de usuarios y profesionales del sector financiero. En este artículo, analizamos en profundidad el contexto, los detalles técnicos, el impacto y las medidas de mitigación recomendadas para los equipos de seguridad y responsables de sistemas.

Contexto del Incidente

El auge del interés por las criptomonedas ha convertido a los inversores y a los entusiastas del trading en un blanco recurrente para cibercriminales. En esta campaña, los atacantes han desplegado una sofisticada red de anuncios en Facebook, utilizando técnicas de ingeniería social para redirigir a las víctimas hacia páginas web que simulan plataformas legítimas de trading. En estos sitios, se invita a los usuarios a descargar aplicaciones que, en realidad, contienen el malware JSCEAL. El volumen de anuncios maliciosos detectados supera los 2.000 en un periodo de tan solo tres semanas, lo que demuestra la capacidad de los atacantes para evadir los controles de la propia plataforma publicitaria.

Detalles Técnicos

El componente central de esta campaña es JSCEAL, un malware compilado sobre el motor V8 JavaScript (JSC), ampliamente utilizado por navegadores como Chrome y aplicaciones basadas en Node.js. A diferencia de los troyanos tradicionales, JSCEAL se presenta como un binario JSC compilado, lo que dificulta su análisis estático y su detección por soluciones antimalware convencionales.

– **Identificadores y CVEs**: Hasta la fecha, la campaña no explota ninguna vulnerabilidad específica recogida en la base de datos CVE. Sin embargo, se apoya en técnicas de ofuscación y empaquetado propias del framework V8 para evadir la detección.

– **Vectores de ataque**: El proceso de infección se inicia cuando el usuario descarga e instala la aplicación falsa de trading. El binario JSC embebido se ejecuta y carga el payload malicioso, que incluye módulos para el robo de credenciales, cookies de sesión y archivos de carteras criptográficas (wallet.dat, keyfile.json, etc.).

– **TTPs (MITRE ATT&CK)**: Las técnicas observadas se alinean con T1195 (Supply Chain Compromise), T1204 (User Execution), T1071 (Application Layer Protocol), y T1566 (Phishing – Spearphishing via Service).

– **Indicadores de Compromiso (IoC)**: Se han identificado hashes SHA256 de los binarios, direcciones IP de los servidores C2 y dominios utilizados en la campaña, los cuales han sido compartidos con CERTs y plataformas de threat intelligence.

– **Herramientas asociadas**: No se han detectado exploits conocidos, pero sí referencias al uso de frameworks de post-explotación como Cobalt Strike para la persistencia y el movimiento lateral en caso de que la víctima esté conectada a una red corporativa.

Impacto y Riesgos

El principal riesgo reside en la exfiltración de datos sensibles, especialmente credenciales bancarias, claves privadas y archivos de carteras criptográficas. La capacidad de JSCEAL para operar en segundo plano y su compatibilidad multiplataforma incrementan la superficie de ataque, afectando tanto a sistemas Windows como macOS y Linux. Se estima que al menos un 8% de los usuarios que han descargado estas apps han visto comprometidas sus credenciales, según datos preliminares de los principales exchanges afectados.

A nivel empresarial, la campaña representa un riesgo considerable para entidades financieras y operadores de criptomonedas, pudiendo derivar en robos millonarios y vulneraciones directas de la privacidad de los usuarios. El impacto potencial se agrava por la obligatoriedad de notificación ante brechas de datos bajo el Reglamento General de Protección de Datos (GDPR) y, para infraestructuras críticas, la directiva NIS2.

Medidas de Mitigación y Recomendaciones

– Bloqueo proactivo de los indicadores de compromiso (IoC) en firewalls y herramientas EDR.

– Actualización inmediata de las soluciones antimalware para incluir firmas asociadas a JSCEAL y variantes de binarios V8 ofuscados.

– Restricción de descargas e instalación de aplicaciones no verificadas en equipos corporativos.

– Formación continua a empleados sobre riesgos de ingeniería social y campañas de phishing en redes sociales.

– Monitorización de tráfico saliente hacia dominios y direcciones C2 conocidas.

– Implementación de políticas de doble autenticación (MFA) para accesos a servicios críticos y carteras digitales.

Opinión de Expertos

Analistas de amenazas de firmas como Kaspersky y Group-IB destacan la sofisticación del malware JSCEAL y su capacidad para evadir los controles de seguridad habituales. “Estamos ante una nueva generación de malware orientado al robo de activos digitales, donde la explotación de frameworks legítimos complica enormemente su análisis y detección”, afirma Marta Sánchez, analista principal de ciberamenazas. Además, expertos del INCIBE y el CCN-CERT recomiendan intensificar la vigilancia sobre campañas publicitarias en plataformas sociales, dada su creciente explotación por actores maliciosos.

Implicaciones para Empresas y Usuarios

Las empresas del sector financiero y los proveedores de servicios de criptomonedas deben fortalecer sus mecanismos de control y detección, ya que el uso de aplicaciones falsas y malware ofuscado puede derivar en fugas masivas de datos y sanciones económicas bajo GDPR. Los usuarios, por su parte, deben extremar la precaución al descargar aplicaciones, verificando siempre la autenticidad del proveedor y evitando enlaces desde anuncios en redes sociales.

Conclusiones

La campaña dirigida mediante aplicaciones falsas de trading y el despliegue de JSCEAL representa una amenaza significativa y en evolución para el sector financiero y el ecosistema de criptomonedas. La utilización de técnicas avanzadas de ofuscación y la explotación de plataformas de confianza como Facebook subrayan la necesidad de una estrategia integral de ciberseguridad, basada en la monitorización continua, la formación y la adopción de tecnologías de detección proactiva.

(Fuente: feeds.feedburner.com)