Nueva ola de ataques Sha1-Hulud compromete cientos de paquetes en el registro npm

Introducción

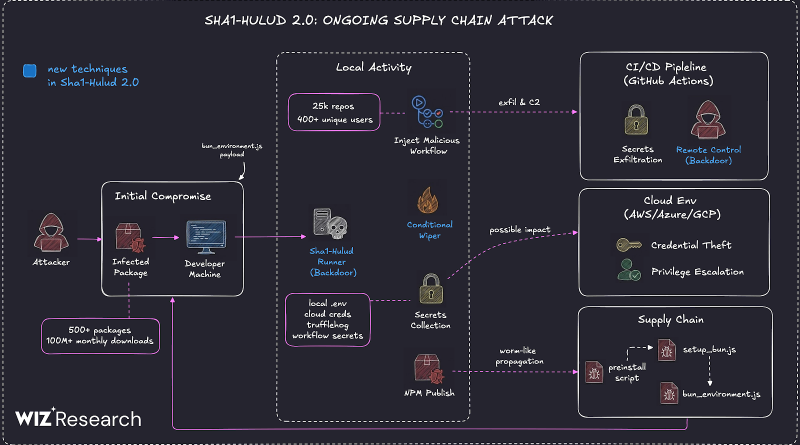

En el ámbito de la ciberseguridad, la integridad de las cadenas de suministro de software se ha convertido en una de las mayores preocupaciones para profesionales y empresas por igual. En las últimas semanas, varios proveedores de seguridad han alertado sobre una segunda oleada de ataques dirigidos contra el registro npm, el mayor repositorio de paquetes JavaScript. Este nuevo ataque, bautizado como Sha1-Hulud, recuerda a la campaña Shai-Hulud detectada anteriormente y pone en jaque la confianza en los ecosistemas de software abierto. El ataque ha comprometido cientos de paquetes npm y ha despertado la atención de CISOs, analistas SOC, pentesters y administradores de sistemas en todo el mundo.

Contexto del Incidente

El ataque Sha1-Hulud fue identificado por un consorcio de empresas de ciberseguridad, incluyendo Aikido, HelixGuard, JFrog, Koi Security, ReversingLabs, SafeDep, Socket, Step Security y Wiz. Los actores de amenazas han logrado introducir código malicioso en cientos de paquetes hospedados en npm, repitiendo tácticas observadas durante la campaña Shai-Hulud documentada a mediados de 2023. En esta nueva variante, los atacantes han afinado sus técnicas para evadir mecanismos de detección y aumentar la persistencia del malware dentro de las dependencias de proyectos legítimos.

Detalles Técnicos

El ataque Sha1-Hulud utiliza un enfoque de typosquatting y dependency confusion para propagar el malware. Los paquetes comprometidos imitan nombres de librerías populares, facilitando la infección accidental por parte de desarrolladores y organizaciones.

– **Vectores de ataque:** Los atacantes suben paquetes npm trojanizados con nombres similares a proyectos legítimos (ej. «lodash» vs. «lodas-h»), explotando descuidos tipográficos y errores en la gestión de dependencias.

– **TTPs (MITRE ATT&CK):**

– T1195 (Supply Chain Compromise)

– T1059 (Command and Scripting Interpreter)

– T1047 (Windows Management Instrumentation)

– T1204 (User Execution)

– **IoCs:** Los análisis han identificado hashes SHA1 y SHA256 específicos, endpoints de C2 alojados en dominios recientemente registrados y patrones de código ofuscado en los scripts post-install de los paquetes afectados.

– **CVE:** Aunque no existe un CVE específico asociado al ataque Sha1-Hulud, la técnica de dependency confusion se ha documentado previamente bajo el identificador CVE-2021-44228 para otros ecosistemas.

– **Herramientas y frameworks:** Se han registrado casos en los que los payloads descargados intentan establecer canales de comunicación reversa mediante herramientas como Metasploit y Cobalt Strike, permitiendo el control remoto de sistemas comprometidos.

Impacto y Riesgos

El alcance del ataque es significativo: se estima que más de 600 paquetes han sido comprometidos y descargados más de 90.000 veces antes de ser detectados y eliminados del registro npm. Las consecuencias potenciales incluyen:

– **Compromiso de la cadena de suministro:** Los proyectos que dependan de estos paquetes pueden estar ejecutando código malicioso sin saberlo.

– **Exfiltración de datos sensibles:** Se han hallado scripts diseñados para robar variables de entorno, tokens de acceso y credenciales almacenadas en sistemas de integración continua (CI/CD).

– **Persistencia y escalada de privilegios:** Algunos paquetes contienen payloads que buscan mantener persistencia y ejecutar comandos arbitrarios con privilegios elevados.

– **Costes económicos:** El coste de remediación y la posible exposición de datos pueden traducirse en pérdidas económicas considerables y sanciones bajo la normativa GDPR y la inminente NIS2.

Medidas de Mitigación y Recomendaciones

Para minimizar el riesgo de exposición a este tipo de ataques, se recomienda a las organizaciones:

– **Auditoría de dependencias:** Utilizar herramientas como npm audit, Snyk o JFrog Xray para analizar y monitorizar dependencias vulnerables.

– **Implementar control de versiones:** Fijar versiones específicas de dependencias en los archivos package.json y package-lock.json.

– **Políticas de restricción:** Limitar la instalación de paquetes a fuentes internas y repositorios verificados.

– **Monitorización de actividad sospechosa:** Configurar alertas ante instalaciones de paquetes inusuales y examinar logs de build y CI/CD.

– **Formación y concienciación:** Educar a los desarrolladores sobre los riesgos del typosquatting y la importancia de la revisión manual de dependencias.

Opinión de Expertos

Especialistas de ReversingLabs y Wiz han destacado que la sofisticación de esta campaña demuestra la madurez de los actores de amenazas en la explotación de cadenas de suministro. Según JFrog, el enfoque en npm responde a la ubicuidad de JavaScript en el desarrollo web y backend, lo que amplifica el potencial de impacto. Desde Step Security, se recalca la importancia de la segmentación y el uso de políticas de seguridad de dependencias como barrera crítica frente a ataques de este tipo.

Implicaciones para Empresas y Usuarios

Este incidente subraya la necesidad de una vigilancia constante sobre la seguridad de las dependencias de código abierto. Las empresas deben reforzar sus procesos de DevSecOps, aplicar controles de acceso y considerar el escaneo continuo de sus pipelines CI/CD. Los usuarios y desarrolladores individuales, por su parte, deben extremar la precaución al instalar o actualizar paquetes, priorizando siempre aquellos mantenidos por comunidades activas y verificados digitalmente.

Conclusiones

La campaña Sha1-Hulud representa una evolución preocupante en los ataques a la cadena de suministro de software, evidenciando la necesidad de adoptar prácticas de seguridad robustas y automatizadas. La colaboración entre comunidades de seguridad, proveedores de software y desarrolladores será clave para contener este tipo de amenazas en el futuro inmediato.

(Fuente: feeds.feedburner.com)