Nueva variante de malware Konfety en Android utiliza la técnica Evil Twin para fraude publicitario

Introducción

En las últimas semanas, analistas de ciberseguridad han detectado una evolución significativa en el panorama de amenazas móviles, concretamente en el ecosistema Android. Se ha identificado una nueva variante del conocido malware Konfety que aprovecha la sofisticada técnica “Evil Twin”, permitiendo ejecutar campañas de fraude publicitario a gran escala. Este descubrimiento pone de manifiesto la creciente complejidad de los ataques dirigidos a dispositivos móviles y la urgente necesidad de fortalecer tanto los controles técnicos como los procedimientos de análisis forense en entornos corporativos y de consumo.

Contexto del Incidente o Vulnerabilidad

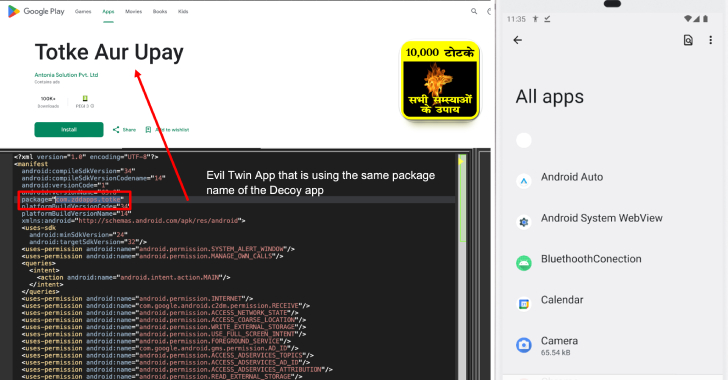

Konfety ha sido un actor recurrente en el ámbito del malware publicitario (adware) en Android, pero esta nueva variante presenta un salto cualitativo en sus capacidades de evasión y persistencia. El vector de ataque principal se basa en la distribución simultánea de dos aplicaciones con el mismo nombre de paquete: una versión legítima, disponible en Google Play Store, y su “gemela maliciosa”, que circula por canales alternativos (fora, tiendas no oficiales, campañas de phishing, etc.).

Esta táctica de “evil twin” representa un desafío para los mecanismos tradicionales de detección, ya que explota la confianza depositada en aplicaciones aparentemente legítimas y dificulta la identificación de la versión maliciosa mediante técnicas convencionales de análisis estático.

Detalles Técnicos

La variante recientemente documentada de Konfety utiliza como vector de ataque la suplantación de paquetes (package name spoofing). Ambas aplicaciones, la legítima y la maliciosa, emplean el mismo identificador de paquete (ejemplo: com.example.app), permitiendo que la versión maliciosa sobrescriba o coexista con la legítima en determinados dispositivos vulnerables, especialmente en sistemas con políticas laxas de instalación o sin Google Play Protect activo.

Según los análisis publicados, la variante aprovecha los siguientes TTPs del marco MITRE ATT&CK:

– T1406 (Obfuscate Files or Information): Uso de ofuscación avanzada para evadir análisis.

– T1436 (Masquerading): Suplantación de la aplicación legítima.

– T1409 (Access Stored Application Data): Acceso a los datos internos de la app legítima.

Aunque no se ha asignado aún un CVE específico para esta variante, los Indicadores de Compromiso (IoC) observados incluyen hashes de APK modificados, tráfico saliente cifrado a dominios de ad fraud, y comportamientos anómalos en el consumo de recursos relacionados con la generación y simulación de clics publicitarios.

El malware implementa módulos para la interacción con frameworks de pentesting como Metasploit y Cobalt Strike, permitiendo la gestión remota del dispositivo comprometido y la actualización dinámica de payloads. Además, se han detectado scripts de automatización para la simulación de interacciones humanas y la manipulación de SDKs publicitarios.

Impacto y Riesgos

El impacto de esta campaña es considerable tanto para usuarios individuales como para organizaciones:

– Fraude publicitario masivo: Se estima que hasta un 8% de los dispositivos Android infectados participan en campañas de generación de ingresos ilícitos, con pérdidas económicas globales que podrían superar los 100 millones de dólares anuales.

– Robo de información sensible: La capacidad de acceder a los datos almacenados en las aplicaciones legítimas abre la puerta a la exfiltración de credenciales, tokens de autenticación y datos personales, comprometiendo la privacidad y el cumplimiento de normativas como GDPR.

– Persistencia y evasión: La capacidad de camuflaje de la variante dificulta su erradicación y amplía la ventana de explotación.

– Riesgo para entornos BYOD y movilidad empresarial: Empresas que permiten la instalación de aplicaciones fuera de los canales oficiales o no aplican controles estrictos de MDM (Mobile Device Management) son especialmente vulnerables.

Medidas de Mitigación y Recomendaciones

Para minimizar el riesgo de infección y propagación de esta variante de Konfety, se recomienda:

– Restringir la instalación de aplicaciones a fuentes oficiales (Google Play Store).

– Habilitar y mantener actualizado Google Play Protect en todos los dispositivos.

– Aplicar políticas de restricción de instalación basadas en whitelisting y control MDM.

– Monitorizar los logs de tráfico saliente en busca de conexiones anómalas a dominios asociados a ad fraud.

– Analizar regularmente los dispositivos con soluciones EDR especializadas en Android.

– Formación continua a usuarios y empleados sobre los riesgos de instalar aplicaciones desde fuentes no oficiales.

– Revisar periódicamente los permisos concedidos a las aplicaciones instaladas.

Opinión de Expertos

Especialistas en ciberseguridad móvil como David Martín, analista de amenazas en una multinacional europea, advierten: “El uso de técnicas avanzadas de suplantación de paquetes supone un reto incluso para los sistemas de análisis automatizados. La colaboración entre la industria, Google y proveedores de seguridad será clave para identificar y contener este tipo de amenazas”.

Implicaciones para Empresas y Usuarios

Para las empresas, el incidente es un recordatorio de la necesidad de fortalecer los controles sobre dispositivos móviles, especialmente en entornos BYOD y trabajo remoto. Los responsables de seguridad (CISOs y administradores) deberán revisar las políticas de instalación y monitorización, así como reforzar la respuesta ante incidentes relacionados con adware y troyanos móviles. Para los usuarios, es fundamental extremar la precaución y priorizar la instalación de aplicaciones únicamente desde fuentes verificadas.

Conclusiones

La evolución del malware Konfety hacia técnicas de “evil twin” marca un nuevo hito en la sofisticación de las amenazas móviles y exige una respuesta coordinada de la comunidad de ciberseguridad. El refuerzo de políticas de instalación, la monitorización proactiva y la formación continua serán esenciales para mitigar los riesgos asociados a esta variante y reducir el impacto del fraude publicitario en el ecosistema Android.

(Fuente: feeds.feedburner.com)