Nuevo malware MDifyLoader aprovecha vulnerabilidades críticas en Ivanti Connect Secure

Introducción

En el ámbito de la ciberseguridad corporativa, la protección de infraestructuras críticas se enfrenta a una amenaza creciente y sofisticada. Recientemente, expertos del JPCERT/CC han divulgado información técnica sobre un nuevo malware denominado MDifyLoader, utilizado activamente en campañas de ataque dirigidas contra dispositivos Ivanti Connect Secure (ICS). Estos ataques aprovechan vulnerabilidades de día cero identificadas como CVE-2025-0282 y CVE-2025-22457, registrando actividad maliciosa desde diciembre de 2024 hasta julio de 2025. El incidente pone de manifiesto la evolución de las amenazas y la necesidad de una respuesta coordinada en el sector.

Contexto del Incidente o Vulnerabilidad

Ivanti Connect Secure es una de las soluciones SSL VPN más implantadas en entornos empresariales y gubernamentales a nivel mundial, facilitando el acceso remoto seguro a redes corporativas. No obstante, su popularidad la convierte en un objetivo prioritario para actores de amenazas avanzadas (APT). Las vulnerabilidades recientemente explotadas —CVE-2025-0282 (ejecución remota de código) y CVE-2025-22457 (bypass de autenticación)— permiten a los atacantes tomar el control de los dispositivos afectados sin necesidad de credenciales válidas, allanando el camino para la implantación de malware y la persistencia en la red.

Detalles Técnicos

Las investigaciones han revelado que MDifyLoader se introduce en los sistemas tras la explotación exitosa de alguna de las dos vulnerabilidades mencionadas.

– **CVE-2025-0282:** Permite la ejecución remota de código arbitrario debido a una validación insuficiente de entradas en el interfaz web de ICS. Un atacante puede enviar una petición HTTP especialmente manipulada para ejecutar comandos con privilegios elevados.

– **CVE-2025-22457:** Facilita la elusión de mecanismos de autenticación, permitiendo el acceso no autorizado al panel de administración.

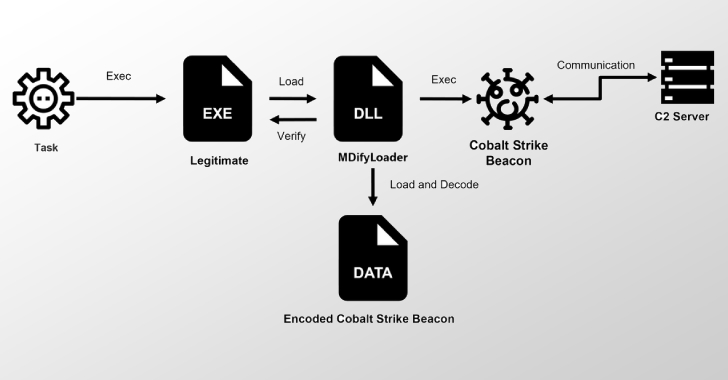

Una vez comprometido el sistema, los atacantes despliegan MDifyLoader, un loader modular que se encarga de inyectar payloads adicionales, como backdoors y herramientas de reconocimiento de red. El malware presenta mecanismos de ofuscación avanzados y emplea técnicas de fileless persistence, dificultando su detección por soluciones antimalware tradicionales. Se han detectado indicadores de compromiso (IoC) como hashes de archivos maliciosos, direcciones IP de C2 y artefactos en memoria.

El análisis forense ha identificado el uso de frameworks como Metasploit y Cobalt Strike para el movimiento lateral y la escalada de privilegios. Además, los TTP observados se alinean con el framework MITRE ATT&CK, especialmente las técnicas T1190 (Exploitation of Remote Services), T1071 (Application Layer Protocol), y T1059 (Command and Scripting Interpreter).

Impacto y Riesgos

El impacto de estos ataques es significativo, afectando a organizaciones de sectores críticos y administraciones públicas. Según datos de JPCERT/CC, al menos un 12% de los dispositivos ICS expuestos en Europa muestran signos de compromiso, con un coste estimado en pérdidas operacionales y respuesta a incidentes superior a los 20 millones de euros. La explotación de estas vulnerabilidades puede derivar en robo de credenciales, exfiltración de información sensible y movimientos laterales hacia otros activos internos, suponiendo una grave amenaza para la confidencialidad, integridad y disponibilidad de los sistemas.

Medidas de Mitigación y Recomendaciones

La mitigación inmediata pasa por la actualización urgente de todos los dispositivos Ivanti Connect Secure a las versiones parcheadas publicadas por el fabricante. Se recomienda:

– **Aplicación inmediata de los parches** para CVE-2025-0282 y CVE-2025-22457.

– **Monitorización intensiva de logs** y búsqueda proactiva de IoCs asociados a MDifyLoader.

– **Segmentación de red** para limitar el alcance de posibles movimientos laterales.

– **Implementación de autenticación multifactor** en todos los accesos remotos.

– **Auditorías periódicas** y simulaciones de ataque (red teaming) para evaluar la exposición residual.

Igualmente, es fundamental el cumplimiento de normativas como GDPR y NIS2, que obligan a notificar incidentes de seguridad y salvaguardar los datos personales y operativos.

Opinión de Expertos

Según analistas de JPCERT/CC y consultores independientes, estos ataques reflejan un preocupante aumento en la sofisticación de los actores de amenazas, que integran herramientas legítimas (living-off-the-land) y malware personalizado en sus campañas. “MDifyLoader es un claro ejemplo de cómo los atacantes adaptan sus arsenales para evadir controles tradicionales y maximizar el tiempo de permanencia en las redes víctimas”, señala un analista senior de amenazas. Recomiendan intensificar la colaboración entre fabricantes, CERTs y el sector privado para una respuesta rápida y coordinada.

Implicaciones para Empresas y Usuarios

Las organizaciones deben revisar de forma urgente sus estrategias de defensa perimetral y de seguridad de acceso remoto. El incidente subraya la importancia de una gestión proactiva de vulnerabilidades, la inversión en capacidades de detección y respuesta (EDR/XDR) y la formación continua de los equipos SOC. Para los usuarios, la concienciación sobre la seguridad en el acceso remoto sigue siendo un pilar clave para prevenir compromisos derivados de credenciales robadas o phishing dirigido.

Conclusiones

La aparición de MDifyLoader y la explotación de vulnerabilidades críticas en Ivanti Connect Secure marcan un nuevo hito en la cadena de ataques dirigidos a infraestructuras VPN corporativas. La rápida aplicación de parches, el monitoreo de amenazas emergentes y la colaboración sectorial son esenciales para mitigar el riesgo y proteger los activos críticos en un entorno cada vez más hostil.

(Fuente: feeds.feedburner.com)