VoidLink: El Malware Modular para Linux que Revela la Colaboración entre Desarrollador y IA

Introducción

La escena de las amenazas dirigidas a sistemas Linux ha experimentado un crecimiento notable en sofisticación y volumen en los últimos años. Un ejemplo paradigmático de esta tendencia es VoidLink, un framework de malware modular y altamente avanzado que ha llamado la atención de la comunidad de ciberseguridad. Recientes investigaciones de Check Point Research han arrojado luz sobre la autoría y el proceso de desarrollo de VoidLink, sugiriendo que se trata de la obra de un único desarrollador que habría recibido un apoyo significativo de modelos de inteligencia artificial (IA). Esta revelación no solo destaca la evolución técnica de los ataques, sino que también proporciona un caso de estudio sobre cómo las tecnologías emergentes pueden potenciar la capacidad ofensiva de actores individuales.

Contexto del Incidente o Vulnerabilidad

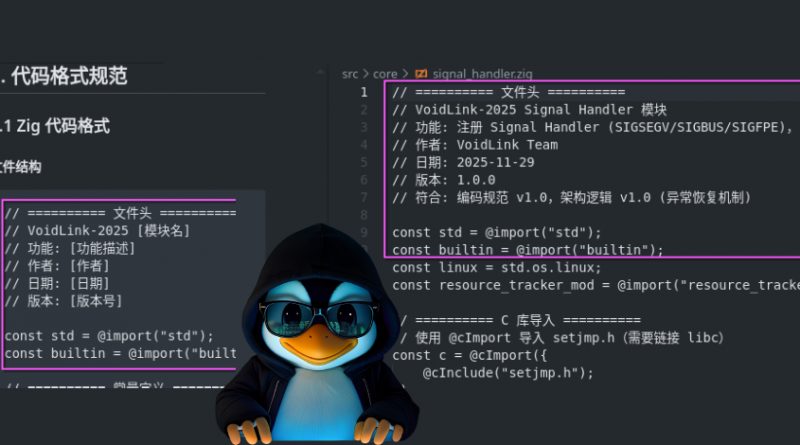

VoidLink fue detectado inicialmente en entornos Linux comprometidos, aprovechando la creciente popularidad de este sistema operativo en infraestructuras empresariales y entornos cloud. El framework destaca por su arquitectura modular, permitiendo una fácil extensión y personalización de capacidades maliciosas. La investigación de Check Point Research ha identificado varios errores de seguridad operacional (OPSEC) cometidos por el autor, lo que ha facilitado rastrear el origen y la metodología de desarrollo del malware. Uno de los hallazgos más relevantes es la integración de fragmentos de código generados o asistidos por IA, una tendencia que empieza a consolidarse en la creación de herramientas de hacking y malware.

Detalles Técnicos

VoidLink se distribuye en forma de binarios ELF y scripts diseñados para sistemas Linux x86_64 y ARM, habilitando su despliegue tanto en servidores como en dispositivos IoT. El framework emplea técnicas de evasión como la ofuscación de cadenas y el cifrado de comunicaciones (TLS sobre sockets TCP), dificultando su detección por soluciones tradicionales de EDR y antivirus.

Los módulos identificados permiten desde la exfiltración de credenciales (mediante scraping de /etc/shadow y volcado de memoria) hasta la persistencia vía systemd y cron, así como movimientos laterales mediante SSH y explotación de CVEs recientes. El equipo de análisis ha relacionado las TTPs de VoidLink con las técnicas MITRE ATT&CK T1059 (Command and Scripting Interpreter), T1027 (Obfuscated Files or Information), T1071 (Application Layer Protocol) y T1086 (PowerShell, adaptado a bash en este contexto).

En cuanto a los Indicadores de Compromiso (IoC), se han detectado hashes de archivos únicos, direcciones IP de C2 (Command and Control) asociadas a servidores en múltiples jurisdicciones, y registros de conexiones salientes cifradas a dominios de reciente creación.

Impacto y Riesgos

El alcance de VoidLink es considerable: se estima que al menos un 2% de las organizaciones que operan entornos Linux expuestos a Internet han sido objeto de intentos de intrusión a través de este framework desde su aparición. Las capacidades de persistencia y exfiltración suponen un riesgo elevado, especialmente en sectores regulados por GDPR o NIS2, donde la fuga de datos personales o sensibles puede acarrear sanciones económicas significativas, que en el caso del GDPR pueden alcanzar el 4% de la facturación anual global.

Asimismo, la modularidad de VoidLink facilita la integración de exploits para vulnerabilidades conocidas (CVE-2023-4911, Dirty Pipe, entre otras), permitiendo a atacantes menos experimentados desplegar ataques complejos mediante plugins descargables.

Medidas de Mitigación y Recomendaciones

Para mitigar el riesgo asociado a VoidLink, los expertos recomiendan:

– Actualización inmediata de todos los sistemas Linux a las versiones más recientes y aplicación de parches para CVEs explotados por el malware.

– Implementación de autenticación multifactor (MFA) para accesos SSH y administración remota.

– Monitorización de comunicaciones salientes cifradas no autorizadas y análisis de logs de systemd y cron para detectar persistencia anómala.

– Uso de herramientas de detección de amenazas avanzadas capaces de analizar binarios ELF ofuscados y tráfico TLS sospechoso.

– Segmentación de red y restricción de privilegios de usuario según el principio de mínimo privilegio.

Opinión de Expertos

Varios analistas coinciden en que la aparición de VoidLink representa un cambio de paradigma en el desarrollo de malware, al evidenciar el uso de IA para acelerar la creación y el refinamiento de código malicioso. “La colaboración entre humanos y modelos de lenguaje generativo está democratizando la capacidad de crear amenazas avanzadas, reduciendo drásticamente la barrera técnica”, señala un analista de Check Point. Otros expertos alertan sobre la dificultad creciente de atribución y análisis, ya que las herramientas de IA pueden generar variaciones de código difíciles de rastrear y detectar.

Implicaciones para Empresas y Usuarios

Para las organizaciones, la proliferación de frameworks como VoidLink implica la necesidad de adoptar un enfoque proactivo y multidisciplinar en la defensa de sistemas Linux. La automatización de ataques y la mayor disponibilidad de malware personalizado obligan a invertir en formación de equipos SOC, despliegue de soluciones EDR específicas para Linux, y auditorías periódicas de seguridad. A nivel de usuario, se recomienda extremar la precaución con las credenciales y evitar la exposición innecesaria de servicios administrativos en Internet.

Conclusiones

VoidLink marca un hito en la evolución del malware para Linux, tanto por su sofisticación técnica como por el uso pionero de inteligencia artificial en su desarrollo. El caso pone de manifiesto la urgencia de reforzar las estrategias de ciberdefensa en entornos Linux y anticipar el impacto de las nuevas tecnologías en el ecosistema de amenazas. La colaboración entre profesionales de ciberseguridad y una vigilancia activa serán claves para frenar la escalada de ataques automatizados y modulares como VoidLink.

(Fuente: feeds.feedburner.com)