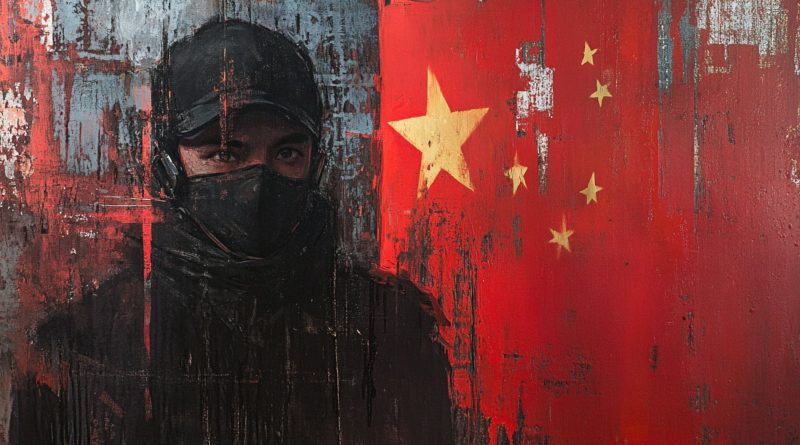

**Grupo APT vinculado a China compromete proveedores de telecomunicaciones en Sudamérica desde 2024**

—

### 1. Introducción

A principios de 2024, un actor avanzado de amenazas persistentes (APT) identificado como UAT-9244 y vinculado a intereses chinos, ha intensificado sus operaciones contra proveedores de servicios de telecomunicaciones en Sudamérica. Esta campaña, dirigida a infraestructuras críticas, ha demostrado un alto grado de sofisticación técnica, comprometiendo sistemas Windows, Linux y dispositivos de red perimetral. El incidente pone en alerta al sector de las telecomunicaciones y subraya la creciente profesionalización de grupos APT en la región.

—

### 2. Contexto del Incidente o Vulnerabilidad

La actividad maliciosa de UAT-9244 se ha centrado en operadores de telecomunicaciones estratégicos de varios países sudamericanos. Según informes recientes de firmas de ciberinteligencia, las intrusiones han sido persistentes y selectivas, enfocándose en entidades que gestionan grandes volúmenes de tráfico de datos y redes troncales. Las tácticas empleadas recuerdan a campañas anteriores de grupos vinculados al Estado chino, que buscan espionaje industrial, recopilación de inteligencia y acceso a infraestructuras críticas.

El incremento de ataques a este sector coincide con la expansión de redes 5G y la creciente digitalización de servicios esenciales, lo que aumenta la superficie de ataque y los posibles vectores de amenaza.

—

### 3. Detalles Técnicos (CVE, vectores de ataque, TTP MITRE ATT&CK, IoC…)

UAT-9244 ha demostrado capacidades avanzadas de intrusión, empleando una combinación de exploits zero-day, credenciales comprometidas y herramientas personalizadas. Entre las vulnerabilidades explotadas destacan:

– **CVE-2023-23397**: Vulnerabilidad de elevación de privilegios en Microsoft Outlook, explotada para obtener acceso inicial en entornos Windows.

– **CVE-2023-0669**: Ejecución remota de código en dispositivos de red F5 BIG-IP, utilizada para comprometer equipos perimetrales.

– **CVE-2022-0847** («Dirty Pipe»): Explotada en sistemas Linux para la escalada de privilegios tras el acceso inicial.

Las tácticas, técnicas y procedimientos (TTP) observados se alinean con los identificadores MITRE ATT&CK siguientes:

– **Initial Access (T1190)**: Explotación de vulnerabilidades públicas en routers y cortafuegos.

– **Credential Access (T1003)**: Extracción de credenciales mediante herramientas como Mimikatz y scripts personalizados.

– **Lateral Movement (T1021)**: Uso de SSH y RDP para movimiento lateral, así como tunneling mediante proxys inversos.

– **Command and Control (T1071)**: Comunicación cifrada a través de HTTPS y canales alternativos como DNS tunneling.

Entre los indicadores de compromiso (IoC) detectados figuran direcciones IP de origen en Asia, payloads ofuscados en PowerShell y binarios ELF modificados, así como la presencia de backdoors tipo Cobalt Strike y variantes personalizadas de plugX y ShadowPad.

—

### 4. Impacto y Riesgos

El impacto potencial de estas intrusiones es elevado, dado que los actores han logrado acceso persistente a redes de telecomunicaciones clave, pudiendo interceptar tráfico, alterar configuraciones y desplegar malware adicional. Se estima que aproximadamente un 15% de los principales operadores de Sudamérica han sido objeto de intentos de intrusión, y al menos tres casos han resultado en brechas confirmadas de seguridad.

El acceso a infraestructuras críticas puede facilitar operaciones de espionaje, sabotaje o recolección masiva de datos personales y corporativos, lo que supone un riesgo significativo en términos de continuidad de negocio, confidencialidad y cumplimiento normativo (por ejemplo, GDPR o la Directiva NIS2 en empresas europeas con operaciones en la región).

—

### 5. Medidas de Mitigación y Recomendaciones

Para mitigar el riesgo frente a amenazas de este tipo, se recomienda:

– **Actualización inmediata** de todos los sistemas afectados por las CVE mencionadas.

– **Segmentación de red** para limitar movimientos laterales y accesos no autorizados.

– **Implementación de autenticación multifactor (MFA)** y rotación periódica de credenciales.

– **Monitorización continua** de logs y detección de anomalías, con especial atención a patrones de acceso inusuales y conexiones salientes a IPs de alto riesgo.

– **Despliegue de EDR/NDR** capaces de identificar comportamientos avanzados y actividades post-explotación.

– **Simulacros de respuesta a incidentes** y actualización de planes de contingencia.

—

### 6. Opinión de Expertos

Especialistas en ciberinteligencia consultados por BleepingComputer advierten que “la sofisticación de UAT-9244 evidencia una transición de los grupos APT chinos hacia campañas regionales enfocadas en infraestructuras críticas, empleando TTP adaptadas al entorno local y aprovechando la heterogeneidad tecnológica de las víctimas”. Asimismo, subrayan la importancia de la colaboración sectorial y el intercambio de IoC para una defensa efectiva.

—

### 7. Implicaciones para Empresas y Usuarios

El ataque a operadores de telecomunicaciones tiene ramificaciones no solo para la infraestructura empresarial, sino también para millones de usuarios finales cuyos datos y comunicaciones pueden verse comprometidos. Las empresas del sector deben reforzar la seguridad de sus entornos mixtos (Windows, Linux y dispositivos de red), garantizar el cumplimiento de normativas internacionales y preparar respuestas coordinadas ante amenazas persistentes.

En un contexto de creciente presión regulatoria y sofisticación de los ataques, las inversiones en ciberresiliencia y threat intelligence se consolidan como prioridad estratégica para el sector.

—

### 8. Conclusiones

La campaña de UAT-9244 representa un salto cualitativo en las amenazas dirigidas al sector de telecomunicaciones sudamericano, combinando técnicas avanzadas, explotación de vulnerabilidades recientes y persistencia operativa. El incidente evidencia la necesidad de estrategias de defensa multicapa, colaboración internacional y una vigilancia constante frente a actores estatales con recursos y objetivos a largo plazo.

(Fuente: www.bleepingcomputer.com)