Grupo UNC6040 perfecciona campañas de vishing para comprometer instancias de Salesforce y extorsionar a empresas

Introducción

En un contexto de creciente sofisticación de los ataques dirigidos a plataformas SaaS, Google ha publicado una alerta detallada sobre un grupo cibercriminal denominado UNC6040. Este colectivo, motivado económicamente, se ha especializado en campañas de vishing —phishing telefónico— con el objetivo de comprometer instancias de Salesforce pertenecientes a organizaciones de diversos sectores. El propósito último es el robo masivo de datos corporativos, seguido de intentos de extorsión. El informe, elaborado por el equipo de inteligencia de amenazas de Google (Threat Analysis Group, TAG), proporciona información técnica relevante sobre las tácticas, técnicas y procedimientos (TTP) empleados, así como indicadores de compromiso (IoC) y recomendaciones para la protección de infraestructuras críticas.

Contexto del Incidente o Vulnerabilidad

El auge de soluciones en la nube como Salesforce ha convertido estas plataformas en objetivos prioritarios para actores maliciosos, debido al gran volumen de datos sensibles que gestionan. UNC6040 ha centrado sus esfuerzos en la ingeniería social, explotando la confianza de los empleados mediante llamadas telefónicas manipuladas. El modus operandi consiste en contactar a personal con acceso privilegiado, haciéndose pasar por miembros del departamento de TI o soporte técnico, y solicitando credenciales o acceso remoto bajo pretextos de verificación o resolución de incidencias.

A diferencia de campañas de phishing tradicionales basadas en correo electrónico, el vishing permite eludir filtros automatizados y explotar debilidades humanas. Google ha observado que UNC6040 selecciona cuidadosamente a sus víctimas tras una fase previa de reconocimiento (recon), recopilando información de fuentes abiertas y redes sociales para personalizar los ataques.

Detalles Técnicos

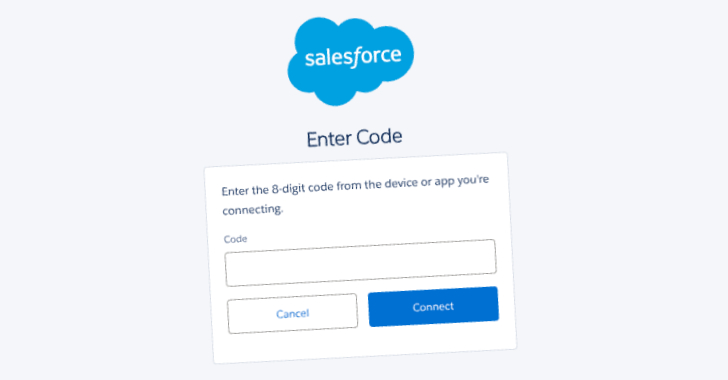

La actividad de UNC6040 no está vinculada a una vulnerabilidad específica con CVE asignado, sino a la explotación de fallos en los procesos de autenticación y verificación de identidad de Salesforce. Los atacantes emplean técnicas de spear vishing (T1566.003 según el framework MITRE ATT&CK) y manipulación de credenciales (T1078).

Una vez obtenidas las credenciales o tokens de sesión, los actores maliciosos acceden a la instancia de Salesforce de la organización. Se ha detectado el uso de proxies, VPNs e infraestructuras de anonimización (a menudo servicios comerciales legítimos) para dificultar la atribución y el rastreo. En algunos casos, UNC6040 despliega herramientas de post-explotación como Cobalt Strike para el movimiento lateral y la exfiltración de datos (T1041).

Los indicadores de compromiso incluyen:

– Cambios inusuales en la configuración de acceso de Salesforce.

– Inicios de sesión desde ubicaciones geográficas atípicas.

– Descarga masiva de registros o exportaciones de datos (T1030).

– Creación de nuevas cuentas administrativas o modificación de permisos.

Impacto y Riesgos

El impacto de estos ataques es considerable. Un acceso no autorizado a instancias de Salesforce permite la exfiltración de volúmenes significativos de datos personales y corporativos, incluyendo información de clientes, acuerdos comerciales y datos financieros. El riesgo de incumplimiento normativo es elevado, especialmente en el marco del RGPD y, próximamente, la directiva NIS2, que refuerza la obligación de notificación y la protección de servicios esenciales.

Según estimaciones de Google, en el último trimestre se han detectado al menos 80 incidentes relacionados con UNC6040, con una tasa de éxito del 14%. Los daños económicos asociados a la extorsión y a la posible filtración de datos pueden superar los 5 millones de euros por incidente, sin contar costes reputacionales y sanciones regulatorias.

Medidas de Mitigación y Recomendaciones

Para mitigar estos ataques, se recomienda:

1. Habilitar autenticación multifactor (MFA) robusta para todos los accesos a Salesforce.

2. Restringir el acceso administrativo solo a personal esencial y revisar periódicamente los privilegios.

3. Implementar alertas de seguridad para actividades anómalas, como descargas masivas o cambios en la configuración.

4. Formar al personal en detección de intentos de ingeniería social y vishing, con simulacros periódicos.

5. Utilizar controles de acceso basados en contexto (location-aware policies) y Zero Trust.

6. Supervisar el uso de herramientas de acceso remoto y exigir validación adicional para solicitudes fuera del horario habitual.

Opinión de Expertos

Rocío Hernández, CISO de una multinacional del IBEX35, advierte: “El vishing es una amenaza subestimada en el entorno SaaS. La combinación de ingeniería social y explotación de debilidades humanas puede poner en jaque incluso a empresas con sólidos controles técnicos. Es imprescindible reforzar la cultura de seguridad y no confiar exclusivamente en la tecnología”.

Por su parte, el analista de amenazas de Google, Lucas Martínez, señala: “UNC6040 utiliza TTPs avanzadas y una gran capacidad de adaptación. Su enfoque en plataformas críticas como Salesforce marca una tendencia preocupante para los próximos meses”.

Implicaciones para Empresas y Usuarios

Las organizaciones deben revisar sus políticas de seguridad y responder de forma proactiva a esta nueva ola de campañas de vishing orientadas a SaaS. La protección de los datos alojados en Salesforce y plataformas similares requiere un enfoque integral, donde la formación, la monitorización continua y la respuesta rápida sean elementos esenciales. Además, la entrada en vigor de NIS2 en 2024 incrementará las exigencias de reporte y ciber-resiliencia para sectores estratégicos.

Conclusiones

El caso de UNC6040 subraya la evolución de las técnicas de ataque contra plataformas en la nube, donde el elemento humano sigue siendo el eslabón más vulnerable. Las empresas deben adoptar un enfoque multidisciplinar, combinando medidas técnicas, formación y respuesta ante incidentes para proteger sus activos críticos frente a actores cada vez más organizados y persistentes.

(Fuente: feeds.feedburner.com)