Adversarios vinculados a China perfeccionan el backdoor COOLCLIENT para campañas de ciberespionaje en 2025

### Introducción

En los primeros meses de 2025, analistas de ciberseguridad han detectado una nueva oleada de ataques de ciberespionaje dirigida a organismos gubernamentales de Europa y el sudeste asiático. Estas intrusiones han sido atribuidas al conocido grupo de amenazas persistentes avanzadas (APT) Mustang Panda, también identificado en la comunidad de threat intelligence como Earth Preta, Fireant, HoneyMyte, Polaris y Twill Typhoon. El vector principal de ataque es una versión actualizada del backdoor avanzado COOLCLIENT, diseñado para facilitar la exfiltración masiva de datos.

### Contexto del Incidente

Mustang Panda es uno de los grupos de ciberespionaje con mayor actividad y sofisticación. Históricamente, ha centrado sus operaciones en el robo de información sensible de entidades gubernamentales, ONG, think tanks y organizaciones internacionales, empleando técnicas de spear phishing y malware personalizado. Su actividad encaja en la matriz MITRE ATT&CK en tácticas como Initial Access (TA0001), Defense Evasion (TA0005) y Exfiltration (TA0010). El año 2025 marca una evolución en sus campañas con la actualización del backdoor COOLCLIENT, detectando incidentes en al menos 16 organismos gubernamentales europeos y asiáticos, según reportes de varias unidades de ciberinteligencia y CERTs nacionales.

### Detalles Técnicos

#### CVE y Vectores de Ataque

Aunque el backdoor COOLCLIENT no explota una vulnerabilidad específica registrada en CVE, su campaña de propagación aprovecha principalmente el spear phishing con documentos maliciosos en formatos DOCX y PDF, que contienen macros o exploits de día cero para vulnerabilidades en suites ofimáticas (ej: CVE-2024-23897 en Microsoft Office). Una vez comprometido el endpoint, el payload ejecuta COOLCLIENT, que establece persistencia mediante modificaciones en el registro de Windows y el uso de scripts PowerShell ofuscados.

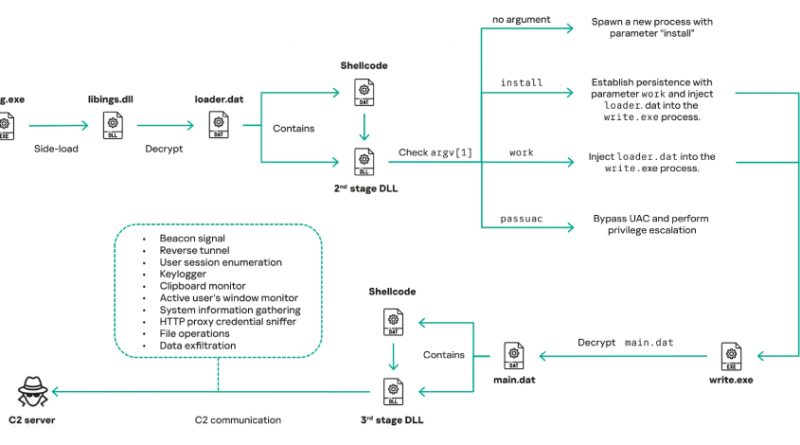

#### Técnicas, Tácticas y Procedimientos (TTP)

COOLCLIENT realiza técnicas de Command and Control (C2) sobre protocolos HTTPS y DNS tunneling, dificultando la detección por soluciones perimetrales tradicionales. El backdoor integra módulos para:

– Enumeración de archivos y directorios (T1083)

– Exfiltración de documentos y bases de datos (T1041)

– Captura de credenciales mediante keylogging (T1056)

– Ejecución de comandos arbitrarios (T1059)

– Manipulación de servicios y procesos del sistema (T1569)

El framework utilizado en las fases iniciales incluye herramientas como Cobalt Strike y Metasploit para el movimiento lateral y la elevación de privilegios. Los indicadores de compromiso (IoC) identificados incluyen hashes SHA256 únicos de las muestras de COOLCLIENT y dominios C2 recientemente registrados (ej: govsync[.]net, policyupdate[.]org).

### Impacto y Riesgos

El impacto de estas intrusiones es considerable: se ha verificado la exfiltración de decenas de gigabytes de información confidencial, incluyendo planes estratégicos, datos personales y documentos clasificados. Según fuentes del sector, las pérdidas económicas y operativas pueden superar los 50 millones de euros, considerando costes de respuesta, recuperación y posibles multas derivadas de la GDPR y la inminente aplicación de NIS2. El nivel de sofisticación de Mustang Panda y la capacidad de evadir soluciones EDR tradicionales incrementan el riesgo para infraestructuras críticas y sistemas OT.

### Medidas de Mitigación y Recomendaciones

Para mitigar el riesgo asociado a COOLCLIENT, los equipos de seguridad deben:

– Actualizar y parchear sistemas y aplicaciones, especialmente suites de ofimática.

– Implementar reglas YARA y firmas específicas para la detección de COOLCLIENT y sus variantes.

– Monitorizar tráfico de red en busca de patrones anómalos de C2 y DNS tunneling.

– Aplicar segmentación de red y políticas de mínimo privilegio.

– Endurecer la seguridad del endpoint con EDRs avanzados y análisis de comportamiento.

– Formar a usuarios en la identificación de correos de spear phishing.

Se recomienda el uso de frameworks de Threat Hunting y análisis forense para detectar actividad post-explotación.

### Opinión de Expertos

Analistas del sector, como los de Mandiant y Kaspersky, coinciden en que Mustang Panda se sitúa entre los actores APT más adaptativos y persistentes del panorama global. “La evolución de COOLCLIENT evidencia una profesionalización del ciberespionaje patrocinado por estados, con una clara orientación a la evasión y el sigilo”, afirma un analista principal de Mandiant. Además, la integración de técnicas de living-off-the-land (LOL) y herramientas legítimas dificulta la atribución y la respuesta ante incidentes.

### Implicaciones para Empresas y Usuarios

Las empresas que procesan datos sensibles, especialmente en sectores público, defensa y diplomacia, deben revisar y endurecer sus políticas de seguridad y respuesta a incidentes. La obligación de notificación temprana bajo GDPR y NIS2 implica que la detección precoz y la transparencia son críticas para minimizar sanciones y daños reputacionales. Los usuarios, por su parte, deben extremar la precaución ante correos inesperados y reforzar su formación en ciberseguridad.

### Conclusiones

La actualización de COOLCLIENT y su despliegue masivo por Mustang Panda suponen una amenaza significativa para la seguridad de la información a nivel estatal y corporativo. La sofisticación técnica y la capacidad de exfiltración de datos refuerzan la necesidad de estrategias de defensa multicapa, threat hunting proactivo y colaboración internacional en ciberinteligencia. La vigilancia continua y la actualización de capacidades defensivas serán determinantes para contrarrestar este tipo de amenazas dirigidas.

(Fuente: feeds.feedburner.com)