**Campaña global de cryptojacking compromete más de 3.500 sitios web mediante JavaScript**

—

### 1. Introducción

En las últimas semanas, una nueva campaña de cryptojacking ha comprometido más de 3.500 sitios web a nivel mundial. Este resurgimiento de ataques basados en JavaScript rememora los incidentes masivos protagonizados por CoinHive en 2017-2019, aunque ahora se observa una sofisticación notable en las técnicas de evasión y persistencia. El equipo de investigación de c/side ha sido el primero en alertar sobre el retorno silencioso de mineros de criptomonedas embebidos en páginas web legítimas, lo que incrementa de nuevo el riesgo para empresas, usuarios y administradores de sistemas.

—

### 2. Contexto del Incidente

El fenómeno del cryptojacking en navegadores parecía haber disminuido tras la clausura de CoinHive en 2019, motivada por la presión de fabricantes de navegadores y la inclusión de bloqueadores nativos de scripts mineros. Sin embargo, las recientes detecciones demuestran que los ciberdelincuentes han adaptado sus estrategias, aprovechando la menor vigilancia y las brechas en la cadena de suministro web.

La campaña identificada afecta principalmente a portales corporativos, medios de comunicación, tiendas online y sitios institucionales. El vector inicial de compromiso suele consistir en la explotación de vulnerabilidades conocidas en CMS (WordPress, Joomla, Drupal), plugins desactualizados o el abuso de servicios de terceros que inyectan JavaScript malicioso en las páginas visitadas por los usuarios.

—

### 3. Detalles Técnicos

#### Identificación y Tácticas

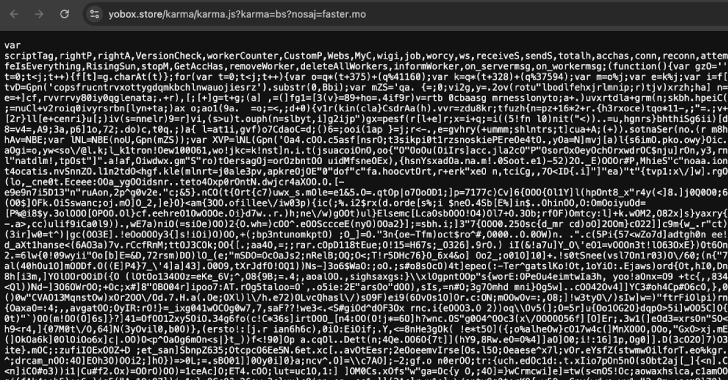

El análisis de c/side revela que el ataque utiliza scripts ofuscados de JavaScript cargados de forma asíncrona desde dominios previamente comprometidos. El objetivo principal es utilizar los recursos de CPU de los visitantes para minar criptomonedas como Monero (XMR), aprovechando su carácter anónimo y resistencia a la minería ASIC.

##### CVEs y vectores

Entre las vulnerabilidades explotadas destacan:

– **CVE-2023-23752** (WordPress): Permite escalada de privilegios y modificación de archivos.

– **CVE-2023-39349** (Joomla): Inyección de código a través de extensiones vulnerables.

– **CVE-2022-25236** (Drupal): Permite ejecución remota de código vía módulos comprometidos.

##### Tácticas, Técnicas y Procedimientos (TTPs) MITRE ATT&CK

– **TA0005 – Defense Evasion:** Uso de técnicas de ofuscación y cargas en memoria.

– **T1190 – Exploit Public-Facing Application:** Explotación de aplicaciones web expuestas.

– **T1059 – Command and Scripting Interpreter:** Inyección directa de JavaScript malicioso.

– **T1496 – Resource Hijacking:** Desvío de recursos informáticos para minería.

##### Indicadores de Compromiso (IoC)

– Dominios: `cdn-static[.]xyz`, `webmining[.]online`

– Hashes de scripts: SHA256: 2b3f4a1e…

– Solicitudes anómalas POST/GET a endpoints `/mining.js`

Además, se ha observado la utilización de frameworks de explotación automatizada como Metasploit y la integración de Cobalt Strike para el movimiento lateral, lo que facilita la persistencia del atacante en el entorno web comprometido.

—

### 4. Impacto y Riesgos

El impacto de esta campaña es significativo tanto para usuarios como para organizaciones:

– **Degradación de rendimiento:** El consumo intensivo de CPU provoca lentitud en los dispositivos de los visitantes y sobrecarga en servidores web.

– **Pérdida de reputación:** Las empresas afectadas pueden sufrir daño reputacional si sus sitios son catalogados como amenazas o bloqueados por navegadores y motores de búsqueda.

– **Riesgo de sanciones:** La explotación de recursos de usuarios sin consentimiento puede considerarse un incumplimiento del GDPR y las directrices de la NIS2.

– **Aumento de costes:** Incremento del uso de ancho de banda y recursos cloud, afectando directamente a la factura operativa.

—

### 5. Medidas de Mitigación y Recomendaciones

Para reducir la superficie de ataque y prevenir infecciones similares, se recomienda:

– **Actualizar CMS y plugins**: Mantener todos los componentes web al día con los últimos parches de seguridad.

– **Revisar cadenas de suministro**: Auditar periódicamente los scripts de terceros cargados en los sitios web.

– **Implantar CSP (Content Security Policy)**: Restringir la ejecución de scripts no autorizados.

– **Monitorización proactiva**: Implementar soluciones de WAF y EDR con reglas específicas para detectar actividad de cryptominería.

– **Análisis de IoC**: Utilizar herramientas SIEM para correlacionar indicadores de compromiso conocidos.

– **Políticas de respuesta**: Definir procedimientos de respuesta ante incidentes que incluyan la notificación a usuarios y autoridades competentes.

—

### 6. Opinión de Expertos

Especialistas en ciberseguridad como David Barroso (CounterCraft) y Marta Barrio (S21sec) coinciden en que el resurgimiento del cryptojacking demuestra la capacidad de adaptación de los actores de amenazas. Ambos señalan la importancia de la vigilancia continua y la formación de administradores sobre técnicas emergentes de evasión, ya que “la frontera entre el compromiso de la cadena de suministro y el abuso directo de recursos se está difuminando cada vez más”.

—

### 7. Implicaciones para Empresas y Usuarios

Para las empresas, el riesgo va más allá del uso indebido de recursos: la explotación de vulnerabilidades web puede abrir la puerta a ataques de mayor impacto, como ransomware o robo de datos. Los usuarios, por su parte, se ven expuestos a un uso no autorizado de sus dispositivos, con posibles consecuencias en la seguridad y privacidad de sus datos personales.

La obligatoriedad del cumplimiento normativo (GDPR, NIS2) exige a las organizaciones demostrar diligencia debida en la protección de sus activos y la notificación de incidentes a la AEPD y al CCN-CERT en España.

—

### 8. Conclusiones

La campaña global de cryptojacking a través de JavaScript evidencia que los ataques a la cadena de suministro web siguen siendo una amenaza relevante y rentable para los ciberdelincuentes. La combinación de exploits automatizados, técnicas de evasión y aprovechamiento de brechas en CMS obliga a una vigilancia constante, actualización de sistemas y revisión continua de políticas de seguridad web. Solo una defensa en profundidad y la colaboración sectorial permitirán minimizar el impacto de campañas similares en el futuro inmediato.

(Fuente: feeds.feedburner.com)