CBI desmantela un entramado internacional de soporte técnico fraudulento dirigido a Reino Unido y Australia

Introducción

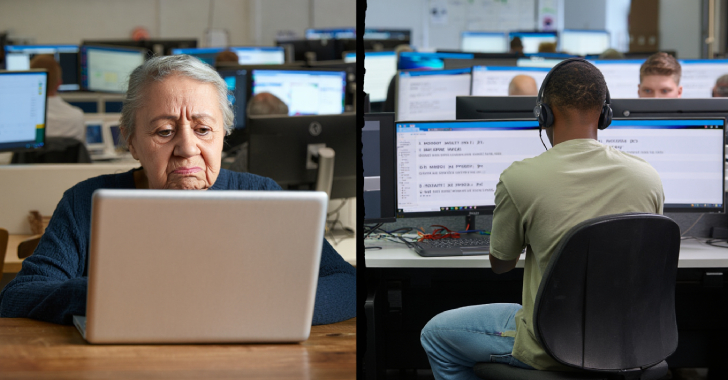

El Buró Central de Investigaciones de la India (CBI) ha anunciado recientemente una operación coordinada para desarticular un entramado internacional de ciberdelincuencia especializado en fraudes de soporte técnico. Este grupo criminal, catalogado por las autoridades como altamente sofisticado, tenía como principales objetivos a ciudadanos de Reino Unido y Australia, empleando técnicas avanzadas de ingeniería social y herramientas automatizadas para llevar a cabo sus ataques. El impacto económico del fraude es significativo: solo en Reino Unido, las pérdidas superan las 390.000 libras esterlinas (aproximadamente 525.000 dólares), una cifra que subraya la magnitud y la eficacia de estas campañas.

Contexto del Incidente

El fraude de soporte técnico no es nuevo, pero en los últimos años ha evolucionado considerablemente. Inicialmente, este tipo de estafas se basaba en llamadas telefónicas genéricas, pero el modus operandi actual combina campañas de phishing, sitios web clonados y una sofisticada suplantación de identidad para simular servicios de asistencia de grandes compañías tecnológicas como Microsoft, Apple o proveedores de antivirus. El grupo desmantelado por el CBI actuaba de forma transnacional, empleando infraestructuras tanto en India como en otros países para dificultar la atribución y el rastreo de sus actividades.

Detalles Técnicos

Las investigaciones del CBI han revelado que el grupo utilizaba múltiples vectores de ataque y técnicas recogidas en el framework MITRE ATT&CK, entre ellas:

– **Phishing (T1566):** Envío masivo de correos electrónicos y mensajes SMS con enlaces a páginas fraudulentas de soporte técnico.

– **Impersonation:**

– **Spear Phishing via Service (T1192):** Personalización de mensajes en función del perfil de la víctima.

– **Masquerading (T1036):** Clonación de páginas web legítimas.

– **Remote Access Tools (RATs):** Instalación de software de acceso remoto como AnyDesk, TeamViewer o variantes de NetSupport Manager tras convencer al usuario de que necesita asistencia técnica.

– **Execution via Command-Line Interface (T1059):** Uso de PowerShell y scripts maliciosos para el despliegue de payloads adicionales una vez obtenida la interacción inicial.

– **Persistence (T1547):** Creación de tareas programadas o modificaciones en el registro de Windows para mantener el acceso.

La investigación ha identificado indicadores de compromiso (IoC) tales como dominios falsos, direcciones IP asociadas a servidores de C2 (Comando y Control), hashes de ejecutables maliciosos y patrones de llamadas telefónicas automatizadas. No se descarta el uso de frameworks conocidos como Metasploit para la explotación de vulnerabilidades y Cobalt Strike para el movimiento lateral y la exfiltración de datos.

Impacto y Riesgos

El impacto directo en Reino Unido se cuantifica en más de 390.000 libras esterlinas en pérdidas, afectando tanto a usuarios particulares como a pequeñas empresas. Se estima que el número real de afectados podría ser hasta un 30% superior al reportado, dada la alta tasa de infradenuncia en este tipo de fraudes. Más allá de la pérdida económica, se observan riesgos adicionales:

– Robo de credenciales y posible acceso a información sensible.

– Instalación de ransomware o troyanos bancarios tras la primera infección.

– Compromiso de redes empresariales a través de dispositivos personales vulnerados.

– Riesgo de incumplimiento normativo (GDPR, NIS2) en caso de filtración de datos personales o corporativos.

Medidas de Mitigación y Recomendaciones

Para mitigar este tipo de amenazas, los expertos recomiendan:

– Formación continua para empleados y usuarios en materia de ingeniería social y detección de fraudes.

– Implementación de filtros avanzados de correo electrónico y monitorización de tráfico DNS para identificar dominios fraudulentos.

– Restricción del uso de herramientas de acceso remoto no autorizadas mediante políticas de seguridad y whitelisting de aplicaciones.

– Despliegue de soluciones EDR (Endpoint Detection and Response) con capacidad para detectar IoC asociados.

– Segmentación de red y aplicación del principio de mínimo privilegio para limitar el impacto de una posible intrusión.

– Actualización y parcheo regular de sistemas operativos y aplicaciones.

Opinión de Expertos

Analistas de ciberseguridad consultados destacan la creciente profesionalización de estos grupos, que combinan recursos técnicos con una comprensión profunda del factor humano. “El éxito de estos fraudes radica en su capacidad para explotar la confianza y el desconocimiento del usuario final”, señala un responsable de operaciones SOC de una multinacional. Además, advierten sobre la utilización de infraestructuras descentralizadas y servicios de VoIP para eludir la trazabilidad policial.

Implicaciones para Empresas y Usuarios

La proliferación de fraudes de soporte técnico plantea desafíos adicionales para los responsables de ciberseguridad corporativa. Las empresas deben reforzar sus controles de acceso remoto y asegurarse de que sus empleados sean capaces de identificar comunicaciones sospechosas. El incumplimiento de la normativa europea (GDPR, NIS2) puede derivar en sanciones económicas significativas y un daño reputacional irreversible. Por su parte, los usuarios particulares deben ser conscientes de que ninguna empresa legítima solicitará el acceso remoto no solicitado a sus dispositivos.

Conclusiones

La operación del CBI pone de manifiesto la necesidad de una cooperación internacional más estrecha para combatir el cibercrimen transnacional. Si bien el desmantelamiento de este grupo constituye un avance significativo, el dinamismo de las amenazas exige una vigilancia continua y una actualización constante de las estrategias de defensa. Tanto organizaciones como usuarios deben mantenerse alerta y adoptar un enfoque proactivo para proteger sus activos digitales frente a este tipo de fraudes cada vez más sofisticados.

(Fuente: feeds.feedburner.com)