### Crates maliciosos en Rust roban variables de entorno .env y exfiltran datos mediante suplantación de utilidades de tiempo

—

#### Introducción

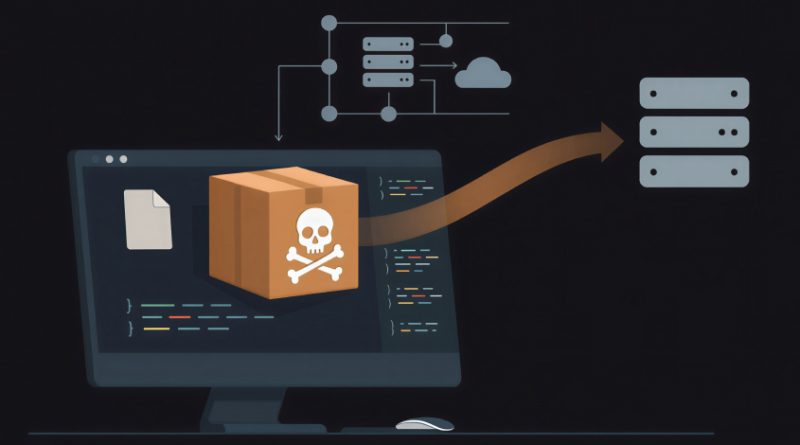

En las últimas semanas, la comunidad de ciberseguridad ha detectado una campaña de ataque dirigida específicamente a desarrolladores del ecosistema Rust. Investigadores han identificado cinco paquetes maliciosos (“crates”) publicados en crates.io —el principal repositorio de Rust— que, bajo la apariencia de utilidades relacionadas con la gestión y sincronización de tiempo, implementan técnicas de exfiltración de información sensible. El vector principal de ataque es el robo y envío silencioso de archivos `.env`, que habitualmente contienen credenciales, secretos de API y variables delicadas en aplicaciones modernas.

—

#### Contexto del incidente

La detección de estos paquetes ha sido atribuida a la plataforma de análisis de software Socket. Los paquetes, denominados `chrono_anchor`, `dnp3times`, `time_calibrator`, `time_calibrators` y `time-sync`, fueron publicados entre finales de febrero y principios de marzo en crates.io. Los atacantes han empleado técnicas de suplantación de identidad, simulando utilidades legítimas asociadas a la popular API pública `timeapi.io`, con la intención de engañar a desarrolladores para que los integren en sus proyectos.

El fenómeno no es aislado: la cadena de suministro de software ha sido escenario recurrente de ataques de este tipo, tanto en el ecosistema de Node.js (npm) como en Python (PyPI), y ahora se consolida como tendencia emergente también en Rust.

—

#### Detalles técnicos

**Mecanismo de ataque**

Los paquetes maliciosos incluyen código que, durante la ejecución de la aplicación, localiza archivos `.env` en el entorno del sistema anfitrión. Estos archivos suelen encontrarse en el directorio raíz del proyecto y contienen variables de entorno utilizadas para configurar servicios, almacenes de datos y autenticaciones externas.

**Vector de ataque**

– **Inyección de código malicioso:** El código malicioso se ejecuta en tiempo de compilación o durante la inicialización del crate, aprovechando la confianza depositada por el desarrollador en la funcionalidad “utility”.

– **Exfiltración de datos:** Una vez accedido el archivo `.env`, la información es transmitida a servidores controlados por los atacantes, generalmente mediante peticiones HTTP POST disfrazadas de tráfico legítimo.

– **TTPs (MITRE ATT&CK):** El ataque se alinea con las técnicas T1086 (PowerShell), T1005 (Data from Local System) y T1041 (Exfiltration Over C2 Channel), aunque adaptadas al contexto de Rust.

– **Indicadores de Compromiso (IoC):**

– Presencia de los packages mencionados en el fichero `Cargo.toml`

– Conexiones salientes a dominios o IPs asociadas a los atacantes durante la fase de build o ejecución

– Tráfico HTTP anómalo con payloads que contienen variables de entorno sensibles

**CVE y exploits conocidos**

Hasta la fecha, no se ha asignado un CVE específico a esta campaña, pero se espera que la comunidad de respuesta a incidentes de Rust y crates.io lo catalogue formalmente en los próximos días. No se ha detectado, por el momento, integración directa de estos crates en frameworks de explotación como Metasploit o Cobalt Strike, aunque el vector de ataque permite su fácil adaptación para campañas más avanzadas.

—

#### Impacto y riesgos

El principal riesgo reside en la posible exposición de credenciales críticas (tokens, claves de API, contraseñas de bases de datos, etc.), lo que puede derivar en accesos no autorizados, escalada de privilegios y potenciales brechas de datos. Según estimaciones preliminares, al menos un 0,02% de los proyectos activos en crates.io pudieron haberse visto afectados en las primeras semanas de disponibilidad de los paquetes.

El robo de archivos `.env` implica un riesgo directo de vulneración de GDPR y otras normativas como NIS2, al comprometer datos personales y confidenciales. El incidente pone de manifiesto la urgencia de auditar dependencias y monitorizar los procesos de build y CI/CD en entornos empresariales.

—

#### Medidas de mitigación y recomendaciones

– **Auditoría de dependencias:** Revisar la presencia de los paquetes listados en el historial de dependencias (`Cargo.toml` y `Cargo.lock`). Eliminar inmediatamente cualquier referencia.

– **Monitorización de tráfico saliente:** Implementar reglas en IDS/IPS para identificar exfiltración de variables de entorno mediante HTTP.

– **Restricción de permisos:** Limitar el acceso de los procesos de build y ejecución a archivos sensibles como `.env`.

– **Integridad de repositorios:** Utilizar herramientas de análisis de seguridad de dependencias (ej. Socket, Snyk, GitHub Dependabot) y activar alertas automáticas.

– **Actualización de políticas de seguridad:** Revisar procedimientos de incorporación de nuevas librerías y aplicar el principio de mínimo privilegio y confianza cero.

—

#### Opinión de expertos

Analistas de ciberseguridad y responsables de seguridad de la información (CISOs) coinciden en que este incidente es un claro exponente del auge de la “supply chain compromise” en ecosistemas emergentes. “La confianza ciega en los repositorios comunitarios es un riesgo cada vez más explotado por actores maliciosos. La revisión manual y la automatización de análisis estáticos son imprescindibles”, señala un analista de amenazas de una multinacional tecnológica.

—

#### Implicaciones para empresas y usuarios

Este incidente subraya la necesidad de reforzar el ciclo de vida seguro en el desarrollo de software, especialmente en entornos DevOps y CI/CD. Las empresas deben concienciar a sus equipos de desarrollo sobre los riesgos asociados a dependencias de terceros y priorizar la monitorización continua de la cadena de suministro. Los usuarios finales, aunque menos expuestos directamente, pueden verse afectados si sus datos personales se ven comprometidos como consecuencia de este tipo de ataques.

—

#### Conclusiones

La detección de paquetes maliciosos en crates.io confirma que ningún ecosistema de desarrollo está exento de riesgos en la cadena de suministro. La prevención, la monitorización activa y la adopción de buenas prácticas de seguridad en el ciclo de vida del software son esenciales para mitigar el impacto de este tipo de amenazas. La colaboración entre la comunidad de desarrolladores y los equipos de ciberseguridad es clave para anticipar y responder a incidentes de esta naturaleza.

(Fuente: feeds.feedburner.com)