Debilidades en la verificación de extensiones en IDEs exponen a desarrolladores a ejecución de código malicioso

Introducción

Un reciente estudio de seguridad ha sacado a la luz preocupantes deficiencias en los mecanismos de verificación de extensiones de entornos de desarrollo integrados (IDEs) ampliamente utilizados, como Microsoft Visual Studio Code, Visual Studio, IntelliJ IDEA y Cursor. Estas vulnerabilidades abren la puerta a atacantes para introducir código malicioso en las máquinas de desarrolladores, comprometiendo tanto la integridad de los proyectos como la seguridad de los entornos corporativos. Este artículo analiza en profundidad los hallazgos, el alcance técnico del problema, los riesgos asociados y las mejores prácticas recomendadas para mitigar esta amenaza creciente, en un escenario donde la cadena de suministro de software es un vector de ataque cada vez más relevante.

Contexto del Incidente o Vulnerabilidad

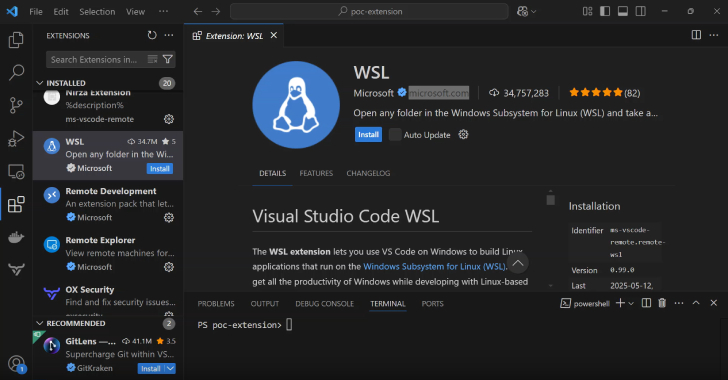

El auge de los IDEs modernos y su ecosistema de extensiones ha revolucionado la productividad de los desarrolladores, pero también ha introducido nuevos vectores de ataque. Según el estudio, los procesos de verificación y publicación de extensiones en plataformas como Visual Studio Code, Visual Studio, IntelliJ IDEA y Cursor presentan debilidades que los atacantes pueden explotar para distribuir malware bajo la apariencia de herramientas legítimas. La investigación se centró principalmente en Visual Studio Code, cuya marketplace de extensiones cuenta con más de 35.000 plugins y donde se identificaron las lagunas más críticas en los controles de seguridad.

Detalles Técnicos

La vulnerabilidad principal reside en controles de verificación insuficientes durante la publicación y actualización de extensiones. En el caso de Visual Studio Code, se descubrió que los editores pueden agregar funcionalidades adicionales y modificar el comportamiento de la extensión tras superar una revisión inicial básica. Este proceso de validación se basa en análisis automáticos de manifiestos y firmas, pero carece de una revisión exhaustiva del código fuente o de sus dependencias.

CVE y vectores de ataque: Aunque al cierre de este artículo no se ha asignado un CVE específico, la naturaleza del fallo sugiere un riesgo de ejecución de código arbitrario (TTP MITRE ATT&CK: T1195 “Supply Chain Compromise” y T1059 “Command and Scripting Interpreter”). Los atacantes pueden:

– Incorporar cargas maliciosas mediante actualizaciones posteriores a la aprobación inicial.

– Enmascarar la funcionalidad real aprovechando dependencias externas ofuscadas.

– Aprovechar la falta de verificación de integridad en la descarga de extensiones.

IoC (Indicadores de Compromiso): Se han detectado extensiones que, una vez instaladas, establecen conexiones a dominios externos, descargan payloads adicionales y ejecutan scripts en el contexto del usuario. Herramientas como Metasploit y Cobalt Strike pueden ser integradas como payloads secundarios para el control remoto de los sistemas comprometidos.

Impacto y Riesgos

El alcance del problema es significativo: según estimaciones del estudio, alrededor del 12% de las extensiones analizadas presentan riesgos potenciales derivados de dependencias no auditadas, y se estima que más de un millón de desarrolladores podrían estar expuestos. El impacto potencial incluye:

– Ejecución remota de código malicioso con privilegios de usuario o superiores.

– Robo de credenciales, tokens de acceso a repositorios, secretos de CI/CD y propiedad intelectual.

– Movimientos laterales dentro de entornos corporativos, facilitando ataques de mayor alcance.

En términos económicos, la brecha de seguridad en la cadena de suministro de software se ha traducido en pérdidas superiores a los 45 millones de dólares en incidentes reportados durante los últimos 24 meses, según datos de la Ponemon Institute.

Medidas de Mitigación y Recomendaciones

Para mitigar estos riesgos, se recomienda a los equipos de seguridad y administradores de sistemas:

– Restringir la instalación de extensiones únicamente a repositorios oficiales y revisadas por el equipo interno.

– Implementar políticas de allowlist/denylist para extensiones en entornos corporativos.

– Realizar análisis estáticos y dinámicos adicionales sobre el código fuente de las extensiones antes de su despliegue masivo.

– Monitorizar conexiones salientes y comportamientos anómalos de los procesos asociados al IDE.

– Mantener actualizados los IDEs y sus componentes, aplicando parches de seguridad de forma prioritaria.

Opinión de Expertos

Expertos en ciberseguridad, como Daniel Cuthbert, miembro del Open Web Application Security Project (OWASP), advierten que “la confianza ciega en los procesos automáticos de validación es una receta para el desastre en entornos de desarrollo modernos”. Además, recomiendan a los fabricantes de IDEs reforzar sus pipelines de revisión y ofrecer mayor transparencia sobre los cambios en las extensiones, incluyendo el uso de hashes verificables y análisis de dependencias.

Implicaciones para Empresas y Usuarios

Desde el punto de vista normativo, la exposición a este tipo de amenazas puede suponer un incumplimiento grave del GDPR y de la inminente NIS2, especialmente en organizaciones que gestionan datos sensibles o infraestructuras críticas. Las empresas deben considerar la seguridad de la cadena de suministro de software como parte integral de su estrategia de ciberseguridad, estableciendo controles estrictos sobre los componentes de terceros integrados en sus entornos de desarrollo.

Conclusiones

La investigación muestra que la seguridad en los IDEs y sus extensiones sigue siendo un eslabón débil en la cadena de suministro de software. La falta de controles robustos en la verificación y actualización de extensiones representa una amenaza real y tangible, que requiere la atención urgente de fabricantes, desarrolladores y responsables de seguridad. Solo mediante un esfuerzo conjunto y la adopción de buenas prácticas se podrá mitigar el riesgo de ataques dirigidos a entornos de desarrollo, protegiendo tanto los activos empresariales como la integridad de los proyectos de software.

(Fuente: feeds.feedburner.com)