EDDIESTEALER: Nuevo infostealer en Rust se propaga mediante CAPTCHA falsos y PowerShell

Introducción

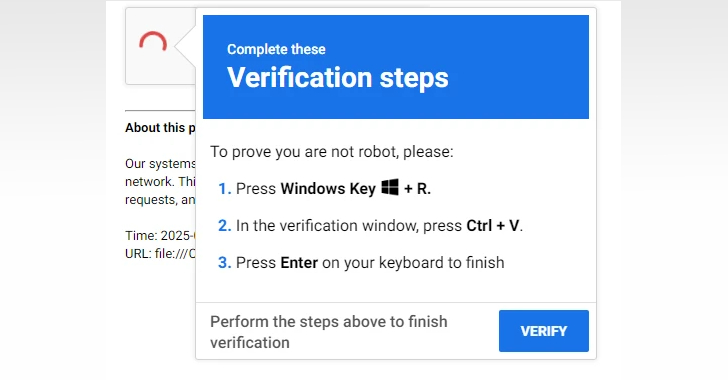

En las últimas semanas, los equipos de ciberseguridad han detectado una campaña de malware especialmente sofisticada que distribuye un infostealer de nueva generación denominado EDDIESTEALER. Esta amenaza, escrita en Rust y dirigida a la exfiltración de datos sensibles, destaca por aprovechar técnicas avanzadas de ingeniería social, en concreto el señuelo de CAPTCHA falsos –conocido como ClickFix–, y la ejecución de scripts maliciosos en PowerShell. El objetivo principal de esta campaña es el robo de credenciales, información financiera y otros datos confidenciales en entornos empresariales y de usuario final.

Contexto del Incidente

La campaña de EDDIESTEALER ha sido identificada a través de diversas telemetrías de inteligencia de amenazas y ha mostrado un incremento sustancial en los intentos de infección, principalmente en Europa y América del Norte. El vector inicial es la redirección de víctimas a páginas fraudulentas que simulan un proceso legítimo de verificación CAPTCHA. Este mecanismo, conocido como ClickFix, ha proliferado en los últimos meses por su efectividad para evadir barreras de concienciación y simulaciones de phishing tradicionales.

Al completar el falso CAPTCHA, la víctima es instruida para ejecutar un archivo PowerShell camuflado como un componente de verificación, lo que desencadena la descarga y ejecución del payload: EDDIESTEALER. El despliegue de este malware ha sido identificado tanto en ataques dirigidos como en campañas masivas, afectando especialmente a empresas con políticas laxas de ejecución de scripts y a usuarios domésticos sin soluciones EDR avanzadas.

Detalles Técnicos

EDDIESTEALER está programado íntegramente en Rust, un lenguaje cada vez más empleado en malware moderno por su capacidad multiplataforma y dificultad para ser analizado estáticamente. La muestra analizada no dispone de CVE asignado, dado que se trata de una amenaza emergente sin explotación de vulnerabilidades conocidas, sino de ingeniería social y abuso del intérprete de PowerShell (T1059.001 según MITRE ATT&CK).

TTPs observadas:

– Vector inicial: Ingeniería social mediante páginas web con CAPTCHA falsos (T1566.002).

– Descarga y ejecución: Script PowerShell ofuscado, que emplea técnicas anti-análisis y anti-VM (T1027, T1497).

– Payload: Binario Rust comprimido y ofuscado para evasión de firmas.

– Capacidad de persistencia: Modificación de claves de registro de Windows (T1547.001).

– Exfiltración: Uso de conexiones HTTPS cifradas a servidores C2 alojados en infraestructuras comprometidas y dominios temporales (IoC: direcciones IP y dominios identificados en listas de amenazas actualizadas).

– Recolección de información: Credenciales almacenadas en navegadores, cookies, datos autofill y archivos sensibles (T1555, T1005).

Según análisis de sandbox, EDDIESTEALER utiliza técnicas de evasión avanzadas, como la fragmentación de payload y el cifrado de comunicaciones con TLS 1.3, dificultando la detección por soluciones IDS/IPS convencionales.

Impacto y Riesgos

El impacto de EDDIESTEALER es especialmente crítico en sectores que gestionan gran volumen de credenciales y datos transaccionales. Se estima que, en tan solo una semana, la campaña ha afectado a más de 10.000 endpoints, con tasas de infección superiores al 3% en organizaciones con políticas de ejecución de scripts permisivas. El robo de credenciales puede facilitar el movimiento lateral, el acceso a redes corporativas y el lanzamiento de ataques adicionales, como ransomware o fraude financiero.

A nivel de cumplimiento normativo, incidentes de este tipo pueden suponer infracciones graves del GDPR y la Directiva NIS2 en el ámbito europeo, con sanciones económicas potenciales que pueden alcanzar hasta el 4% de la facturación anual global.

Medidas de Mitigación y Recomendaciones

Las principales medidas defensivas pasan por:

– Restringir la ejecución de PowerShell no firmado mediante GPOs y AppLocker.

– Implementar soluciones EDR/XDR con capacidades de detección de binarios en Rust y scripts ofuscados.

– Monitorizar IoCs asociados: dominios, hashes y direcciones IP proporcionados por fuentes de inteligencia de amenazas.

– Concienciar a los usuarios sobre riesgos de ingeniería social y campañas de CAPTCHA falsos.

– Aplicar segmentación de redes y política de mínimos privilegios.

– Revisar logs de autenticación y eventos de modificación de registros.

Opinión de Expertos

Analistas de amenazas han señalado la elección de Rust como un factor diferenciador, ya que dificulta el trabajo de reversing y la generación de firmas estáticas. Además, la combinación de ingeniería social y scripts PowerShell sigue siendo uno de los métodos más eficaces para evadir controles tradicionales. Especialistas recomiendan reforzar la monitorización de endpoints y la inspección de tráfico cifrado, especialmente en organizaciones sujetas a regulaciones estrictas.

Implicaciones para Empresas y Usuarios

Para las empresas, la aparición de EDDIESTEALER refuerza la necesidad de adoptar un enfoque Zero Trust, limitar la exposición de endpoints y reforzar la formación en ingeniería social. Los usuarios, por su parte, deben sospechar de procesos de verificación inusuales y evitar la ejecución de archivos o comandos que no provengan de fuentes verificadas.

Conclusiones

EDDIESTEALER representa una evolución relevante en las campañas de infostealers, combinando técnicas de evasión avanzadas, ingeniería social y programación en Rust. La amenaza subraya la importancia de combinar controles técnicos, formación continua y actualización de fuentes de inteligencia para mitigar riesgos en un escenario cada vez más sofisticado.

(Fuente: feeds.feedburner.com)