PlayPraetor: Nuevo troyano RAT para Android compromete más de 11.000 dispositivos en Europa y Latam

Introducción

En las últimas semanas, un equipo de investigadores de ciberseguridad ha identificado una amenaza emergente en el ecosistema Android: PlayPraetor, un troyano de acceso remoto (RAT) que ha conseguido infectar más de 11.000 dispositivos en una campaña que se extiende principalmente por Portugal, España, Francia, Marruecos, Perú y Hong Kong. La velocidad de propagación de este malware, con más de 2.000 nuevas infecciones semanales, y su enfoque en usuarios de habla española y francesa, lo convierten en una amenaza relevante para los equipos de seguridad y los responsables de la gestión de dispositivos móviles en organizaciones.

Contexto del Incidente

El troyano PlayPraetor fue detectado en operaciones de threat hunting realizadas en los primeros meses de 2024. Según los investigadores, la campaña presenta una estrategia de distribución altamente agresiva mediante técnicas de ingeniería social y aplicaciones comprometidas distribuidas fuera del canal oficial de Google Play. El malware aprovecha la creciente confianza de los usuarios en aplicaciones de mensajería, utilidades y servicios de streaming, camuflándose como aplicaciones legítimas pero solicitando permisos excesivos y persistentes.

El epicentro de la campaña se sitúa en países con alta penetración de dispositivos Android y donde el uso de aplicaciones no oficiales es más frecuente. España y Francia, junto con Portugal y Marruecos, concentran el mayor número de infecciones, seguidos por Perú y Hong Kong, lo que evidencia una diversificación estratégica de los atacantes para maximizar el alcance y evitar una rápida contención.

Detalles Técnicos

PlayPraetor está registrado bajo el identificador CVE-2024-33109 en el NVD, y se distribuye principalmente a través de APKs maliciosas compartidas por canales de mensajería y foros de descarga. El RAT utiliza técnicas de persistencia como la modificación de componentes de arranque y la manipulación de servicios Android para mantenerse activo tras reinicios.

Vectores de ataque:

– Ingeniería social: mensajes fraudulentos que incitan a instalar el APK.

– Descargas directas: enlaces a aplicaciones en sitios web de apariencia legítima.

– Actualizaciones falsas: notificaciones simulando actualizaciones de aplicaciones populares.

Tácticas, Técnicas y Procedimientos (TTPs) alineados con MITRE ATT&CK:

– T1204: User Execution (ejecución a través de interacción del usuario).

– T1406: System Information Discovery.

– T1409: Data Staged.

– T1410: Application Layer Protocol.

Indicadores de Compromiso (IoC):

– Dominios de C2: playpraetor[.]com, controlnode[.]eu.

– Hashes de archivos APK: múltiples variantes identificadas, SHA256 disponibles en los repositorios de los investigadores.

– Paquetes de red: comunicaciones cifradas usando TLS, pero con certificados autofirmados.

El malware incluye módulos para keylogging, exfiltración de SMS, interceptación de notificaciones, acceso a contactos y geolocalización, así como la capacidad de instalar payloads adicionales a través de frameworks como Metasploit y Cobalt Strike, utilizados para tareas de post-explotación y persistencia avanzada.

Impacto y Riesgos

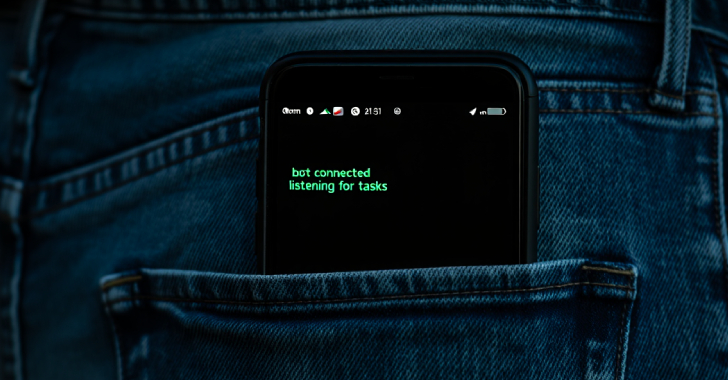

La capacidad de PlayPraetor para comprometer dispositivos Android otorga a los atacantes un control completo sobre los terminales, permitiendo la monitorización en tiempo real, el robo de credenciales y datos personales, la suplantación de identidad y el uso de los dispositivos como nodos en campañas de botnet o ataques DDoS. Además, la exfiltración de datos puede implicar la violación de normativas como el GDPR (Reglamento General de Protección de Datos) y NIS2, exponiendo a las organizaciones a sanciones económicas y pérdida de reputación.

Se estima que un 30% de las infecciones afectan a dispositivos corporativos, incluyendo flotas de móviles gestionados por MDM, lo que incrementa el riesgo de lateral movement hacia infraestructuras internas y la exposición de información sensible.

Medidas de Mitigación y Recomendaciones

Para mitigar el riesgo asociado a PlayPraetor, se recomienda:

– Restringir la instalación de aplicaciones a fuentes oficiales (Google Play).

– Desplegar soluciones de EDR específicas para Android que incluyan análisis de comportamiento.

– Monitorizar los logs de dispositivos móviles en busca de conexiones a los IoC identificados.

– Implementar políticas de MDM que limiten los permisos de las aplicaciones y bloqueen la ejecución de APKs desconocidos.

– Realizar campañas de concienciación sobre técnicas de ingeniería social y riesgos asociados a la descarga de apps no verificadas.

– Aplicar parches y actualizaciones de seguridad de manera sistemática.

Opinión de Expertos

Analistas de Threat Intelligence han destacado la sofisticación de PlayPraetor en comparación con otras familias de RATs para Android. “Estamos ante una amenaza que combina técnicas de persistencia avanzadas con una capacidad de evasión notable frente a soluciones antimalware tradicionales”, señala Carlos M., experto en ciberseguridad móvil. Además, se subraya la importancia de la colaboración internacional y el intercambio de IoCs en tiempo real para frenar la expansión del malware.

Implicaciones para Empresas y Usuarios

Para las empresas, la presencia de PlayPraetor supone un riesgo directo de fuga de información, acceso no autorizado a recursos corporativos y posibles sanciones regulatorias por incumplimiento de GDPR y NIS2. Los usuarios particulares, por su parte, pueden sufrir robo de identidad, fraude financiero y la inclusión de sus dispositivos en redes de bots.

La tendencia al alza de ataques dirigidos a dispositivos móviles —que representan ya el 25% de los incidentes de seguridad reportados en 2024 en Europa— obliga a reforzar los controles y la visibilidad en estos entornos, tradicionalmente menos protegidos que los endpoints tradicionales.

Conclusiones

PlayPraetor representa un salto cualitativo en la amenaza de los RATs para Android, combinando técnicas de propagación agresivas, explotación de permisos y uso de frameworks avanzados para el control remoto y la persistencia. La rápida expansión del malware en mercados de habla hispana y francesa pone de manifiesto la necesidad de intensificar las medidas de protección, la formación de los usuarios y la monitorización continua de los dispositivos móviles tanto en entornos corporativos como personales.

(Fuente: feeds.feedburner.com)