Investigadores alertan sobre una evolución crítica de la campaña GlassWorm en el registro Open VSX

## Introducción

Recientes investigaciones han sacado a la luz una nueva variante de la campaña GlassWorm que supone una escalada sin precedentes en la manera en que los actores de amenazas están explotando el ecosistema de extensiones para entornos de desarrollo, específicamente a través del registro Open VSX. Esta evolución representa un riesgo creciente para desarrolladores, equipos de seguridad y organizaciones que dependen de entornos de desarrollo integrados (IDEs) como Visual Studio Code y sus derivados, donde la proliferación de extensiones maliciosas está siendo cada vez más sofisticada y difícil de detectar.

## Contexto del Incidente

GlassWorm, una campaña de malware que había sido detectada previamente en repositorios de extensiones, ha mutado su metodología de propagación. Tradicionalmente, los atacantes insertaban cargas maliciosas directamente en cada extensión comprometida. Sin embargo, en esta nueva fase, los operadores de GlassWorm están explotando funcionalidades legítimas del ecosistema Open VSX, como `extensionPack` y `extensionDependencies`, para distribuir infecciones de forma transitiva y encubierta. Esto significa que extensiones aparentemente legítimas y autónomas pueden incorporar dependencias ocultas a otras extensiones, que a su vez contienen el código malicioso.

Según los analistas, esta táctica incrementa notablemente el alcance de la campaña y la dificultad de su detección, ya que el usuario o administrador puede instalar una extensión legítima sin percatarse de que arrastra consigo componentes maliciosos a través de la red de dependencias.

## Detalles Técnicos

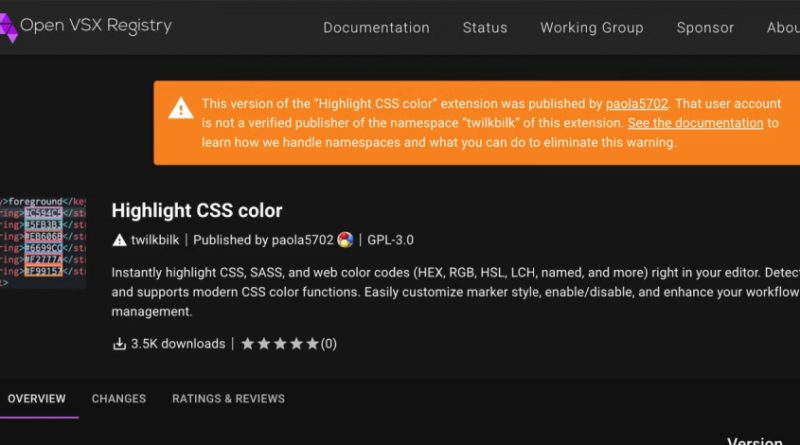

La nueva ola de GlassWorm ha sido identificada en el registro de Open VSX, un repositorio ampliamente utilizado en entornos empresariales y comunitarios, especialmente por distribuciones como Eclipse Theia, Gitpod e incluso algunos forks de VS Code.

### Vectores de ataque

Los atacantes están abusando de las propiedades `extensionPack` y `extensionDependencies` en el manifiesto de las extensiones. Estas características, diseñadas para facilitar instalaciones agrupadas y dependencias funcionales, están siendo utilizadas para encadenar extensiones maliciosas de manera indirecta. Al instalar una extensión aparentemente inocua, el sistema instala automáticamente todas las extensiones incluidas en el `extensionPack` o señaladas como dependencias, lo que facilita la ejecución de cargas maliciosas sin intervención explícita del usuario.

### TTPs y MITRE ATT&CK

La campaña se alinea con técnicas del framework MITRE ATT&CK como:

– T1195 (Supply Chain Compromise)

– T1204 (User Execution: Malicious File)

– T1129 (Shared Modules)

### Indicadores de compromiso (IoC)

– Extensiones con nombres y descripciones similares a las oficiales pero con dependencias sospechosas no documentadas.

– Manifiestos con largas listas de dependencias, muchas de ellas poco conocidas o recientemente publicadas.

– Uso de scripts ofuscados en las extensiones dependientes, que descargan y ejecutan payloads adicionales (típicamente backdoors o stealers).

### CVEs y exploits conocidos

Aunque no se ha asignado un CVE específico hasta el momento, la táctica se basa en vulnerabilidades inherentes al modelo de confianza y publicación del propio Open VSX, que carece de mecanismos sólidos de revisión y análisis automático de dependencias.

## Impacto y Riesgos

Esta nueva técnica incrementa la superficie de ataque en varios niveles:

– **Escalabilidad**: Un único paquete puede infectar cientos de sistemas a través de dependencias transitivas.

– **Dificultad de detección**: Las soluciones de seguridad tradicionales pueden pasar por alto extensiones aparentemente inofensivas.

– **Persistencia**: Al estar distribuido entre múltiples paquetes, el malware puede sobrevivir incluso tras desinstalar la extensión principal.

– **Afectación**: Se estima que alrededor del 3-5% de los proyectos corporativos que utilizan Open VSX podrían haber sido expuestos, con daños potenciales que van desde la exfiltración de credenciales DevOps hasta la ejecución remota de código, dependiendo de los payloads secundarios.

## Medidas de Mitigación y Recomendaciones

1. **Auditoría de extensiones**: Revisar todas las extensiones instaladas, prestando especial atención a los campos `extensionPack` y `extensionDependencies`.

2. **Monitorización de tráfico**: Implementar reglas de detección para conexiones inusuales desde los IDEs hacia dominios desconocidos.

3. **Bloqueo de extensiones no verificadas**: Restringir la instalación de extensiones a listas blancas aprobadas.

4. **Revisión de logs**: Analizar los historiales de instalación y actualización de extensiones en los sistemas de desarrollo.

5. **Actualización de políticas**: Adaptar las políticas de seguridad según las recomendaciones de la NIS2 y los requisitos de cumplimiento del GDPR, especialmente en lo referente a la protección de datos sensibles en entornos de desarrollo.

## Opinión de Expertos

Analistas de diversas firmas de ciberseguridad coinciden en que este enfoque marca una nueva tendencia en la explotación de la cadena de suministro software. Según Javier Ortega, CISO de una empresa tecnológica europea, “la confianza ciega en los ecosistemas de extensiones se ha vuelto uno de los mayores riesgos para la seguridad de las aplicaciones corporativas. Es imprescindible contar con políticas de revisión y validación constante”.

## Implicaciones para Empresas y Usuarios

Para organizaciones que dependen de entornos DevOps y despliegues CI/CD, la infiltración de GlassWorm puede suponer desde la filtración de secretos hasta la posibilidad de sabotaje industrial. Para los usuarios individuales, el riesgo se traduce en la pérdida de credenciales, robo de propiedad intelectual y, en algunos casos, la participación involuntaria en redes de bots.

## Conclusiones

La sofisticación de GlassWorm en el uso de mecanismos legítimos de gestión de dependencias en Open VSX exige una revisión urgente de las prácticas de seguridad en el desarrollo software. La automatización de auditorías, la educación de los equipos y el refuerzo de las políticas de control de extensiones deben ser prioritarios para mitigar estos riesgos emergentes.

(Fuente: feeds.feedburner.com)