ClickFix: Tres campañas de ingeniería social distribuyen el infostealer MacSync en macOS

1. Introducción

En las últimas semanas, investigadores de ciberseguridad han detectado una nueva oleada de campañas maliciosas dirigidas a usuarios de macOS, en las que la ingeniería social es el principal vector de ataque. Tres campañas diferentes, identificadas como ClickFix, han sido utilizadas para distribuir el infostealer MacSync, una amenaza orientada a la sustracción de credenciales, cookies y otros datos sensibles. A diferencia de los ataques tradicionales basados en exploits, estas campañas dependen exclusivamente de la interacción del usuario, lo que incrementa su eficacia y dificulta su detección por soluciones de seguridad convencionales.

2. Contexto del Incidente o Vulnerabilidad

Las campañas ClickFix han surgido en un contexto donde los sistemas macOS, tradicionalmente considerados más seguros por su arquitectura y políticas de permisos, están siendo cada vez más objetivo de actores maliciosos. Estas campañas se aprovechan de la confianza del usuario y de la popularidad de tutoriales y foros de soporte, donde se incita a copiar y ejecutar comandos en el terminal para solucionar supuestos problemas del sistema operativo o de aplicaciones legítimas. El vector de ataque no explota vulnerabilidades técnicas (0-days o CVEs), sino el desconocimiento y la urgencia del usuario final.

3. Detalles Técnicos

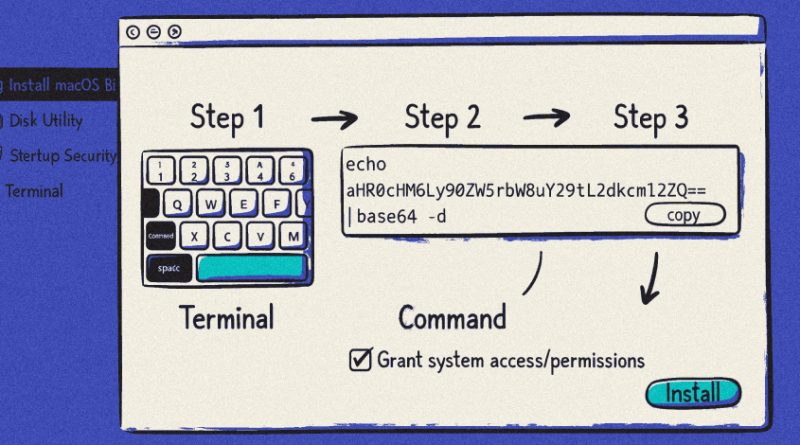

El infostealer MacSync es distribuido a través de instrucciones que el usuario copia y ejecuta en su terminal, normalmente presentadas como comandos de reparación, actualización o instalación de software. Estas instrucciones suelen utilizar utilidades legítimas del sistema (como *curl*, *bash* y *osascript*) para descargar y ejecutar payloads maliciosos.

No se ha identificado un CVE específico asociado a este ataque, puesto que se basa en el abuso de funcionalidades legítimas. Sin embargo, los TTPs (Tactics, Techniques and Procedures) observados se alinean con los siguientes IDs de MITRE ATT&CK:

– T1204: User Execution

– T1059.004: Command and Scripting Interpreter: Unix Shell

– T1105: Ingress Tool Transfer

Los indicadores de compromiso (IoC) incluyen dominios de descarga recientemente registrados, scripts shell obfuscados y la creación de archivos persistentes en rutas como ~/Library/LaunchAgents/.

El malware MacSync, una vez instalado, ejecuta recopilación de datos de llaveros, navegadores y aplicaciones de mensajería, enviando la información a servidores de comando y control (C2) mediante conexiones HTTPS cifradas. Se han observado variantes que utilizan frameworks como Metasploit para el primer acceso y Cobalt Strike para el establecimiento de persistencia y movimiento lateral en entornos empresariales.

4. Impacto y Riesgos

El impacto de MacSync es especialmente crítico para entornos empresariales, donde la sustracción de credenciales puede facilitar ataques posteriores de ransomware, compromiso de cuentas privilegiadas y filtraciones de datos regulados bajo GDPR o NIS2. Las primeras estimaciones indican que, en los últimos 30 días, más de 5.000 endpoints macOS han mostrado señales de infección, afectando tanto a usuarios domésticos como a empleados de grandes organizaciones. El coste potencial de un incidente de estas características puede superar los 200.000 euros por fuga de datos, sin contar las sanciones regulatorias.

5. Medidas de Mitigación y Recomendaciones

Dada la naturaleza del ataque, la principal recomendación es reforzar la formación en concienciación de seguridad para evitar la ejecución de comandos no verificados. Además, se aconseja:

– Implementar políticas de restricción para la ejecución de scripts y binarios no firmados.

– Monitorizar logs de terminal y eventos de *launchd* para detectar la creación de tareas persistentes sospechosas.

– Utilizar EDRs con capacidades específicas para macOS que detecten actividad anómala en /Library/LaunchAgents/ y /bin/bash.

– Realizar auditorías periódicas de las cuentas de usuario y llaveros.

– Actualizar todos los sistemas macOS a las últimas versiones, aunque este ataque no explota vulnerabilidades técnicas, sino sociales.

– Aplicar segmentación de red y gestión de privilegios para minimizar el alcance de una posible brecha.

6. Opinión de Expertos

Especialistas en ciberseguridad, como el equipo de análisis de amenazas de SentinelOne, subrayan que “el aumento de este tipo de ataques demuestra que el eslabón más débil sigue siendo el usuario final, incluso en plataformas consideradas seguras como macOS”. Por su parte, analistas de SANS Institute advierten que “la dependencia exclusiva de la interacción humana hace que detectores tradicionales basados en firmas sean menos efectivos y obliga a las organizaciones a reforzar sus estrategias de Zero Trust”.

7. Implicaciones para Empresas y Usuarios

El uso de ingeniería social como vector de ataque sitúa a todas las organizaciones —especialmente a aquellas con flotas de dispositivos macOS— en una posición de mayor vulnerabilidad. Se recomienda a los CISOs y responsables de seguridad revisar e intensificar los programas de formación y establecer canales seguros y verificados para la comunicación de instrucciones técnicas a los usuarios. Además, es esencial mantener una monitorización proactiva y aplicar mecanismos de respuesta temprana ante cualquier indicio de ejecución de comandos no autorizados.

8. Conclusiones

Las campañas ClickFix evidencian la sofisticación de los atacantes en el uso de técnicas de ingeniería social para sortear las defensas tradicionales de macOS. La combinación de persistencia, robo de información y explotación de la confianza del usuario representa una amenaza relevante que requiere una respuesta integral basada en tecnología, procesos y cultura de seguridad. La prevención y la educación siguen siendo las mejores defensas ante este tipo de campañas.

(Fuente: feeds.feedburner.com)