**Hackers vinculados a Irán comprometen el correo personal del director del FBI Kash Patel y filtran documentos sensibles**

—

### Introducción

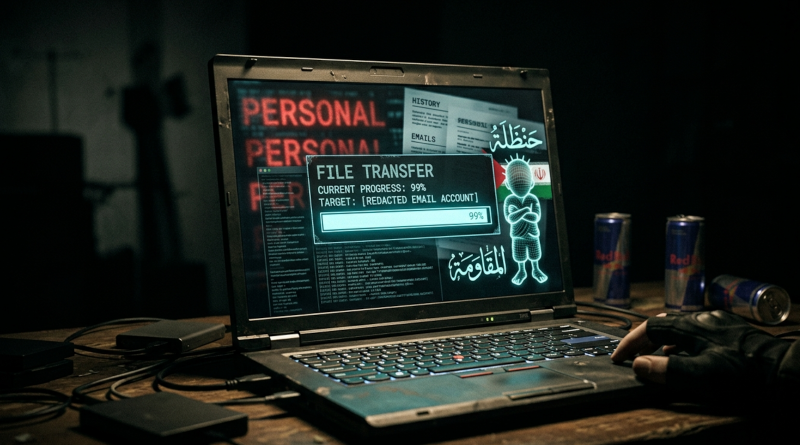

En un incidente que subraya la creciente sofisticación y atrevimiento de los actores de amenazas patrocinados por estados, el grupo de hackers conocido como Handala, presuntamente asociado a intereses iraníes, ha logrado comprometer la cuenta de correo personal de Kash Patel, director del FBI. Los atacantes han publicado capturas de pantalla e imágenes de documentos sensibles, intensificando la preocupación sobre la seguridad de las comunicaciones personales de altos cargos estadounidenses y la exposición de información crítica.

—

### Contexto del Incidente

El grupo Handala, con antecedentes de actividades dirigidas contra entidades occidentales y del gobierno de EE. UU., ha reivindicado la autoría del ataque a través de canales de mensajería y foros asociados a la comunidad hacktivista proiraní. El ataque ocurre en un contexto de creciente tensión geopolítica y de una oleada de intrusiones a cuentas personales de figuras de alto perfil, que reflejan la tendencia de los APT (Amenaza Persistente Avanzada) a buscar objetivos fuera del perímetro empresarial tradicional.

La filtración incluye fotografías del buzón de correo, contactos y documentos adjuntos, algunos de los cuales contienen información sensible relacionada con operaciones federales y comunicaciones internas. Aunque no se ha confirmado la autenticidad íntegra de todos los archivos divulgados, fuentes independientes han validado parte del material.

—

### Detalles Técnicos

#### Vectores de Ataque Identificados

Aunque los detalles técnicos completos del ataque no han sido oficialmente divulgados, analistas de amenazas apuntan a varias posibles técnicas utilizadas por Handala:

– **Phishing dirigido (spear phishing):** Es probable que el acceso inicial se haya producido mediante el envío de correos electrónicos fraudulentos altamente personalizados, diseñados para engañar a Patel y obtener sus credenciales.

– **Explotación de MFA y SIM swapping:** El grupo podría haber explotado debilidades en la autenticación multifactor o realizado ataques de intercambio de SIM, una táctica documentada en TTPs previos de APT iraníes (MITRE ATT&CK T1110, T1190, T1111).

– **Abuso de servicios en la nube:** El acceso a servicios de correo personales (Gmail, Outlook) ofrece a los atacantes la posibilidad de desplegar técnicas de evasión y movimiento lateral, especialmente si se utilizan aplicaciones de terceros o sesiones no monitoreadas.

#### Indicadores de Compromiso (IoC)

– IPs asociadas a infraestructuras previas de Handala y otros grupos iraníes (por ejemplo, APT34/OilRig).

– Cadena de User-Agent inusual detectada en los logs de acceso.

– Tiempos de conexión coincidentes con actividad de otros incidentes atribuidos a la misma agrupación.

– Uso de herramientas de post-explotación como Cobalt Strike para mantener persistencia y exfiltración de datos.

#### CVEs Potencialmente Relacionadas

Aunque no hay una vulnerabilidad específica confirmada, recientes campañas han explotado CVE-2023-23397 (vulnerabilidad de Outlook) y CVE-2023-36884 (fallo de ejecución remota en Office), ambas utilizadas por actores estatales para el acceso inicial a cuentas de correo.

—

### Impacto y Riesgos

El incidente revela riesgos críticos para la confidencialidad, integridad y disponibilidad de la información de altos funcionarios:

– **Exposición de información sensible:** Filtraciones de documentos internos pueden comprometer investigaciones en curso, identidades de agentes y estrategias operativas del FBI.

– **Riesgo reputacional y de confianza:** La percepción pública sobre la seguridad de las comunicaciones de funcionarios clave se ve gravemente dañada.

– **Potenciales repercusiones legales:** En el contexto del GDPR y la NIS2, organismos europeos y estadounidenses pueden enfrentar sanciones si se demuestra la negligencia en la protección de datos personales.

Se estima que en 2023, el 32% de las intrusiones exitosas a altos ejecutivos en EE.UU. se produjeron a través de cuentas personales, con pérdidas asociadas que superan los 120 millones de dólares (según datos de Verizon DBIR y Ponemon Institute).

—

### Medidas de Mitigación y Recomendaciones

1. **Fortalecimiento de la autenticación multifactor:** Utilizar métodos resistentes a phishing (FIDO2, llave física, biometría).

2. **Supervisión y alerta en cuentas personales:** Integrar soluciones de monitorización de acceso y detección de comportamiento anómalo en cuentas de correo externas.

3. **Formación y concienciación:** Programas de capacitación avanzada en técnicas de spear phishing y amenazas emergentes para altos ejecutivos.

4. **Restricción de uso de cuentas personales para comunicaciones profesionales:** Fomentar canales corporativos cifrados y restringir el uso de cuentas personales para información sensible.

5. **Auditorías periódicas de seguridad:** Revisar accesos, permisos y dispositivos conectados a cuentas relevantes.

—

### Opinión de Expertos

Varios analistas del sector, como los del SANS Institute y FireEye Mandiant, advierten que los actores estatales iraníes han evolucionado su enfoque, priorizando la ingeniería social sobre la explotación de vulnerabilidades técnicas. Según el experto independiente Brian Krebs, “la frontera entre la vida personal y profesional de los líderes institucionales es el nuevo objetivo de los grupos APT, y requiere una revisión urgente de políticas y herramientas de defensa”.

—

### Implicaciones para Empresas y Usuarios

El ataque a Patel constituye un aviso para las empresas y administraciones públicas: las cuentas personales de ejecutivos pueden ser la puerta de entrada menos protegida a información estratégica. La tendencia de los grupos APT a explotar recursos no corporativos subraya la necesidad de enfoques Zero Trust y de la extensión de la seguridad corporativa más allá del perímetro tradicional. Las organizaciones deben actualizar sus políticas de BYOD y acceso remoto, en consonancia con los requisitos de la directiva NIS2 y otras normativas internacionales de protección de datos.

—

### Conclusiones

La intrusión en la cuenta personal del director del FBI Kash Patel por parte de Handala representa un nuevo salto cualitativo en la sofisticación y el alcance de las operaciones de ciberespionaje patrocinadas por estados. La protección de las cuentas personales de altos cargos se convierte en un reto estratégico para cualquier organización que maneje información crítica. La adaptación de defensas, la formación continua y la integración de herramientas avanzadas de supervisión son líneas de acción inaplazables para reducir la superficie de exposición y responder a la nueva realidad del ciberespacio.

(Fuente: www.bleepingcomputer.com)