Nueva campaña de phishing suplanta a CERT-UA para distribuir el malware AGEWHEEZE

Introducción

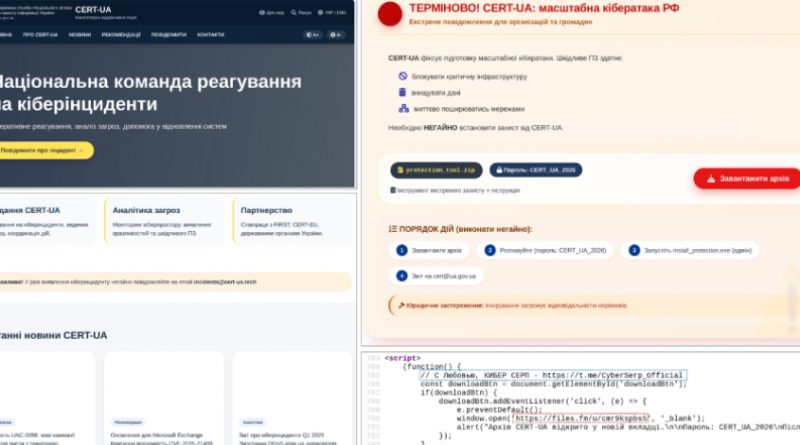

A finales de marzo de 2026, el Computer Emergency Response Team de Ucrania (CERT-UA) ha alertado sobre una sofisticada campaña de phishing dirigida contra organizaciones críticas del país. En este ataque, los actores de amenazas identificados como UAC-0255 lograron suplantar la identidad de la propia CERT-UA para distribuir AGEWHEEZE, una herramienta de administración remota (RAT) que permite el control total de sistemas comprometidos. Este incidente evidencia la creciente profesionalización de las campañas de spear-phishing y el uso de técnicas de suplantación de entidades de confianza como vector inicial de compromiso.

Contexto del Incidente

El 26 y 27 de marzo de 2026, CERT-UA detectó una oleada de correos electrónicos fraudulentos dirigidos a empleados de infraestructuras críticas, organismos públicos y empresas del sector energético ucraniano. Los mensajes, cuidadosamente redactados y con apariencia legítima, simulaban provenir de la propia CERT-UA, e incluían advertencias sobre supuestos incidentes de seguridad recientes. Como adjunto, el correo contenía un fichero ZIP protegido por contraseña, lo que dificultaba la inspección automática por soluciones de seguridad perimetral.

El análisis forense de los mensajes ha revelado que los actores UAC-0255 aprovecharon dominios y plantillas de correo previamente comprometidos para incrementar el grado de confianza de las víctimas. Esta campaña se enmarca en el contexto de la guerra híbrida y los ataques persistentes avanzados (APT) que afectan al tejido digital ucraniano desde el inicio del conflicto con Rusia, y demuestra la evolución de las tácticas de ingeniería social empleadas por grupos patrocinados por Estados.

Detalles Técnicos

El fichero adjunto en los correos maliciosos es un archivo ZIP protegido por contraseña, habitualmente nombrado con referencias a incidentes recientes (“Incidente_Critical_2026.zip”). Una vez extraído, contiene un ejecutable con doble extensión (“Informe_Incidente.pdf.exe”), diseñado para engañar al usuario y burlar restricciones de sistemas operativos y soluciones EDR.

La ejecución del binario inicia la carga de AGEWHEEZE, una RAT poco documentada en fuentes abiertas, pero que, según CERT-UA, comparte funcionalidades con familias como QuasarRAT y njRAT. AGEWHEEZE proporciona a los atacantes capacidades de:

– Ejecución remota de comandos

– Descarga y exfiltración de archivos

– Manipulación del sistema de archivos

– Captura de pantalla y keylogging

– Persistencia mediante modificaciones en el registro de Windows y tareas programadas

El vector de ataque inicial corresponde a la técnica MITRE ATT&CK T1566.001 (Phishing: Spearphishing Attachment), mientras que la ejecución del payload y la persistencia corresponden a T1059 (Command and Scripting Interpreter) y T1547 (Boot or Logon Autostart Execution), respectivamente. Los indicadores de compromiso (IoC) incluyen hashes SHA-256 de los ejecutables, direcciones IP de C2 ubicadas en infraestructuras bulletproof, y patrones de tráfico cifrado inusual en el puerto 443 no estándar.

Impacto y Riesgos

La campaña ha tenido una tasa de apertura estimada del 8%, con al menos 20 organizaciones afectadas confirmadas. El despliegue de AGEWHEEZE permite a los atacantes un control total del endpoint, facilitando el movimiento lateral, la escalada de privilegios y la exfiltración de información sensible. El riesgo se acentúa en infraestructuras críticas sujetas a la Directiva NIS2 y a la legislación GDPR, dada la posible filtración de datos personales y estratégicos.

El uso de la identidad de CERT-UA como señuelo incrementa la dificultad de detección temprana y puede erosionar la confianza en los canales oficiales de comunicación de ciberseguridad, un riesgo sistémico en entornos donde la verificación de fuentes es fundamental.

Medidas de Mitigación y Recomendaciones

CERT-UA y organismos internacionales recomiendan las siguientes acciones inmediatas:

– Actualización de firmas y reglas YARA para la detección de AGEWHEEZE

– Bloqueo de los IoC identificados (hashes, dominios, IPs de C2)

– Implementación de filtros de correo avanzado que analicen archivos ZIP protegidos por contraseña y ejecutables con doble extensión

– Formación y concienciación específica para empleados sobre campañas de phishing dirigidas y suplantación de entidades de confianza

– Revisión de logs de actividad reciente en endpoints potencialmente expuestos

– Segmentación de la red y aplicación estricta del principio de mínimo privilegio

Opinión de Expertos

Especialistas en ciberinteligencia de Mandiant y Dragos subrayan la creciente sofisticación de las campañas de phishing orientadas a sectores estratégicos. “El uso de RATs poco documentadas y la suplantación de entidades nacionales eleva el umbral de riesgo y requiere capacidades avanzadas de threat hunting”, apunta Oleksandr Matviichuk, analista de amenazas senior. Además, la tendencia a emplear archivos protegidos por contraseña para evadir sandboxing obliga a una revisión de las políticas de análisis de adjuntos.

Implicaciones para Empresas y Usuarios

Las organizaciones deben reforzar sus mecanismos de validación de comunicaciones oficiales y establecer canales seguros de información sobre incidentes. La suplantación de organismos de ciberseguridad puede generar confusión y abrir la puerta a futuras campañas más destructivas. Los usuarios finales, especialmente en sectores regulados, deben extremar la precaución ante cualquier correo que solicite la apertura de ficheros protegidos o ejecutables.

Conclusiones

La campaña detectada por CERT-UA marca un nuevo hito en la evolución de las amenazas persistentes avanzadas en Europa del Este, combinando ingeniería social, RATs customizadas y técnicas anti-forense. La colaboración internacional y la adaptación constante de las estrategias de defensa serán clave para mitigar estos riesgos en un entorno regulatorio cada vez más exigente. La resiliencia organizacional depende tanto de la tecnología como de la formación continua y la validación de fuentes confiables.

(Fuente: feeds.feedburner.com)