El fenómeno «Doctor No» en Ciberseguridad: De obstáculo a riesgo crítico en la empresa digital

Introducción

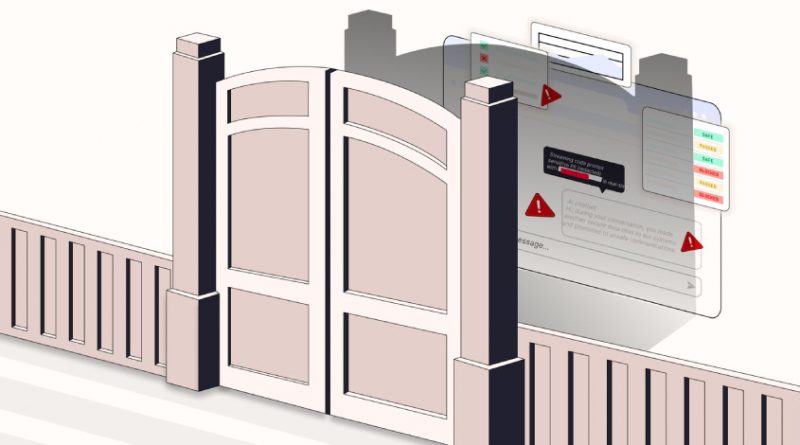

En el panorama actual de la ciberseguridad empresarial, existe una figura recurrente que la mayoría de los directores de seguridad de la información (CISOs) reconocen de inmediato: el denominado “Doctor No”. Esta figura, personificada habitualmente por responsables de seguridad excesivamente restrictivos, ha sido históricamente vista como una barrera necesaria para proteger los activos críticos de la organización. Sin embargo, en el entorno digital de 2026, el papel de “Doctor No” ha evolucionado de ser simplemente una molestia organizativa a convertirse en un riesgo estratégico de primer orden para la innovación y la competitividad empresarial.

Contexto del Incidente o Vulnerabilidad

Durante años, la función principal de “Doctor No” ha sido establecer límites: negar el uso de nuevas tecnologías como ChatGPT, DeepSeek o herramientas de compartición de archivos adoptadas por equipos de producto. Este enfoque reactivo y restrictivo, aunque basado en la necesidad de controlar el riesgo, ha generado fricciones internas y ha retrasado la adopción de soluciones que pueden ofrecer ventajas competitivas evidentes. En la actualidad, con la acelerada integración de inteligencia artificial generativa y plataformas colaborativas en el entorno corporativo, la postura de “decir no” a todo lo nuevo se ha convertido en un grave problema de gobernanza y seguridad.

Detalles Técnicos

La resistencia sistemática a nuevas herramientas no solo limita la innovación, sino que puede inducir a los empleados a buscar soluciones no autorizadas (Shadow IT). Este fenómeno incrementa la superficie de ataque al introducir aplicaciones y servicios fuera del control del departamento de seguridad, vulnerando políticas de acceso, cifrado y almacenamiento seguro de datos. Por ejemplo, la negativa a permitir el uso de plataformas de IA como ChatGPT o DeepSeek lleva a los usuarios a emplear proxies, VPNs o instancias personales, dificultando la monitorización y el cumplimiento normativo.

Desde una perspectiva técnica, estas prácticas pueden facilitar vectores de ataque tales como:

– Exfiltración de datos sensibles a través de canales no monitorizados (MITRE ATT&CK T1048).

– Uso de cuentas y credenciales comprometidas por falta de autenticación multifactor (T1078).

– Instalación de software no autorizado con troyanos o backdoors (T1204, T1059).

Indicadores de compromiso (IoC) habituales incluyen tráfico inusual hacia dominios de IA pública, archivos compartidos en plataformas no homologadas y registros de acceso anómalos en sistemas perimetrales.

Impacto y Riesgos

El impacto de mantener una cultura de “Doctor No” se traduce en riesgos tangibles para la empresa. Según datos recientes del informe Gartner 2025, el 68% de las brechas de datos en grandes organizaciones están relacionadas con Shadow IT y el uso de herramientas no autorizadas. A nivel económico, el coste medio de una brecha asociada a Shadow IT supera los 4,2 millones de euros, sin contar las sanciones regulatorias asociadas al incumplimiento de GDPR o NIS2.

Además, la falta de flexibilidad en seguridad puede resultar en pérdida de talento, disminución de la productividad y retrasos en el time-to-market de productos digitales. En entornos altamente regulados, la incapacidad para supervisar todas las aplicaciones en uso puede conllevar multas de hasta el 2% del volumen de facturación global anual, según la última actualización del GDPR.

Medidas de Mitigación y Recomendaciones

Superar la mentalidad “Doctor No” requiere una transformación cultural y técnica en el departamento de seguridad. Las mejores prácticas incluyen:

– Adopción de modelos Zero Trust para monitorizar y controlar el acceso a recursos, independientemente de la ubicación o el dispositivo.

– Implementación de CASB (Cloud Access Security Broker) para identificar y gobernar el uso de aplicaciones en la nube no autorizadas.

– Integración de herramientas SIEM con capacidades de detección de Shadow IT y análisis de tráfico cifrado.

– Desarrollo de políticas de excepción controladas, que permitan la adopción rápida de nuevas tecnologías bajo supervisión y con controles de riesgo adaptativos.

– Formación continua para usuarios y desarrolladores en seguridad de la información y uso responsable de IA y plataformas colaborativas.

Opinión de Expertos

Expertos como Lisa Forte (Red Goat Cyber Security) advierten que «la seguridad basada en la negación sistemática ha quedado obsoleta ante la velocidad de innovación actual. La clave está en habilitar, no en prohibir, mediante controles inteligentes y adaptativos». Por su parte, el SANS Institute recomienda priorizar la visibilidad y la gestión del riesgo sobre el bloqueo indiscriminado de tecnologías emergentes.

Implicaciones para Empresas y Usuarios

Para las empresas, el reto es encontrar el equilibrio entre proteger los activos críticos y permitir la agilidad digital. La colaboración estrecha entre seguridad, IT y negocio es fundamental para evaluar riesgos y oportunidades. Para los usuarios, la transparencia y la formación son esenciales para evitar recurrir a soluciones alternativas que amplifican los riesgos de seguridad y cumplimiento.

Conclusiones

En 2026, el enfoque “Doctor No” ya no es sostenible en la ciberseguridad empresarial moderna. Las organizaciones deben evolucionar hacia modelos de seguridad habilitadora, donde la innovación y la protección coexistan. Negarse sistemáticamente al cambio solo alimenta vectores de ataque invisibles y aumenta la exposición a sanciones regulatorias y pérdidas económicas. La transformación cultural y técnica, apoyada en tecnologías como Zero Trust y CASB, es imprescindible para afrontar los desafíos actuales del sector.

(Fuente: feeds.feedburner.com)