APT28 explota routers MikroTik y TP-Link para crear infraestructura de ciberespionaje

Introducción

En una reciente campaña de ciberespionaje a gran escala, el grupo APT28—también conocido como Forest Blizzard y vinculado a intereses rusos—ha comprometido routers domésticos y de pequeñas oficinas, principalmente de las marcas MikroTik y TP-Link, para convertirlos en nodos de infraestructura maliciosa. Este incidente, activo desde al menos mayo de 2025, representa una escalada en las tácticas de amenaza persistente avanzada (APT), elevando el nivel de sofisticación y resiliencia de la infraestructura utilizada para operaciones encubiertas de espionaje digital.

Contexto del Incidente

APT28, identificado por Microsoft y diversas agencias occidentales como un actor respaldado por el GRU ruso, tiene un largo historial de operaciones cibernéticas contra objetivos gubernamentales, militares y corporativos alrededor del mundo. En este caso, la campaña—bautizada internamente por los investigadores como “Operation Router Reign”—aprovecha la falta de seguridad en routers desactualizados o mal configurados para crear una red global de proxies y puntos de salto.

Este enfoque no es nuevo, pero la escala y automatización con la que APT28 ha desplegado la campaña suponen una amenaza considerable para la cadena de comunicación y la atribución forense. El uso de dispositivos de red de consumo, muchas veces olvidados en los programas de actualización y monitorización, permite a los actores maliciosos mantener la persistencia y evadir controles tradicionales de defensa perimetral.

Detalles Técnicos

La campaña se basa en la explotación de vulnerabilidades conocidas en firmware de routers MikroTik y TP-Link. Entre las CVE más relevantes se encuentran CVE-2018-14847 (MikroTik Winbox) y CVE-2023-1389 (TP-Link Archer AX21), ambas aprovechadas mediante exploits públicos integrados en frameworks como Metasploit y custom payloads desarrollados por el propio APT28.

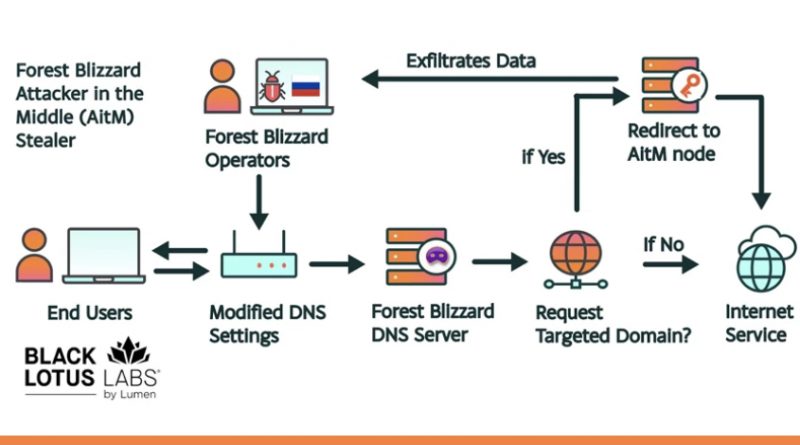

La infección inicial se produce mediante escaneo automatizado de Internet, localización de dispositivos expuestos y explotación de configuraciones predeterminadas o firmware sin actualizar. Una vez comprometido el router, los atacantes modifican las reglas de firewall, DNS y rutas estáticas para redirigir el tráfico o permitir el acceso persistente. En algunos casos, se ha detectado la instalación de scripts adicionales que facilitan la actualización remota del malware.

Las TTP (Tácticas, Técnicas y Procedimientos) observadas se alinean con las matrices de MITRE ATT&CK, destacando técnicas como:

– T1071.001: Application Layer Protocol – Web Protocols

– T1190: Exploit Public-Facing Application

– T1090: Proxy

– T1105: Ingress Tool Transfer

Entre los Indicadores de Compromiso (IoC) destacan direcciones IP asociadas a nodos de C2, URLs maliciosas insertadas como DNS alternativos y hashes de configuraciones maliciosas en los dispositivos.

Impacto y Riesgos

El impacto potencial de la campaña es elevado. Se estima que decenas de miles de routers podrían estar afectados globalmente, con un porcentaje significativo en Europa y América Latina, donde la penetración de dispositivos MikroTik y TP-Link es especialmente alta. La utilización de estos dispositivos como infraestructura de ataque dificulta tanto la detección como la atribución, permitiendo a APT28 lanzar campañas de spear phishing, exfiltración de datos y ataques de proxy chaining sin exposición directa de su infraestructura original.

A nivel corporativo, el uso de routers comprometidos como saltos intermedios puede facilitar el acceso a redes internas, eludir controles de geolocalización y frustrar los esfuerzos de bloqueo por IP o región. Además, la manipulación de DNS y la interceptación de tráfico pueden desembocar en ataques de hombre en el medio (MITM), secuestro de sesiones y robo de credenciales.

Medidas de Mitigación y Recomendaciones

Las recomendaciones técnicas para contener esta amenaza incluyen:

– Actualización inmediata de firmware en todos los routers MikroTik y TP-Link, priorizando modelos y versiones afectados por CVE conocidas.

– Revisión y refuerzo de credenciales de acceso, deshabilitando configuraciones predeterminadas.

– Monitorización activa de logs de tráfico y configuración de alertas ante cambios no autorizados en reglas de firewall y DNS.

– Segmentación de red para limitar el alcance de dispositivos de red expuestos a Internet.

– Implementación de políticas de actualización obligatoria y escaneo regular de vulnerabilidades.

– Uso de listas negras y threat intelligence para bloquear IPs y dominios asociados a infraestructura de APT28.

Opinión de Expertos

Analistas de amenazas de firmas como Mandiant y Recorded Future subrayan que este tipo de campañas representan la evolución natural de las operaciones APT: “La utilización de dispositivos IoT y routers domésticos como infraestructura de ataque elimina muchas de las barreras tradicionales de atribución y respuesta. La colaboración entre fabricantes, ISPs y CERTs es vital para reducir la superficie de ataque y responder de forma coordinada”, señala José Manuel Ortega, investigador de ciberseguridad.

Implicaciones para Empresas y Usuarios

La campaña de APT28 subraya la necesidad de incluir dispositivos de red de consumo en las estrategias de gestión de vulnerabilidades y cumplimiento normativo, especialmente bajo marcos como NIS2 o la GDPR cuando datos personales pueden verse afectados por el secuestro de tráfico. Empresas con teletrabajo deben reforzar la seguridad de los endpoints de red domésticos y formar a los usuarios en la importancia de las actualizaciones de firmware.

Conclusiones

Operation Router Reign marca un punto de inflexión en la utilización de infraestructura de red comprometida para operaciones de ciberespionaje. La falta de higiene digital en dispositivos IoT y de red doméstica continúa siendo un eslabón débil en la ciberdefensa global. La colaboración proactiva entre el sector público y privado, junto con la concienciación y actualización continua, será clave para mitigar el impacto de campañas similares en el futuro.

(Fuente: feeds.feedburner.com)