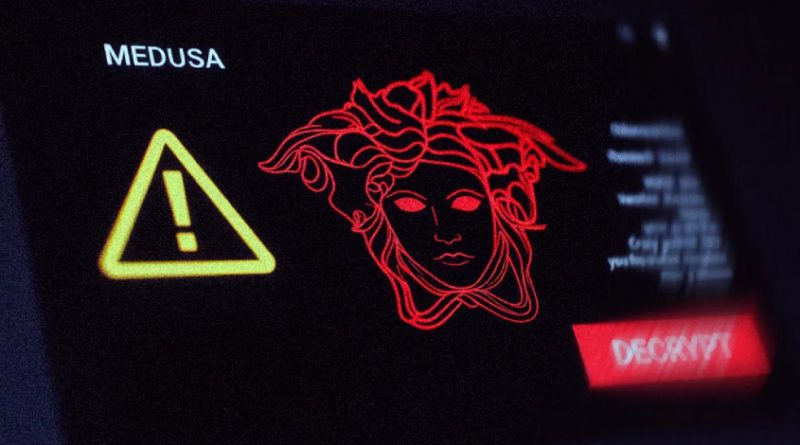

Grupo chino detrás de Medusa ransomware utiliza vulnerabilidades zero-day y N-day para ataques de alto impacto

Introducción

Recientes investigaciones de ciberseguridad han sacado a la luz una campaña de ataques altamente sofisticada protagonizada por un actor de amenazas con base en China, conocido por su relación con el ransomware Medusa. Este grupo ha destacado por su capacidad para identificar rápidamente activos perimetrales expuestos y aprovechar tanto vulnerabilidades zero-day como N-day para infiltrar sistemas accesibles desde Internet. La velocidad y precisión operacional de estos ataques está generando gran preocupación entre los profesionales del sector, dada la dificultad para anticipar sus movimientos y la rapidez con la que explotan nuevas debilidades antes de que los equipos de seguridad puedan reaccionar.

Contexto del Incidente

El grupo de amenazas, aún sin una atribución formal definitiva pero con fuertes vínculos con operaciones previas de Medusa ransomware, ha intensificado su actividad desde el primer trimestre de 2024. Aprovechando el auge de vulnerabilidades críticas en infraestructuras expuestas (VPN, firewalls, servidores web y appliances de acceso remoto), el grupo ha conseguido comprometer múltiples organizaciones en sectores clave: manufactura, servicios financieros, telecomunicaciones y administración pública, tanto en Europa como en Norteamérica.

Los ataques se caracterizan por su “alta velocidad operativa” (high operational tempo), reflejada en la explotación casi inmediata de vulnerabilidades tras su publicación o, en el caso de los zero-day, antes de que existan parches o mitigaciones públicas. El uso de Medusa ransomware como etapa final de la intrusión sugiere un modelo de doble extorsión (robo y cifrado de datos), siguiendo las tendencias más agresivas del ransomware-as-a-service (RaaS).

Detalles Técnicos

El modus operandi del grupo implica la identificación automatizada de activos expuestos mediante herramientas de escaneo masivo y fingerprinting, como Shodan, Fofa y Censys, combinadas con scripts personalizados. Una vez localizados los objetivos, explotan una combinación de vulnerabilidades zero-day —cuyos detalles aún no han sido revelados públicamente por los investigadores— y N-day en productos populares como Citrix ADC (CVE-2023-3519), Fortinet FortiOS (CVE-2024-21762), y dispositivos de seguridad de Palo Alto Networks (CVE-2024-3400).

Los vectores de ataque incluyen ejecución remota de código (RCE), bypass de autenticación mediante credenciales por defecto o robo de tokens de sesión, y escalada de privilegios local tras el acceso inicial. En las fases posteriores, utilizan frameworks de post-explotación como Cobalt Strike y Metasploit para el movimiento lateral, exfiltración de datos y despliegue del payload final de Medusa ransomware.

Según los informes, los TTPs observados mapean varias técnicas MITRE ATT&CK, entre ellas:

– Initial Access: Exploit Public-Facing Application (T1190)

– Execution: Command and Scripting Interpreter (T1059)

– Lateral Movement: Remote Services (T1021)

– Exfiltration: Exfiltration Over Web Service (T1567)

Entre los indicadores de compromiso (IoC) detectados destacan conexiones a infraestructura de mando y control (C2) en dominios asociados a bulletproof hosting, hashes de binarios específicos de Medusa ransomware y la presencia de herramientas de tunneling como Chisel.

Impacto y Riesgos

La explotación de vulnerabilidades zero-day y N-day en productos perimetrales implica un riesgo crítico para empresas de todos los tamaños. Se estima que, en los últimos dos meses, al menos un 15% de las organizaciones con activos expuestos podrían haber sido escaneadas o atacadas por este actor. El coste medio de un incidente de ransomware en Europa supera los 1,8 millones de euros, sin contar sanciones regulatorias bajo GDPR o NIS2, pérdida de reputación y paradas operativas.

La naturaleza automatizada de estos ataques permite al grupo lanzar campañas simultáneas en múltiples geografías y sectores, lo que dificulta la contención y amplifica la superficie de ataque.

Medidas de Mitigación y Recomendaciones

– Priorizar la aplicación inmediata de parches en dispositivos perimetrales y servicios expuestos a Internet, especialmente en productos de Citrix, Fortinet y Palo Alto Networks.

– Implementar segmentación de red y controles de acceso robustos para limitar el movimiento lateral.

– Monitorizar logs y flujos de red en busca de IoCs asociados a Medusa y herramientas de post-explotación.

– Desplegar soluciones EDR/XDR con capacidades de detección de actividades anómalas y ejecución de binarios sospechosos.

– Realizar auditorías periódicas de exposición perimetral con herramientas de pentesting automatizado y escáneres de vulnerabilidades.

– Revisar y reforzar políticas de backup y planes de respuesta a incidentes, asegurando la capacidad de recuperación ante ataques de ransomware.

Opinión de Expertos

Analistas de Threat Intelligence consultados señalan que la tendencia a explotar rápidamente vulnerabilidades publicadas está acelerando el ciclo de vida de los exploits en la dark web. “El gap entre la publicación de una vulnerabilidad y su explotación efectiva se ha reducido a horas”, advierte un CISO de una gran entidad financiera europea. Además, el uso de exploits zero-day sugiere acceso a mercados clandestinos de alta especialización o equipos internos de desarrollo de exploits.

Implicaciones para Empresas y Usuarios

Para los profesionales de ciberseguridad, este escenario subraya la importancia de automatizar procesos de detección y respuesta, así como de invertir en threat intelligence proactiva. Las empresas deben considerar la exposición de sus activos en Internet como un continuo de riesgo, no como un estado estático, y adaptarse a un modelo de defensa en profundidad. Los requisitos regulatorios de GDPR y NIS2 refuerzan la obligación de notificar brechas y demostrar diligencia en la gestión de vulnerabilidades.

Conclusiones

El actor chino vinculado a Medusa ransomware representa una amenaza avanzada y persistente, cuyo éxito reside en la explotación combinada de vulnerabilidades zero-day y N-day sobre activos perimetrales. Su actividad marca un nuevo estándar de velocidad y sofisticación en el cibercrimen, obligando a las organizaciones a revisar y fortalecer de forma urgente sus estrategias de defensa, detección y respuesta ante incidentes.

(Fuente: feeds.feedburner.com)