APT37 intensifica sus ataques: uso avanzado de ingeniería social en Facebook para desplegar RokRAT

Introducción

El grupo de amenazas persistentes avanzadas (APT) conocido como APT37, también llamado ScarCruft y vinculado a Corea del Norte, ha sido recientemente atribuido a una campaña de ciberataques sofisticada que emplea técnicas de ingeniería social a través de Facebook. Los atacantes aprovechan la plataforma para establecer relaciones de confianza con sus víctimas y distribuir el troyano de acceso remoto RokRAT, una herramienta asociada históricamente a operaciones de ciberespionaje norcoreanas. Esta campaña, que implica varios pasos y una cuidadosa preparación, representa una evolución preocupante en los TTP (tácticas, técnicas y procedimientos) de APT37, así como un desafío adicional para los equipos de ciberseguridad corporativos.

Contexto del Incidente

APT37 ha sido conocido por operar principalmente en el sudeste asiático, con especial interés en objetivos gubernamentales, ONGs, periodistas y empresas tecnológicas. En su última campaña, documentada en mayo de 2024, el grupo utilizó Facebook como canal inicial de ataque. Los operadores enviaron solicitudes de amistad desde perfiles aparentemente legítimos, procediendo a mantener conversaciones para aumentar la confianza de las víctimas. Una vez establecido el vínculo, los atacantes compartieron enlaces maliciosos o archivos adjuntos diseñados específicamente para el entorno de la víctima.

Este enfoque multi-etapa demuestra una combinación de paciencia y recursos, utilizando ingeniería social avanzada y un conocimiento profundo de las conductas digitales de sus objetivos. El uso de Facebook como vector inicial es significativo, dado su extendido uso tanto a nivel personal como profesional.

Detalles Técnicos

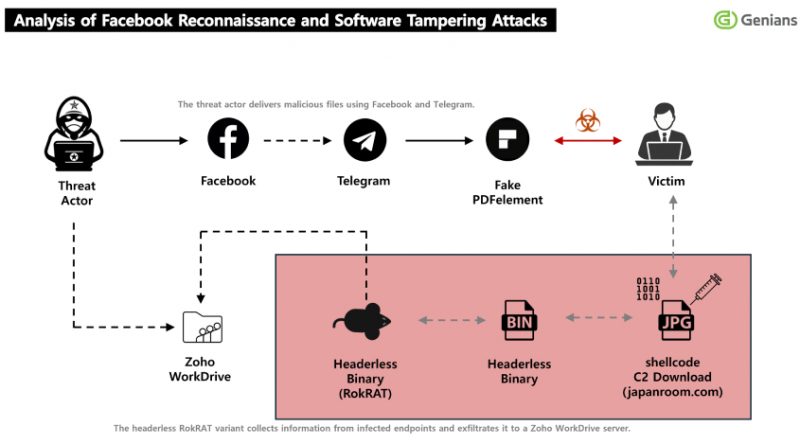

La campaña identificada se caracteriza por la distribución del malware RokRAT, un troyano de acceso remoto (RAT) sofisticado cuyo objetivo es la exfiltración de datos sensibles, la captura de pantallas, el registro de pulsaciones de teclado y la ejecución de comandos remotos. El malware se ha asociado a la vulnerabilidad CVE-2023-38831, que afecta a WinRAR y permite la ejecución de código arbitrario a través de archivos comprimidos manipulados.

El ataque comienza con un mensaje de Facebook que contiene un enlace a un archivo .zip o .rar. Este archivo, al descomprimirse en sistemas vulnerables, ejecuta scripts maliciosos que instalan RokRAT en el equipo de la víctima. Se ha observado el uso de técnicas de living-off-the-land, aprovechando herramientas y procesos legítimos del sistema operativo para dificultar la detección.

La cadena de infección incluye múltiples fases y utiliza mecanismos de persistencia avanzados, como el registro de tareas programadas y la modificación de claves en el registro de Windows. En cuanto a los TTP, el MITRE ATT&CK Framework clasifica estos comportamientos bajo las técnicas T1566.001 (spearphishing via service), T1204.002 (malicious file), y T1059 (command and scripting interpreter). Los IoC identificados incluyen hashes de archivos, dominios de C2 y direcciones IP vinculadas históricamente a infraestructuras controladas por APT37.

Impacto y Riesgos

El impacto potencial de esta campaña es considerable. RokRAT permite a los atacantes acceder, controlar y extraer información sensible de los sistemas comprometidos. Además, se ha observado la exfiltración de credenciales, documentos confidenciales y la monitorización activa de las actividades de los usuarios. Según estimaciones de analistas, la campaña podría afectar a cientos de organizaciones, particularmente en sectores sensibles como defensa, diplomacia y tecnología.

A nivel económico, el coste medio de una brecha de estas características puede superar el millón de euros, considerando tanto la pérdida directa de datos como las sanciones regulatorias derivadas de la GDPR y la futura NIS2.

Medidas de Mitigación y Recomendaciones

La mitigación requiere un enfoque multi-capa. Se recomienda:

– Actualizar WinRAR y otros descompresores a la última versión para evitar la explotación de CVE-2023-38831.

– Implementar políticas restrictivas en la apertura de archivos adjuntos y enlaces recibidos en redes sociales.

– Desplegar EDR/NGAV capaces de detectar comportamientos anómalos asociados al malware RokRAT.

– Monitorizar IoC específicos relacionados con APT37 y realizar hunting proactivo en la red.

– Formar a los usuarios en la identificación de intentos de ingeniería social, especialmente a través de plataformas como Facebook.

Opinión de Expertos

Expertos del sector, como los analistas de Kaspersky y Mandiant, destacan la creciente sofisticación de los grupos APT norcoreanos en el uso de canales sociales y técnicas de spearphishing de alto nivel. Señalan que la combinación de técnicas tradicionales y nuevos vectores sociales supone un reto para los SOC, que deben adaptar sus modelos de detección y respuesta. Asimismo, recomiendan reforzar la colaboración internacional y el intercambio de inteligencia para mitigar la amenaza.

Implicaciones para Empresas y Usuarios

Para las empresas, esta campaña subraya la necesidad de políticas claras respecto al uso corporativo de redes sociales y la importancia de proteger los endpoints frente a amenazas avanzadas. La gestión de identidades y accesos cobra nueva relevancia, dado que las credenciales siguen siendo un objetivo primordial para los atacantes. Los usuarios, por su parte, deben extremar la precaución ante solicitudes de contacto inesperadas y evitar abrir archivos comprimidos de origen dudoso.

Conclusiones

La actividad reciente de APT37 demuestra la evolución de las amenazas estatales, capaces de combinar ingeniería social avanzada con la explotación de vulnerabilidades técnicas. El uso de plataformas sociales como Facebook como vector inicial exige una respuesta coordinada y el refuerzo de la ciberhigiene tanto a nivel organizativo como individual. La protección frente a campañas de este tipo requerirá la integración de inteligencia de amenazas, tecnologías de detección avanzada y una constante formación de los usuarios.

(Fuente: feeds.feedburner.com)