Prevención del fraude sin fricciones: cómo la inteligencia de señales reduce riesgos en la autenticación digital

Introducción

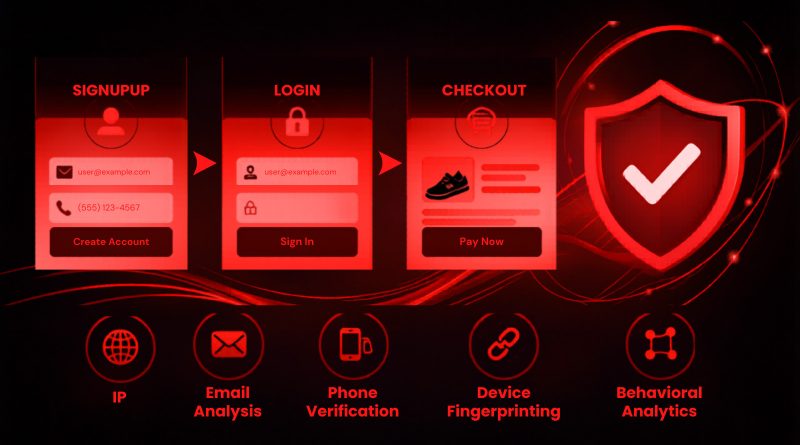

La lucha contra el fraude digital se ha convertido en una de las principales prioridades para las organizaciones, especialmente en sectores donde la confianza y la seguridad son elementos críticos. Tradicionalmente, la implementación de medidas antifraude robustas ha supuesto sacrificar la experiencia de usuario, añadiendo pasos adicionales a los procesos de autenticación o verificación. Sin embargo, enfoques innovadores están demostrando que es posible mantener altos niveles de seguridad sin penalizar la usabilidad. Empresas como IPQS (Intelligent Profiling & Quality Signals) están apostando por la combinación inteligente de señales de identidad, dispositivo y red para detectar y frenar el fraude en tiempo real, minimizando la fricción para el usuario legítimo.

Contexto del Incidente o Vulnerabilidad

El auge de los fraudes digitales, impulsado por la sofisticación de técnicas como el phishing, la suplantación de identidad y los ataques automatizados (bots), ha obligado a las organizaciones a buscar soluciones más avanzadas y adaptativas. Según el informe anual de la European Union Agency for Cybersecurity (ENISA), en 2023 los intentos de fraude digital aumentaron un 23% en la región europea, con especial incidencia en sectores bancarios, e-commerce y fintech. Las estrategias tradicionales, como la autenticación multifactor (MFA) basada en SMS o el uso de CAPTCHA, han demostrado ser insuficientes ante atacantes que emplean técnicas de ingeniería social, proxys anónimos y emuladores de dispositivos.

Detalles Técnicos

La propuesta de IPQS y otros actores del sector se basa en el análisis correlado de múltiples señales:

– Señales de identidad: Verificación de datos personales, históricos de comportamiento y reputación digital (incluyendo listas negras y patrones de fraude conocidos).

– Señales de dispositivo: Fingerprinting avanzado del hardware y del entorno software, detección de emuladores, dispositivos virtuales o inconsistencias en el user agent.

– Señales de red: Análisis de la dirección IP (geolocalización, uso de VPN, proxies, anomalías en ASN), correlación con listas de proxies públicos y TOR, detección de tráfico automatizado o manipulación de cabeceras HTTP.

Estas señales se procesan en tiempo real mediante técnicas de machine learning y análisis de big data, permitiendo calcular un scoring de riesgo sin requerir pasos adicionales al usuario. Las soluciones integran frameworks como Metasploit y Cobalt Strike en entornos de testing para simular ataques y validar la robustez de los controles implementados. Además, se utilizan TTPs (Tactics, Techniques, and Procedures) catalogados en MITRE ATT&CK, como la técnica T1110 (Brute Force) o T1078 (Valid Accounts), para entender y anticipar los vectores de ataque más habituales.

Impacto y Riesgos

La correcta implementación de este enfoque puede reducir hasta en un 85% las transacciones fraudulentas, según estudios internos de varios proveedores de soluciones antifraude. Sin embargo, la dependencia de análisis automatizados y la posible aparición de falsos positivos representan un reto constante, especialmente en contextos de alta sensibilidad o bajo tolerancia a errores (banca online, verificación de identidad digital, onboarding remoto en fintech). Un mal ajuste de los modelos puede impactar negativamente en la conversión de clientes o generar frustración en usuarios legítimos.

Además, la legislación vigente (GDPR, NIS2) obliga a las empresas a garantizar la protección de los datos personales procesados durante los controles antifraude, lo que requiere procesos de anonimización, minimización y auditoría continua.

Medidas de Mitigación y Recomendaciones

Para maximizar la eficacia y minimizar el impacto en la experiencia de usuario, se recomienda:

– Implementar soluciones de scoring de riesgo adaptativo, donde sólo los usuarios o transacciones sospechosos deban superar pasos adicionales de verificación.

– Actualizar continuamente las bases de datos de señales (IPs, fingerprints, patrones de fraude) y emplear inteligencia de amenazas en tiempo real.

– Realizar auditorías periódicas de los modelos de machine learning, ajustando umbrales y validando la tasa de falsos positivos.

– Mantener la transparencia con los usuarios sobre los controles implementados, facilitando mecanismos de resolución en caso de bloqueo injustificado.

– Garantizar el cumplimiento normativo, especialmente en el tratamiento y almacenamiento de datos personales.

Opinión de Expertos

Diversos CISOs y analistas SOC coinciden en que el futuro de la prevención del fraude reside en la orquestación inteligente de señales multisectoriales. «La clave está en anticiparse al comportamiento del atacante y no depender únicamente de la verificación estática», señala un CISO de una entidad bancaria líder en España. Pentesters destacan la importancia de testear los sistemas con herramientas avanzadas y simular escenarios de ataque realistas para detectar posibles bypass. Por su parte, consultores de ciberseguridad subrayan la necesidad de conjugar protección y experiencia de usuario, especialmente en mercados regulados.

Implicaciones para Empresas y Usuarios

Para las empresas, adoptar este enfoque supone una ventaja competitiva, reduciendo costes asociados a fraudes (que pueden superar los 4 millones de euros anuales en grandes corporaciones) y minimizando el abandono de clientes en procesos de onboarding. Para los usuarios, el beneficio radica en una experiencia digital más fluida y segura, sin verse sometidos a verificaciones innecesarias salvo en casos justificados por un riesgo real.

Conclusiones

La prevención del fraude digital no tiene por qué suponer un sacrificio en la experiencia de usuario. La integración de señales de identidad, dispositivo y red, procesadas en tiempo real y apoyadas en inteligencia artificial, permite frenar la mayoría de los ataques sin añadir fricciones innecesarias. No obstante, es fundamental mantener un equilibrio entre seguridad, usabilidad y cumplimiento normativo, adaptando los controles al contexto de cada organización y tipo de transacción.

(Fuente: www.bleepingcomputer.com)