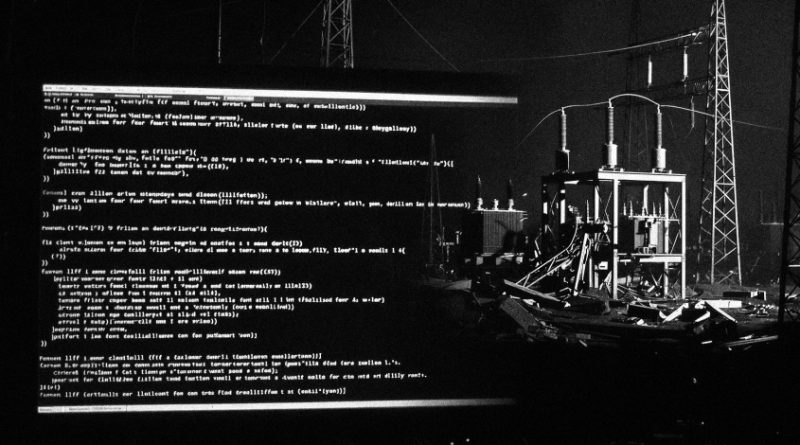

Despliegue de Lotus Wiper: campaña destructiva compromete el sector energético venezolano

Introducción

A finales de 2023 y comienzos de 2024, el sector energético y de utilities de Venezuela ha sido objeto de una sofisticada campaña de ciberataques protagonizada por un nuevo malware de tipo wiper, bautizado por investigadores de Kaspersky como Lotus Wiper. Este incidente evidencia la evolución de las amenazas destructivas dirigidas a infraestructuras críticas, y subraya la urgencia de reforzar la resiliencia cibernética en sectores estratégicos ante un escenario de amenazas cada vez más orientadas al sabotaje.

Contexto del Incidente

Según el informe publicado por los analistas de Kaspersky, los ataques se detectaron en organizaciones clave de los sectores energético y de servicios públicos venezolanos. La campaña se desplegó en dos olas principales: la primera a finales de 2023 y la segunda a principios de 2024. El vector inicial de acceso aún no ha sido confirmado públicamente, aunque las evidencias apuntan a la explotación de credenciales comprometidas y movimientos laterales mediante técnicas de Living-off-the-Land (LotL).

Este ataque coincide con un contexto geopolítico tenso en la región y con precedentes recientes de ciberataques dirigidos a infraestructuras críticas en Latinoamérica, un sector que históricamente ha mostrado carencias en la implementación de controles avanzados de seguridad y segmentación de redes OT/ICS.

Detalles Técnicos

Lotus Wiper destaca por su capacidad destructiva y el uso de técnicas evasivas poco documentadas hasta la fecha. El despliegue de la carga útil comienza mediante la ejecución de dos scripts batch, diseñados para preparar el entorno, desactivar servicios de seguridad y facilitar la ejecución del binario principal del wiper.

El malware no se encuentra registrado bajo ningún CVE específico, ya que se trata de una amenaza personalizada y previamente desconocida («zero day» para el sector afectado). Lotus Wiper sobrescribe archivos críticos del sistema y datos de usuario, priorizando directorios de operaciones y bases de datos industriales, lo que implica un impacto directo en la disponibilidad y continuidad operativa.

En cuanto a TTPs (Técnicas, Tácticas y Procedimientos), la campaña se alinea principalmente con los siguientes identificadores del framework MITRE ATT&CK:

– Initial Access: Valid Accounts (T1078)

– Execution: Command and Scripting Interpreter (T1059), Windows Command Shell (T1059.003)

– Impact: Data Destruction (T1485), Inhibit System Recovery (T1490)

– Defense Evasion: Impair Defenses (T1562)

Los Indicadores de Compromiso (IoC) detectados incluyen hashes de los binarios de Lotus Wiper, rutas de los scripts y artefactos en registros de eventos que evidencian la manipulación de servicios de seguridad y logs del sistema. Hasta el momento, no se han publicado exploits asociados en frameworks como Metasploit o Cobalt Strike, lo que sugiere un desarrollo ad hoc para este ataque en concreto.

Impacto y Riesgos

El impacto de Lotus Wiper ha sido significativo para las entidades comprometidas. Se reportan pérdidas sustanciales de datos operativos, interrupciones en la provisión de servicios y un alto coste económico derivado del tiempo de inactividad y las labores de recuperación. Aunque no se han revelado cifras exactas, estimaciones independientes sitúan el coste medio de recuperación de un ciberataque destructivo en infraestructuras críticas entre 1,5 y 3 millones de euros por incidente, sin contar los daños reputacionales y regulatorios.

Desde el punto de vista regulatorio, incidentes de este tipo pueden derivar en sanciones conforme al GDPR o la próxima Directiva NIS2 en el ámbito europeo, especialmente si hay transferencia de datos o tecnología compartida con entidades europeas.

Medidas de Mitigación y Recomendaciones

Para mitigar el riesgo de infecciones similares a Lotus Wiper, los expertos recomiendan:

– Refuerzo del control de acceso y gestión de privilegios, con autenticación multifactor (MFA).

– Monitorización continua de logs y detección de comportamientos anómalos, especialmente la ejecución de scripts sospechosos y manipulación de servicios.

– Segmentación estricta entre redes IT y OT, limitando los puntos de interconexión.

– Políticas de backup offline y pruebas periódicas de restauración ante escenarios destructivos.

– Actualización y parcheo continuo de sistemas, aunque en este caso la amenaza no explota vulnerabilidades conocidas públicamente.

– Formación específica para equipos SOC y respuesta ante incidentes en entornos ICS/SCADA.

Opinión de Expertos

Especialistas del sector advierten que Lotus Wiper representa una tendencia al alza en el uso de malware destructivo como herramienta de sabotaje y presión geopolítica. «El enfoque de los atacantes ha cambiado: ya no buscan solo el robo de datos, sino la disrupción operativa y el daño reputacional», señala Andrés Vázquez, analista senior de amenazas en Hispasec. Por su parte, Marta Díez, CISO de una utility europea, recalca la importancia de «contar con planes de respuesta específicos para ataques destructivos y no limitarse a la protección perimetral clásica».

Implicaciones para Empresas y Usuarios

El caso de Lotus Wiper subraya la necesidad de que empresas del sector energético y de infraestructuras críticas revisen sus modelos de seguridad, con énfasis en la resiliencia y la capacidad de recuperación frente a ataques destructivos. Además, plantea preguntas sobre la cooperación internacional y el intercambio de inteligencia de amenazas, especialmente en regiones donde la ciberseguridad de infraestructuras críticas suele estar por debajo de los estándares internacionales.

A nivel de usuario final, aunque el impacto directo es limitado, la posible interrupción de servicios esenciales recuerda la importancia de la concienciación y la formación en ciberseguridad a todos los niveles.

Conclusiones

La irrupción de Lotus Wiper marca un punto de inflexión en la amenaza que representan los wipers personalizados contra infraestructuras críticas. Las empresas deben adoptar un enfoque holístico, integrando monitorización avanzada, respuesta ante incidentes y colaboración sectorial para reducir la ventana de exposición y mitigar el impacto de futuras campañas destructivas.

(Fuente: feeds.feedburner.com)