Claude Mythos Preview de Anthropic revoluciona la detección de vulnerabilidades y plantea retos de gestión

Introducción

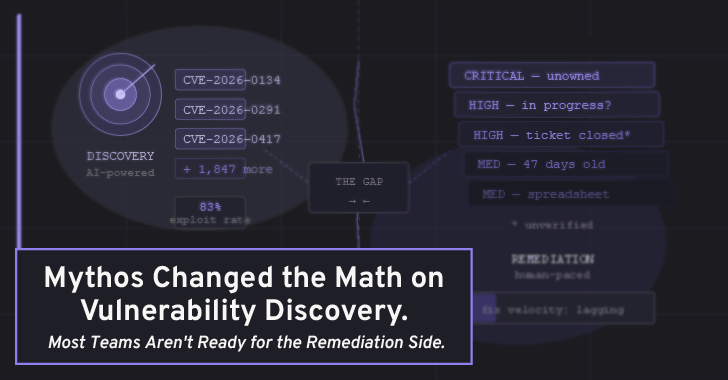

Desde su anuncio el 7 de abril de 2024, la versión preliminar de Claude Mythos de Anthropic ha acaparado la atención de la comunidad de ciberseguridad internacional. Este sistema de inteligencia artificial, especialmente orientado a la identificación masiva de vulnerabilidades, representa un salto cualitativo en la automatización de análisis y en la velocidad de descubrimiento de fallos de seguridad. Sin embargo, su irrupción no está exenta de polémica, ya que plantea interrogantes significativos sobre la capacidad de las organizaciones para validar, priorizar y remediar los hallazgos a la velocidad que el sistema es capaz de generarlos.

Contexto del Incidente o Vulnerabilidad

Claude Mythos Preview se sitúa en un contexto de evolución acelerada de la inteligencia artificial aplicada a la ciberseguridad. La presión normativa, el aumento de ataques sofisticados y la escasez de talento en el sector han impulsado la demanda de soluciones que automaticen tareas tradicionalmente manuales, como la revisión de código, la gestión de vulnerabilidades y la respuesta ante incidentes. La llegada de Claude Mythos ha desatado un intenso debate en foros profesionales sobre la conveniencia y los riesgos de delegar procesos críticos a sistemas de IA, especialmente en lo relativo a la priorización y validación de los hallazgos.

Detalles Técnicos

La arquitectura de Claude Mythos se basa en modelos de lenguaje de última generación entrenados con grandes volúmenes de datos sobre CVE (Common Vulnerabilities and Exposures), patrones de explotación, y metodologías de ataque documentadas en marcos como MITRE ATT&CK. El sistema puede analizar código fuente, binarios y configuraciones, identificando vulnerabilidades conocidas (referenciadas por CVE) y también posibles zero-days mediante detección heurística y análisis de comportamiento.

Los vectores de ataque identificados por Mythos incluyen desde vulnerabilidades en protocolos de red (por ejemplo, CVE-2023-23397 en Microsoft Outlook), hasta fallos en la gestión de privilegios o configuraciones erróneas en sistemas cloud. El sistema es capaz de generar informes con IoC (Indicadores de Compromiso), correlacionar hallazgos con TTPs (Tácticas, Técnicas y Procedimientos) de actores APT, y sugerir evidencias forenses para su validación.

Se han reportado integraciones experimentales con frameworks como Metasploit y Cobalt Strike, permitiendo generar pruebas de concepto automatizadas (PoC) para exploits conocidos, lo que acelera la validación de los hallazgos y eleva el riesgo de que actores maliciosos puedan aprovechar estos recursos para afinar sus ataques.

Impacto y Riesgos

El principal impacto de Claude Mythos Preview radica en la capacidad de escanear y reportar miles de vulnerabilidades en cuestión de minutos o horas, superando la capacidad humana de validación y priorización. Según datos iniciales, en entornos corporativos medianos el sistema ha identificado un 35% más de vulnerabilidades críticas que los escaneos tradicionales, generando un volumen de alertas que puede saturar a los equipos SOC y dificultar la gestión de parches.

Este exceso de información plantea riesgos concretos: desde la posibilidad de “alert fatigue” (fatiga por alertas) hasta la priorización incorrecta de vulnerabilidades. Asimismo, existe preocupación sobre la exposición accidental de información sensible si los informes generados por Mythos se comparten sin los controles adecuados, en conflicto potencial con normativas como el GDPR o la inminente NIS2.

Medidas de Mitigación y Recomendaciones

Para mitigar los riesgos asociados a la adopción de Claude Mythos, se recomienda:

– Establecer flujos de validación y priorización manual complementarios, al menos en la fase inicial de integración.

– Configurar reglas de filtrado y correlación de alertas, priorizando los hallazgos en función del contexto de negocio y el impacto potencial.

– Limitar el acceso a los informes generados por la IA y aplicar controles de seguridad en la transmisión y almacenamiento de datos sensibles.

– Formar a los equipos SOC y de gestión de vulnerabilidades en el uso responsable de sistemas de IA, incluyendo la revisión de falsos positivos y la supervisión de PoC automatizados.

– Documentar y auditar todos los procesos para garantizar la trazabilidad y el cumplimiento normativo.

Opinión de Expertos

Varios CISOs y analistas de renombre han hecho públicas sus opiniones. Para Ana López, responsable de ciberseguridad de una multinacional del IBEX 35, “el potencial de Claude Mythos es innegable, pero corremos el riesgo de vernos desbordados por la propia eficacia del sistema si no ajustamos nuestros procesos internos”. Por su parte, investigadores independientes advierten de la amenaza que supone la posible fuga de información sobre zero-days identificados automáticamente, y recomiendan un enfoque de integración gradual y supervisada.

Implicaciones para Empresas y Usuarios

Las empresas que adopten Claude Mythos deben prepararse para una transformación profunda en sus programas de gestión de vulnerabilidades. La reducción de la ventana de exposición a amenazas es una ventaja clara, pero exige reforzar los equipos de respuesta y revisar las políticas de priorización y parcheo. Para los usuarios, la mejora en la detección puede traducirse en una mayor protección, pero también en posibles interrupciones si se aplican medidas correctivas de forma precipitada.

Conclusiones

Claude Mythos Preview marca un antes y un después en la automatización de la ciberseguridad empresarial. Su capacidad para identificar vulnerabilidades a gran escala puede ser un arma de doble filo: acelera la defensa, pero obliga a repensar la gestión y priorización de incidentes. La clave estará en encontrar el equilibrio entre automatización y supervisión humana, garantizando la eficacia sin comprometer la seguridad ni el cumplimiento normativo.

(Fuente: feeds.feedburner.com)